Что такое лайфхак? – Рамблер/класс

Что такое лайфхак? – Рамблер/классИнтересные вопросы

Школа

Подскажите, как бороться с грубым отношением одноклассников к моему ребенку?Новости

Поделитесь, сколько вы потратили на подготовку ребенка к учебному году?Школа

Объясните, это правда, что родители теперь будут информироваться о снижении успеваемости в школе?Школа

Когда в 2018 году намечено проведение основного периода ЕГЭ?Новости

Будет ли как-то улучшаться система проверки и организации итоговых сочинений?Вузы

Подскажите, почему закрыли прием в Московский институт телевидения и радиовещания «Останкино»?Здравствуйте! Часто слышу от своего ребенка про лайфхаки, но до конца так и не смогла понять, что это? Сначала думала, что это очередной термин из игры или какое-то выражение на сленге, внимания не придавала. Потом стала слышать все чаще и чаще слово это, забеспокоилась, может что криминальное. Потом вроде бы уловила смысл – что связано это то ли с полезными советами, то ли с какими-то народными мудростями.

Лучший ответ

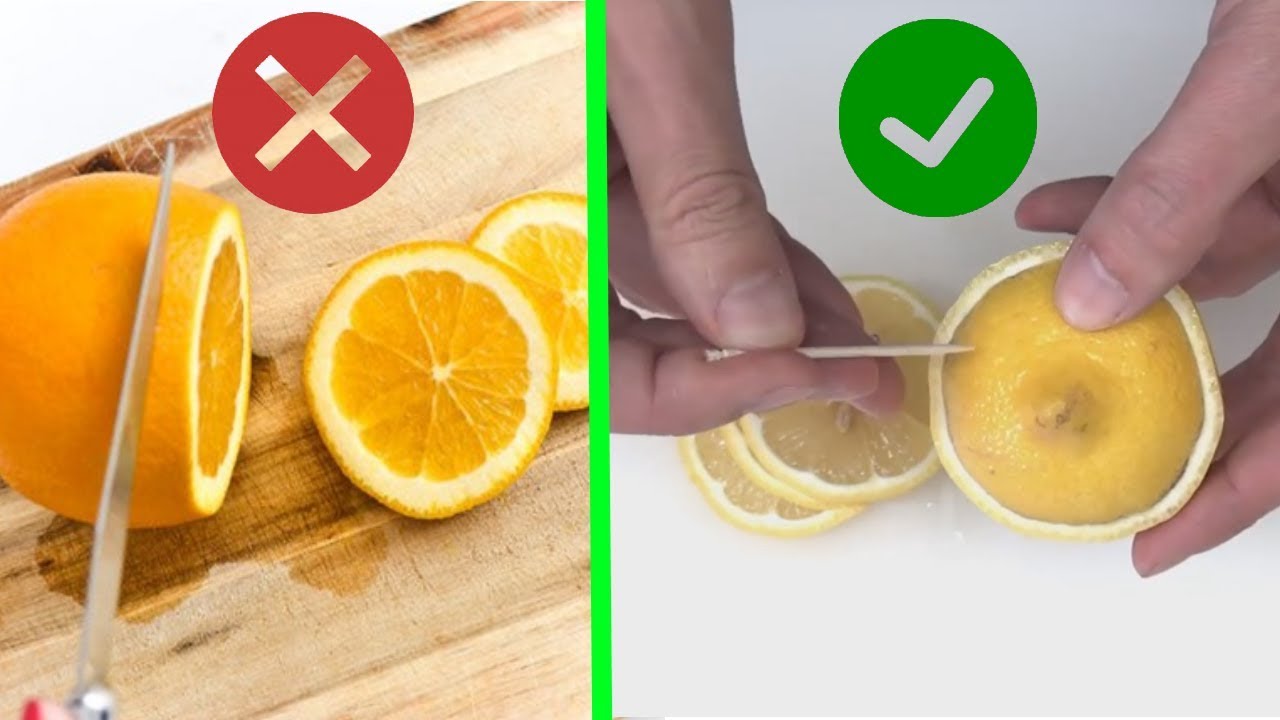

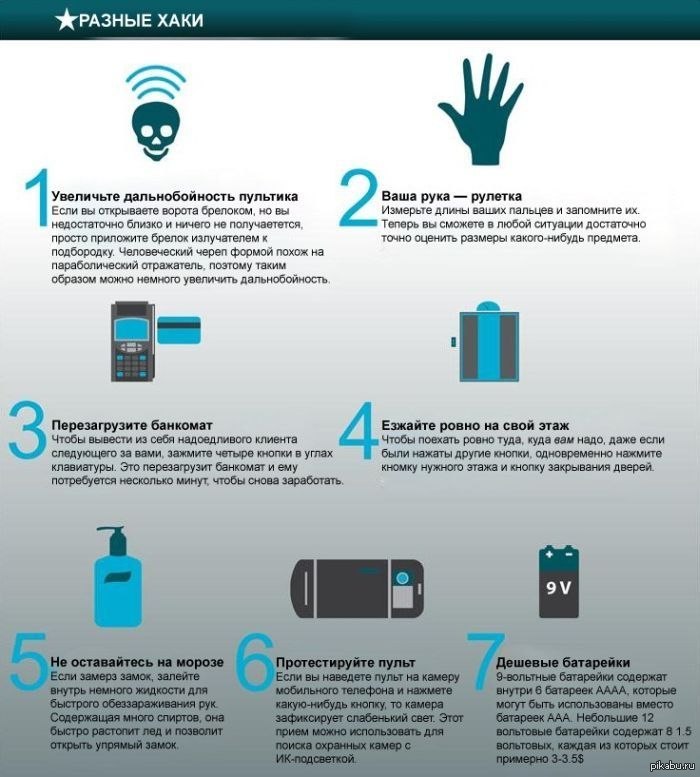

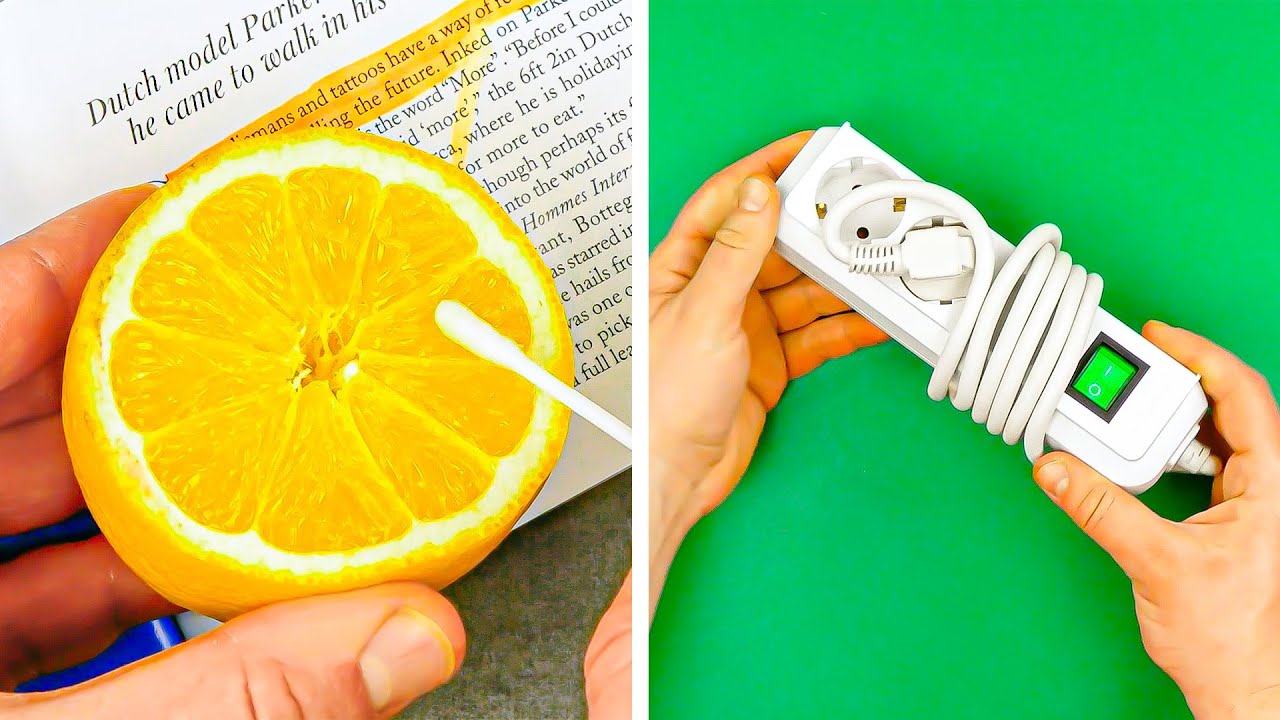

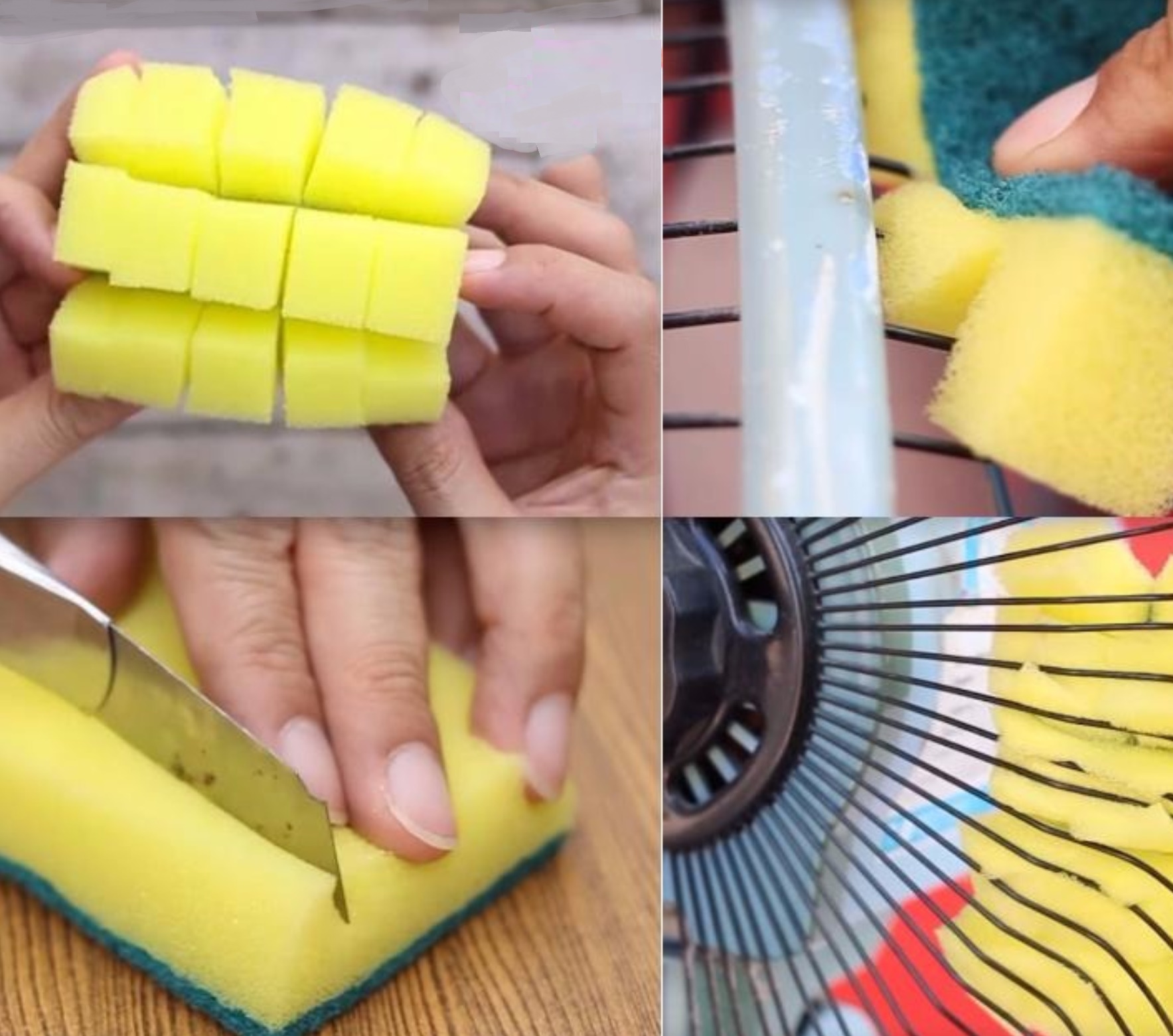

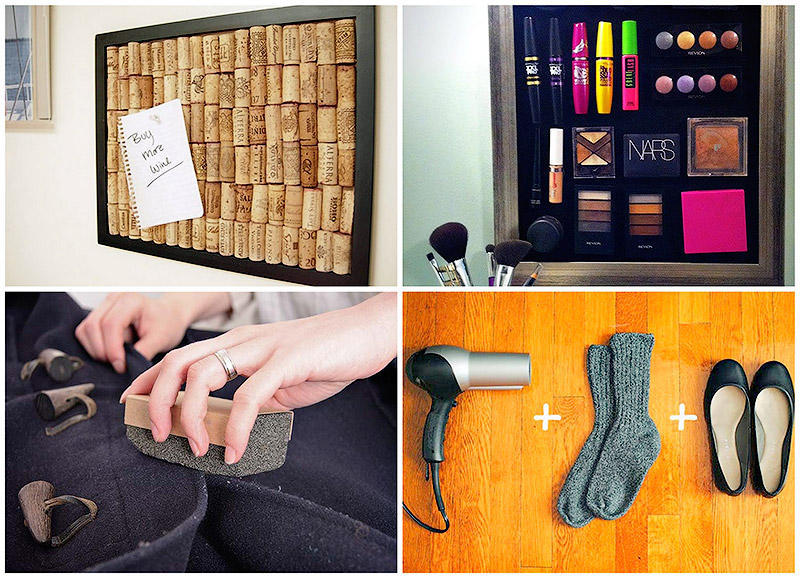

Здравствуйте, Эльвира! Лайфхаки – это способы облегчения и оптимизации жизни. Раньше, по большому счету, лайфхаками называли полезные советы, типа того, что если положить на кастрюлю деревянную ложку, при кипячении молоко не убежит. Или, что если с джинсовой ткани нужно удалить жвачку, то изделие ненадолго нужно поместить в морозилку. Но, видимо, из любви у наших сограждан к иностранным словам, вместо полезных советов и приемов закрепилось именно слово лайфхак.

Если интересует сам термин, то он появился лет двадцать назад в среде американских программистов. И нужен он был для определения понятий в оптимизации и программировании, которые ускоряли и упрощали работу специалиста IT-сферы. Сначала употребляли только слово «хак», что значило «взломать», потом добавили сюда часть «лайф», то есть «жизнь». Так получился лайфхак. Постепенно слово вышло из круга употребления только программистов и стало широко использоваться сначала в социальных сетях, потом и в обычной жизни.

еще ответы

Здравствуйте, лайфхак это полезный совет, помогающий решать бытовые проблемы, экономя тем самым время и силы.

Лайфхак — это англоязычная калька для lifehack, которую можно перевести на русский как «хитрость», «трюк». Однако, смысл вкладываемый в термин более тонкий: life — жизнь, hack — взлом, на уровне искусства/доблести. Т.е. это своеобразный «взлом жизни», хитрость позволяющая малой кровью обойти казалось бы непреодолимые бытовые и жизненные препятствия.

ваш ответ

Можно ввести 4000 cимволов

отправить

дежурный

Нажимая кнопку «отправить», вы принимаете условия пользовательского соглашения

похожие темы

ЭкскурсииМякишев Г.Я.ДосугПсихологияпохожие вопросы 5

Как быстро накачать прессВ нашем классе все пацаны в этом году так стартанули в росте! Уже обогнали девчонок, а то они у нас ходили как дылды. Вот только я не (Подробнее…)

Вот только я не (Подробнее…)

ЗдоровьеЛайфхакиФизкультура

Cуп из щавеляПочему все варят суп из щавеля? Что в нем такого? Чем вообще полезен щавель? Он же кислючий, и суп такой же получается!! Кто-то знает, (Подробнее…)

ЕдаЗдоровьеДругое

Сбываются ли сныНарод, сбываются ли сны, которые вы видите? У кого как с этим? И реально ли возможно такое, чтоб правда сбывались? Я не верю во все (Подробнее…)

ДругоеДосуг

Вызов духовМеня так волнует вызов духов, прямо спать не могу, так хочу их вызвать. Помню когда-то давно в лагере вызывали, но это было в шутку, (Подробнее…)

ДругоеДосуг

Как-то в детском саду трём детям 6 лет раздали по 50 шариков каждому. Один просто любовался ими и не лопал, другой играл, бегал в них, подкидывал и если лопал — то случайно, а третий давил все шарики до лопанья руками и через 10 минут остались одни лохмотья. Как думаете,кому аплодировали психологи?Другое

Лайфхаки

LifeHACK — ломай реальность

Статья о том, что есть лайфхак и почему он такой популярный. ..

..

– (Смеется) Привет, прости меня! Погляди-ка, что я уже нашел!!!

– Очередной лайфках, как просидеть за компом тысячу дней и не врасти в кресло???)

– Снова эти твои шуточки…Ты же знаешь, что это интересно!

– Знаю) Ну… давай посмотрим, что там у тебя…)

Примерно так каждый раз меня встречает мой гостеприимный и погруженный в мир компьютерных технологий друг. Он всерьез увлечен тем, что современный мир называет лайфхаком и с неподдельным интересом просматривает и прочитывает то, что связано с этим явлением, вошедшим в нашу жизнь сравнительно недавно.

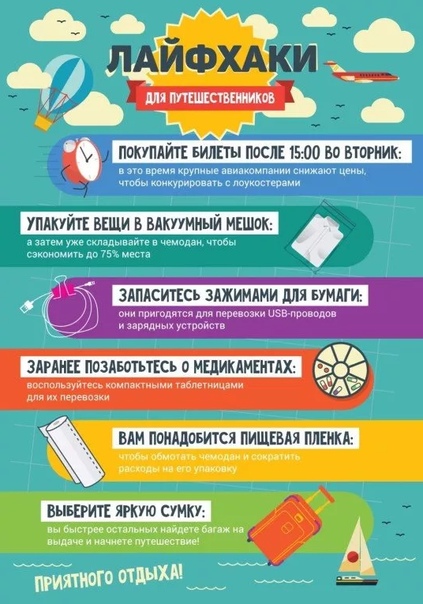

Нам уже привычно слышать, что лайфхаком называют практически все, что так или иначе выглядит нестандартно, позволяет обойти алгоритмы из тысячи действий — привлекает внимание своей оригинальностью и простотой в любой сфере жизни.

Но история происхождения лайфхака относит нас аж к 1980-ым… и толкует его значение иначе:

Лайфхак родился в «IT-семье» путем сочетания двух английских слов «жизнь» и «ломать». Таким «взломом жизни» называли преимущественно решения компьютерных проблем, а сам термин целиком и полностью принадлежал и был понятен только программистам.

Таким «взломом жизни» называли преимущественно решения компьютерных проблем, а сам термин целиком и полностью принадлежал и был понятен только программистам.

Все изменилось, когда британский журналист Дэнни О’Брайен в одном из своих докладов решил провести аналогию между использованием компьютера и поведением человека, вот как он объясняет свою позицию:

«У меня появилась теория, что лайфхак – это большее, чем решение хардкорных компьютерных проблем. Я провел ненаучный опрос и увидел интересную закономерность: люди с одной и той же проблемой используют компьютеры схожим образом. Эти привычки я назвал «лайфхаками».

Дэнни О’Брайен

Британский журналист

Так, уже к 2005 году (что конечно ближе для нас, чем 80-е) вся блогосфера была охвачена лайфхакингом и свободно использовала этот термин вне рамок IT-среды. А сегодня почти каждый школьник знает, что такое лайфкак и с чем его «едят».Мы много времени проводим в сети. С каждым днем задаем гуглу все больше вопросов. Мы постоянно что-то ищем. Что-то полезное и нужное для себя. Возможно, мы ищем способ сделать свою жизнь проще и именно поэтому спрашиваем у того, кто знает об этом мире все. Ну, или почти все.

Мы постоянно что-то ищем. Что-то полезное и нужное для себя. Возможно, мы ищем способ сделать свою жизнь проще и именно поэтому спрашиваем у того, кто знает об этом мире все. Ну, или почти все.Жить проще — то есть экономить время на выполнении привычных и непривычных действий, искать пути и способы идти к желаемому результату с наименьшими затратами (ресурсов, времени), смотреть на жизнь под другим углом, обходя стандарты. Таковы принципы лайфхакинга – почти «науки» о том, как избегать трудности.

Так кто эти

волшебники — «ученые», придумывающие такие хитрые приемы?

Проведя в просторах интернета несколько часов, несложно понять, что эти волшебники – обычные люди, которые когда-то проявили чуть больше смекалки, чем все остальные. Да, лайфкахи придумали люди, и придумывают до сих пор.

Даже при «советах» были свои лайфхаки, только назывались они по-русски…

Плюнуть в тушь, чтоб не засохла…

Хранить лук в колготках…

Остановить «стрелку» лаком. ..

..

И таких примеров -масса…

Если лайфхак как способ обойти проблему существует уже достаточно давно, то почему именно сейчас это так популярно в сети? Каналы с подобным контентом имеют по несколько миллионов подписчиков, группы в социальных сетях пестрят новостями и обсуждениями. В чем секрет?

Я:

Валентин,наверняка, учитывая специфику вашей профессии, вы сталкивались с таким явлением как «лайфхак»? Используете ли вы лайфхаки в своей жизни, если да, то какие?

Валентин:

Естественно я сталкивался с таким социальным явлением как «лайфхак» и сам постоянно использую различные премудрости. Пожалуй, 2 самых моих постоянных «лайфхака», которые я использую каждый день, это фиксация контактов в «Google Контакты» и использую мобильное приложение «ABBYY Business Card Reader».

Я:

Незаменимые помощники в работе PR-щика?

Валентин:

Безусловно! Вот например, устраиваешься ты на работу… И, как правило, сейчас все работают через CRM. А когда ты увольняешься, то естественно вся база, тобой наработанная, остаётся у работодателя. И тут как раз нам гугл в помощь — в него можно и загружать различные базы и выгружать из него. И он помогает связать все аккаунты в соцсетях — вк, фб, инста, твит, ОК, мыло, собственно гугл+, ватсап, скайп…. И, естественно, ты таким образом находишь всех тебе нужных людей, точнее гугл их находит и уведомляет об этом, а тебе остаётся порсто добавить их в друзья. Вот такой рабочий лайфхак.

И тут как раз нам гугл в помощь — в него можно и загружать различные базы и выгружать из него. И он помогает связать все аккаунты в соцсетях — вк, фб, инста, твит, ОК, мыло, собственно гугл+, ватсап, скайп…. И, естественно, ты таким образом находишь всех тебе нужных людей, точнее гугл их находит и уведомляет об этом, а тебе остаётся порсто добавить их в друзья. Вот такой рабочий лайфхак.

Я:

Вообще, лайфхак, или по-русски «житейская хитрость», существует достаточно давно. С точки зрения медиаменеджмента, как вы считаете, почему данный контент популярен среди пользователей социальных сетей и видеохостингов? И почему именно в данный период времени?

Валентин:

В каждой сфере деятельности существуют свои фишки. Люди постоянно стремятся ускорить или облегчить процессы, особенно, если они очень часто повторяются. С этой точки зрения можно сказать, что «Лень — двигатель прогресса!». Речь не может идти в том ключе, что «…популярен среди пользователей социальных сетей и видеохостингов…именно в данный период времени…». Это было всегда, просто социальные сети и видеохостинги, а так же другие средства коммуникаций, весьма удобный инструмент для распространения информации. Раньше это были рисунки в пещерах, папирус, глиняные плитки, потом книги… газеты и журналы… радио… ТВ… а теперь — интернет. Люди ещё что-нибудь придумают!

Это было всегда, просто социальные сети и видеохостинги, а так же другие средства коммуникаций, весьма удобный инструмент для распространения информации. Раньше это были рисунки в пещерах, папирус, глиняные плитки, потом книги… газеты и журналы… радио… ТВ… а теперь — интернет. Люди ещё что-нибудь придумают!

Я:

Многие каналы на YouTube полностью держатся на этом контенте. Как вы считаете, насколько долго сможет продлиться эта популярность?

Валентин:

На мой взгляд, эта ниша будет развиваться и по-хорошему бы — узко специализироваться. Хотя, на самом деле, это и происходит. И, кстати, благодаря этому мы имеем новые различные приложения для своих гаджетов и ПК. Я сейчас говорю, лишь о медийной сфере, в остальных отраслях естественно происходит подобное. В качестве примера — ACDSee, Sony Vegas Pro, Prizma, MeiTu, тот же Card Reader итд.

Я:

На форуме «NovoPRsk — 2017» вы рассказывали о медиапрофессиях, которые в будущем могут быть востребованы. Как вы думаете, на волне популярности лайфхаков, может ли возникнуть профессия лайфхакера?

Валентин

Профессия «лайфхакера» уже давно есть. Тестировщики — они основные лайфхакеры. А уже затем, обычные пользователи добавляют живости процессу и ускоряют его. Ведь ситуации и задачи у всех разные и невозможно предугадать, что тебе пригодится и что ты используешь в тот или иной момент времени, и что у тебя окажется под рукой. Всё приходит с опытом и «лайфхак» — это пользовательский обмен опытом!

Тестировщики — они основные лайфхакеры. А уже затем, обычные пользователи добавляют живости процессу и ускоряют его. Ведь ситуации и задачи у всех разные и невозможно предугадать, что тебе пригодится и что ты используешь в тот или иной момент времени, и что у тебя окажется под рукой. Всё приходит с опытом и «лайфхак» — это пользовательский обмен опытом!

Лайфхак — тренд сегодняшнего дня. Контент, популярность которого впечатляет.

Понятно, что с течением времени количество придуманных кем-то лайфхаков перевалило за тысячи и миллионы. Но это не значит, что все это громадное число можно применять в своей жизни. Меня порадовал тот факт, что есть люди, тестирующие весь массив этих хитростей, и наглядно показывающие их полезность или бесполезность.

Дима Масленников

Популярный видеоблогер на YouTube

На его канале можно узнать не только о тех лайфхаках, которые существуют, но и о том, насколько они применимы или не применимы в реальной жизни. Охотно поделюсь ссылочкой на канал этого человека, так как это действительно очень интересный контент, поданный в оригинальной манере с использованием чудес технологий видеомонтажа — Дима Масленников (строго 18+, так как временами проскакивают незацензуренные моменты).

Дима тестирует лайфхаки собранные из разных источников – каналы YouTube, советы подписчиков, собственные наблюдения. К сожалению, диалог с человеком, чья популярность измеряется миллионами людей, на бесплатной основе не совсем реален – пообщаться с Димой лично мне не удалось, зато просмотром того, что он делает, я была более чем довольна.

Дима Масленников не единственный блогер, который тестирует лайфхаки, но это самый удачный из тех каналов, которые мне довелось посмотреть. (На вкус и цвет, как говорится…)

Итак

Проанализировав все обилие ресурсов, где можно узнать про лайфхаки, я выбрала самые полезные и действительно информативные.

Ловите подборку…

YouTube

Раз уж о ютубе речь уже велась, то рядом с Димой Масленниковым можно поставить канал Anny May, SlivkiShow и MrGear. Каждый из них достоин просмотра, об этом говорит и количество подписчиков, переваливающих за несколько миллионов. Эти блогеры тоже занимаются лайфхаками, и, что называется, «пробуют их на зуб».

Эти блогеры тоже занимаются лайфхаками, и, что называется, «пробуют их на зуб».

Вконтакте

Интересный факт. Лайфхак — настолько звучное и популярное слово, что так называют даже те сообщества, которые не имееют к «хитростям» никакого отношения, или, возможно, имели раньше, но у более половины групп Вконтакте, которые я посмотрела контент абсолютно не соотвествуует заявленному названию. В таких группах есть огромное количество «мемасиков», перепостов и рекламы…но никаких лайфхаков. Фильтруя эти сообщества, предлагаю посмотреть действительно достойные.

Итак, первое — Подслушано | Лайфхак. Имея всего чуть более 350 тысяч подписчиков, это сообщество является одним из самых удачных. Здесь публикуются лайфхаки, которые находят и присылают подписчики. Далее происходит отбор самых интересных и оригинальных, затем их публикация.

Подслушано – проект достаточно успешный и пользуется довольно большой популярностью в сети. Эта часть проекта – не является исключением.

Лайфхакер. Это целый проект, у него есть сообщества в разных социальных сетях и свой сайт. Группа Вконтакте функционирует в качестве средства распространения материала, публикующегося на официальном сайте и имеет не так много подписчиков. Но контент, который публикуется, отобран и полезен для прочтения. Ничего лишнего — сплошные лайфхаки. Этому проекту уже 10 лет, так что продукт проверенный.

Это целый проект, у него есть сообщества в разных социальных сетях и свой сайт. Группа Вконтакте функционирует в качестве средства распространения материала, публикующегося на официальном сайте и имеет не так много подписчиков. Но контент, который публикуется, отобран и полезен для прочтения. Ничего лишнего — сплошные лайфхаки. Этому проекту уже 10 лет, так что продукт проверенный.

Завершает цепочку сообществ в контакте Лайфхакум | Советы, хитрости, идеи.

Данное сообщество наиболее популярное среди уже представленных, имеет почти полтора миллиона подписчиков. Наряду с публикующимися лайфхаками, здесь есть и реклама, и мемы из других сообществ, но я добавила его в этот список, потому что составляющая лайхаков превалирует над всем остальным, поэтому в качестве разнообразия, вполне можно подписываться и на эту группу.

Вот несколько интересных инстаграм-аккаунтов: https://www.instagram.com/lifehack_vide0/

https://www.instagram.com/lifehack/

https://www.instagram.com/lifehack_video/

Один из минусов Instagram в этом плане — поторяющийся контент и реклама.

Ну, и на последок…

Если вы энергичны и полны сил, для того чтобы стать лайфхакером, то я совместно с лайфхакер.ру предлагаем вам следующие рекомендации:

Можно ли стать лайфхакером?

Если у вас есть задатки, такие как смекалка, ловкость, умение находить нестандартные решения и рассматривать ситуации с разных сторон, то вы вполне сможете приобщиться к этому движению. Вот несколько советов по поводу того, как это сделать:

Больше читайте!

Посещайте интересные сайты и черпайте информацию из них, читайте энциклопедии и просто интересные книги. Чтение позволит получить массу интересной информации, которая в любой момент может пригодиться.

Откройте глаза!

Учитесь трезво оценивать ситуацию и рассматривать её с разных сторон.

Пишите!

Записывайте или фиксируйте любую полезную и интересную информацию, даже если на данный момент она кажется ненужной.Всегда носите с собой несколько полезных и необходимых вещей:

Фонарик, ручку и блокнот, карту памяти, мобильный телефон (непременно с полезными программами и постоянным доступом в интернет), перочинный ножик.

Больше общайтесь!

С «заядлыми» и опытными лайфхакерами, посещайте тематические сайты, это позволит набраться опыта и перенять некоторые полезные привычки.

Экспериментируйте!

Не бойтесь экспериментов и импровизации, гениальное может родиться случайно.

The end

Что такое ботнет? | Malwarebytes

Ботнет, сочетание слов «робот» и «сеть», представляет собой сеть компьютеров, зараженных вредоносным ПО и находящихся под контролем одной атакующей стороны, известной как «бот-пастух». Каждая зараженная машина, называемая ботом, работает в унисон с другими в ботнете. Пастух ботов управляет взаимосвязью этих скомпрометированных компьютеров, используя их для выполнения различных кибер-действий, таких как выполнение автоматизированных сценариев в сети.

Вы когда-нибудь задумывались, откуда хакеры берут ресурсы для массовых кампаний? Для эффективного выполнения некоторых вредоносных онлайн-операций может потребоваться армия компьютеров. Чтобы запустить эти атаки, злоумышленники обычно не ждут распродажи компьютеров в Черную пятницу и тратят все свои кредитные карты на шопинге, покупая сотни компьютеров. Вместо этого они часто используют ботнеты.

Что такое ботнет?

Ботнет, сочетание слов «робот» и «сеть», представляет собой сеть компьютеров, зараженных вредоносным ПО и находящихся под контролем одной атакующей стороны, известной как «бот-пастух». Каждая зараженная машина, называемая ботом, работает в унисон с другими в ботнете. Пастух ботов управляет взаимосвязью этих скомпрометированных компьютеров, используя их для выполнения различных кибер-действий, таких как выполнение автоматизированных сценариев в сети. Боты — это программные приложения, предназначенные для выполнения автоматических сценариев в сети. По сути, ботнет включает в себя сеть скомпрометированных компьютеров под командованием ботовода, работающих в унисон для выполнения различных кибер-действий.

Ботнеты — это плохо?

В ботнете нет ничего злого по своей сути. Ботнеты могут выполнять множество повторяющихся задач. Они могут позволить ботоводу расти, автоматизировать и ускорять операции, получая доступ к большему количеству ресурсов от участников. Например, краудсорсинговый научный эксперимент SETI@home представляет собой добровольный ботнет в рамках Поиска внеземного разума (SETI).

К сожалению, термин «ботнет» имеет негативное значение, поскольку злоумышленники часто используют эту технологию в злонамеренных целях. Вредоносные ботнеты развиваются путем распространения вредоносных программ. Вы можете думать о вредоносном ботнете, таком как Борги из «Звездного пути».

Подобно тому, как Борги превращают людей в дронов для Коллектива, компьютеры, тайно зараженные агентом ботнета, невольно становятся частью ботнета и отчитываются перед серверами управления и контроля пастуха ботов. Здесь бот-пастух может использовать ботнет для некоторых из следующих операций:

Массовые спам-кампании по электронной почте

Спам-ботнеты могут рассылать более ста миллиардов спам-сообщений в день. Некоторый спам, генерируемый ботнетами, просто доставляет неудобства. Однако более опасные спам-ботнеты могут проводить фишинговые кампании, распространять вредоносное ПО, распространять больше ботов и красть конфиденциальную информацию. Вы можете прочитать о ботнете Emotet, чтобы узнать больше о спам-кампаниях.

Некоторый спам, генерируемый ботнетами, просто доставляет неудобства. Однако более опасные спам-ботнеты могут проводить фишинговые кампании, распространять вредоносное ПО, распространять больше ботов и красть конфиденциальную информацию. Вы можете прочитать о ботнете Emotet, чтобы узнать больше о спам-кампаниях.

DDoS-атаки

DDoS-атаки ботнетов могут использовать ресурсы вашего компьютера для запуска распределенных атак типа «отказ в обслуживании» (DDoS). Этот тип атаки включает в себя отправку избыточного трафика на веб-сайт или службу, чтобы подавить его. В зависимости от характера и масштаба организации DDoS-атака может быть как незначительной неприятностью, так и непоправимым ущербом.

Генерация фальшивого интернет-трафика

Ботнеты, занимающиеся мошенничеством с рекламой, могут использовать ваш веб-браузер для направления трафика на онлайн-рекламу без вашего согласия. Этот процесс обманывает маркетологов, генерируя поддельный трафик и получая доход. Такие ботнеты трудно заметить, потому что они используют очень мало ресурсов.

Такие ботнеты трудно заметить, потому что они используют очень мало ресурсов.

Атаки по протоколу удаленного рабочего стола (RDP)

Атака по протоколу RDP позволяет хакерам использовать бреши в сетевой безопасности и сбрасывать вредоносные программы, такие как программы-вымогатели. Киберпреступники могут использовать ботнеты, такие как GoldBrute, для взлома серверов RDP. RDP-атаки настолько серьезны, что даже ФБР выпустило предупреждение.

Атаки Интернета вещей (IoT)

Интернет вещей (IoT) — это система миллиардов подключенных к Интернету устройств, которые собирают и обмениваются данными без вмешательства человека в интересах пользователя. Например, беспилотный грузовик, который собирает и передает данные с помощью датчиков, является устройством IoT. Ботнеты, такие как ботнет Mirai, сканируют Интернет в поисках устройств Интернета вещей и заражают их.

Кроме того, киберпреступник может использовать бота для нарушения вашей безопасности и конфиденциальности несколькими способами:

- Следите за нажатиями клавиш

- Украсть ваши учетные данные

- Украсть вашу интеллектуальную собственность

- Украсть финансовые данные

- Воспользуйтесь лазейками

Признаки того, что ваш компьютер может быть частью ботнета

Заражение ботнетом опасно, потому что его симптомы не всегда очевидны. Симптомы ботнета могут быть вызваны другим типом вредоносного ПО, аппаратными проблемами или обновлениями программного обеспечения. Скачайте бесплатно Malwarebytes, чтобы проверить компьютер на наличие вредоносного ПО, и проверьте настройки безопасности, если заметите некоторые из следующих симптомов, просто на всякий случай:

Симптомы ботнета могут быть вызваны другим типом вредоносного ПО, аппаратными проблемами или обновлениями программного обеспечения. Скачайте бесплатно Malwarebytes, чтобы проверить компьютер на наличие вредоносного ПО, и проверьте настройки безопасности, если заметите некоторые из следующих симптомов, просто на всякий случай:

- Необъяснимая активность: Вы заметили, что ваш процессор, жесткий диск или компьютерные вентиляторы работают чрезмерно и без причины.

- Медленный Интернет: Ваш Интернет работает медленнее, чем обычно. Вы замечаете, что ваш маршрутизатор работает бешено, но вы ничего не загружаете и не загружаете, а также не обновляете программное обеспечение.

- Медленные перезагрузки и выключения : Вредоносное программное обеспечение может привести к медленному выключению компьютера. Например, если ваш компьютер активно участвует в ботнете, его отключение может занять некоторое время.

- Сбой приложений: Программы, которые раньше загружались и работали без проблем, теперь содержат ошибки.

- Чрезмерное использование оперативной памяти: Ботнеты могут потреблять память. Проверьте, не использует ли загадочное приложение большой процент вашей оперативной памяти.

- Таинственные электронные письма: Люди из вашего списка контактов жалуются, что вы рассылаете им СПАМ или вредоносные электронные письма.

- Небезопасные привычки: Вы не загрузили критические исправления безопасности для своей операционной системы, открыли вредоносные ссылки, загрузили небезопасное программное обеспечение или зашли на небезопасный веб-сайт.

Примером атаки ботнета является атака ботнета Mirai в 2016 году. Он заразил многочисленные устройства Интернета вещей (IoT), такие как маршрутизаторы и камеры видеонаблюдения, используя слабые пароли по умолчанию. Затем скомпрометированные устройства использовались для запуска массированной распределенной атаки типа «отказ в обслуживании» (DDoS) на целевые веб-сайты, в результате чего они были перегружены трафиком и недоступны для законных пользователей.

Использование ботнета является незаконным. Ботнеты — это сети скомпрометированных компьютеров или устройств, находящихся под контролем злоумышленника, часто без ведома или согласия владельцев. Эти ботнеты используются для совершения различных киберпреступлений, таких как распределенные атаки типа «отказ в обслуживании» (DDoS), распространение вредоносных программ, кража конфиденциальной информации и участие в мошеннических действиях.

Использование ботнета для выполнения вредоносных действий нарушает законы, касающиеся несанкционированного доступа, проникновения в компьютер, утечки данных, кражи личных данных и киберпреступности во многих юрисдикциях по всему миру. Правоохранительные органы активно расследуют и привлекают к ответственности лиц, причастных к операциям с ботнетами, поскольку это представляет серьезную угрозу безопасности и стабильности компьютерных сетей и Интернета в целом.

Атака распределенного отказа в обслуживании (DDoS) и ботнет — связанные, но разные понятия. DDoS-атака — это злонамеренная попытка перегрузить сеть, службу или веб-сайт чрезмерным трафиком, сделав их недоступными. Ботнет, с другой стороны, представляет собой сеть скомпрометированных компьютеров или устройств, контролируемых злоумышленником. Ботнет может использоваться для проведения различных кибератак, в том числе DDoS-атак. По сути, DDoS-атака — это особый тип кибератаки, а ботнет — это совокупность скомпрометированных устройств, которые могут быть использованы для выполнения различных типов кибератак, включая DDoS-атаки.

DDoS-атака — это злонамеренная попытка перегрузить сеть, службу или веб-сайт чрезмерным трафиком, сделав их недоступными. Ботнет, с другой стороны, представляет собой сеть скомпрометированных компьютеров или устройств, контролируемых злоумышленником. Ботнет может использоваться для проведения различных кибератак, в том числе DDoS-атак. По сути, DDoS-атака — это особый тип кибератаки, а ботнет — это совокупность скомпрометированных устройств, которые могут быть использованы для выполнения различных типов кибератак, включая DDoS-атаки.

Компьютерный вирус: что такое компьютерные вирусы?

Что такое компьютерный вирус?

Компьютерный вирус — это тип вредоносного ПО, которое присоединяется к другой программе (например, к документу), которое может воспроизводиться и распространяться после того, как человек впервые запустит его в своей системе. Например, вы можете получить электронное письмо с вредоносным вложением, неосознанно открыть файл, а затем компьютерный вирус запустится на вашем компьютере. Вирусы опасны и могут уничтожать данные, замедлять системные ресурсы и регистрировать нажатия клавиш.

Вирусы опасны и могут уничтожать данные, замедлять системные ресурсы и регистрировать нажатия клавиш.

Киберпреступники не постоянно создают новые вирусы, вместо этого они сосредотачивают свои усилия на более сложных и прибыльных угрозах. Когда люди говорят о «заражении вирусом» на своем компьютере, они обычно имеют в виду какую-либо форму вредоносного ПО — это может быть вирус, компьютерный червь, троян, программа-вымогатель или что-то еще вредоносное. Вирусы и вредоносное ПО продолжают развиваться, и часто киберпреступники используют тип, который дает им наибольшую отдачу в данный конкретный момент времени.

«Когда люди говорят о «заражении вирусом» на своем компьютере, они обычно имеют в виду какую-либо форму вредоносного ПО — это может быть вирус, компьютерный червь, троян, программа-вымогатель или что-то еще вредоносное».

Вирус и вредоносное ПО — в чем разница?

Термины «вирус» и «вредоносное ПО» часто используются взаимозаменяемо, но это не одно и то же. Хотя компьютерный вирус является разновидностью вредоносного ПО, не все вредоносные программы являются компьютерными вирусами.

Хотя компьютерный вирус является разновидностью вредоносного ПО, не все вредоносные программы являются компьютерными вирусами.

Самый простой способ отличить компьютерные вирусы от других форм вредоносного ПО — это рассматривать вирусы с точки зрения биологии. Возьмем, к примеру, вирус гриппа. Грипп требует некоторого взаимодействия между двумя людьми, например, рукопожатия, поцелуя или прикосновения к чему-то, к чему прикасался инфицированный человек. Как только вирус гриппа попадает в организм человека, он прикрепляется к здоровым человеческим клеткам, используя эти клетки для создания новых вирусных клеток.

Компьютерный вирус работает примерно так же:

- Компьютерному вирусу требуется хост-программа.

- Компьютерный вирус требует действий пользователя для передачи из одной системы в другую.

- Компьютерный вирус прикрепляет фрагменты своего вредоносного кода к другим файлам или полностью заменяет файлы своими копиями.

Это вторая черта вируса, которая сбивает людей с толку. Вирусы не могут распространяться без каких-либо действий со стороны пользователя, например, при открытии зараженного документа Word. С другой стороны, черви способны самостоятельно распространяться по системам и сетям, что делает их гораздо более распространенными и опасными.

Вирусы не могут распространяться без каких-либо действий со стороны пользователя, например, при открытии зараженного документа Word. С другой стороны, черви способны самостоятельно распространяться по системам и сетям, что делает их гораздо более распространенными и опасными.

Известно, что в 2017 году червь-вымогатель WannaCry распространился по всему миру, вывел из строя тысячи систем Windows и получил значительное количество неотслеживаемых платежей в биткойнах за предполагаемых злоумышленников из Северной Кореи.

Компьютерные вирусы обычно не попадают в такие заголовки — по крайней мере, сейчас. Они по-прежнему представляют собой вредоносное вредоносное ПО, но сегодня это не единственная угроза для вашего компьютера или мобильного устройства.

Windows, Mac, Android и iOS

Многие компьютерные вирусы нацелены на системы под управлением Microsoft Windows. С другой стороны, компьютеры Mac пользуются репутацией защищенных от вирусов суперкомпьютеров, но, по собственному признанию Apple, на Mac действительно попадают вредоносные программы. В мире больше пользователей Windows, чем пользователей Mac, и киберпреступники просто предпочитают писать вирусы для операционной системы (ОС) с наибольшим количеством потенциальных жертв.

В мире больше пользователей Windows, чем пользователей Mac, и киберпреступники просто предпочитают писать вирусы для операционной системы (ОС) с наибольшим количеством потенциальных жертв.

Сегодня «компьютером» в наших карманах может быть тот, который мы используем чаще всего: наши смартфоны. Android и iOS также подвержены различным формам вредоносных программ. К счастью, сегодня большинство компаний, занимающихся кибербезопасностью, таких как Malwarebytes, предлагают защиту для Windows, Mac, Android и iOS.

Примеры компьютерных вирусов

Иногда, чтобы понять, чем что-то является, нам нужно изучить, чем оно не является. Имея это в виду, давайте поиграем: Это вирус ?

В игре Это вирус мы рассмотрим примеры того, что люди в Интернете обычно считают вирусом, и объясним, почему это так, а что нет. Как весело!

Является ли троян вирусом? Трояны могут быть вирусами. Троян — это компьютерная программа, выдающая себя за что-то, чем она не является, чтобы проникнуть на ваш компьютер и доставить вредоносное ПО. Другими словами, если вирус маскируется, то это троян. Трояном может быть, казалось бы, безопасный файл, загруженный из Интернета, или документ Word, прикрепленный к электронному письму. Думаете, что фильм, который вы скачали с любимого P2P-сайта, безопасен? А как насчет того «важного» налогового документа от вашего бухгалтера? Подумайте дважды, потому что они могут содержать вирус.

Другими словами, если вирус маскируется, то это троян. Трояном может быть, казалось бы, безопасный файл, загруженный из Интернета, или документ Word, прикрепленный к электронному письму. Думаете, что фильм, который вы скачали с любимого P2P-сайта, безопасен? А как насчет того «важного» налогового документа от вашего бухгалтера? Подумайте дважды, потому что они могут содержать вирус.

Является ли червь вирусом? Черви не являются вирусами, хотя эти термины иногда используются взаимозаменяемо. Хуже того, термины иногда используются вместе в странном и противоречивом словесном салате; т. е. «вредоносное ПО-червь». Либо червь, либо вирус, но не может быть и тем, и другим, потому что черви и вирусы относятся к двум похожим, но разным угрозам. Как упоминалось ранее, вирусу нужна хост-система для репликации и какое-то действие пользователя для распространения из одной системы в другую. Червь, наоборот, не нуждается в хост-системе и способен распространяться по сети и любым системам, подключенным к сети, без участия пользователя. Попав в систему, черви, как известно, сбрасывают вредоносные программы (часто программы-вымогатели) или открывают лазейки.

Попав в систему, черви, как известно, сбрасывают вредоносные программы (часто программы-вымогатели) или открывают лазейки.

Является ли программа-вымогатель вирусом? Программа-вымогатель может быть вирусом. Препятствует ли вирус жертвам получить доступ к их системе или личным файлам и требует ли выкуп, чтобы восстановить доступ а-ля программа-вымогатель? Если да, то это вирус-вымогатель. На самом деле самым первым вымогателем был вирус (подробнее об этом позже). В настоящее время большинство программ-вымогателей появляются в результате компьютерных червей, способных распространяться из одной системы в другую и по сетям без участия пользователя (например, WannaCry).

Является ли руткит вирусом? Руткиты не являются вирусами. Руткит — это программный пакет, предназначенный для предоставления злоумышленникам «корневого» или административного доступа к данной системе. Важно отметить, что руткиты не могут самореплицироваться и не распространяются между системами.

Является ли программная ошибка вирусом? Программные ошибки не являются вирусами. Несмотря на то, что мы иногда называем биологический вирус «ошибкой» (например, «Я поймал желудочную ошибку»), программные ошибки и вирусы — это не одно и то же. Программная ошибка относится к недостатку или ошибке в компьютерном коде, из которого состоит данная программа. Ошибки в программном обеспечении могут привести к тому, что программы будут вести себя не так, как планировал их производитель. Известно, что ошибка 2000 года приводила к тому, что программы отображали неправильную дату, потому что программы могли управлять датами только до 19 года.99. После 1999 года, как одометр на старой машине, перекатился на 1900 год. Хотя ошибка Y2K была относительно безобидной, некоторые программные ошибки могут представлять серьезную угрозу для потребителей. Киберпреступники могут воспользоваться ошибками, чтобы получить несанкционированный доступ к системе с целью установки вредоносного ПО, кражи личной информации или открытия бэкдора. Это известно как эксплойт.

Это известно как эксплойт.

Как защититься от компьютерных вирусов?

Предотвращение заражения вашего компьютера компьютерными вирусами начинается с ситуационной осведомленности.

«Ситуационная осведомленность — это то, что правоохранительные органы и военные практикуют на протяжении десятилетий. Это относится к способности полицейского или солдата воспринимать угрозы и принимать наилучшие возможные решения в потенциально стрессовой ситуации», — сказал глава службы безопасности Malwarebytes Джон Донован.

«Применительно к кибербезопасности ситуационная осведомленность — это ваша первая линия защиты от киберугроз. Следя за фишинговыми атаками и избегая подозрительных ссылок и вложений, потребители могут в значительной степени избежать большинства вредоносных программ».

Что касается вложений электронной почты и встроенных ссылок, даже если отправителем является кто-то, кого вы знаете: известно, что вирусы захватывают списки контактов Outlook на зараженных компьютерах и рассылают содержащие вирусы вложения друзьям, членам семьи и коллегам, прекрасным примером является вирус Melissa.

Если электронное письмо выглядит странно, возможно, это фишинг или вредоносная рассылка. Если вы сомневаетесь в подлинности электронного письма, не бойтесь обратиться к отправителю. Простой звонок или текстовое сообщение могут избавить вас от многих проблем.

Затем инвестируйте в хорошее программное обеспечение для кибербезопасности. Мы провели различие между компьютерными вирусами и вредоносными программами, и теперь возникает вопрос: «Нужно ли мне антивирусное программное обеспечение или программное обеспечение для защиты от вредоносных программ?» Мы уже подробно рассматривали эту тему, поэтому ознакомьтесь с нашей статьей о антивирусах и антивирусах. А пока, однако, вот краткий обзор на эту тему.

Антивирус (AV) относится к ранним формам программного обеспечения кибербезопасности, направленного на остановку компьютерных вирусов. Просто вирусы. Защита от вредоносных программ относится к всеобъемлющей защите от угроз, предназначенной для предотвращения как устаревших вирусов, так и современных вредоносных программ. Имея выбор между традиционными антивирусами с ограниченной технологией обнаружения угроз и современными средствами защиты от вредоносных программ со всеми прибамбасами, инвестируйте в средства защиты от вредоносных программ и спокойно отдыхайте ночью.

Имея выбор между традиционными антивирусами с ограниченной технологией обнаружения угроз и современными средствами защиты от вредоносных программ со всеми прибамбасами, инвестируйте в средства защиты от вредоносных программ и спокойно отдыхайте ночью.

Как упоминалось ранее в этой статье, традиционные антивирусные решения полагаются на обнаружение на основе сигнатур. AV сканирует ваш компьютер и сравнивает каждый файл с базой данных известных вирусов, которая во многом похожа на криминальную базу данных. Если есть совпадение сигнатур, вредоносный файл попадает в вирусную тюрьму, прежде чем он сможет причинить какой-либо ущерб.

Проблема с обнаружением на основе сигнатур заключается в том, что оно не может остановить то, что известно как вирус нулевого дня; то есть вирус, который исследователи кибербезопасности никогда раньше не видели и для которого нет криминального профиля. Пока вирус нулевого дня не будет добавлен в базу данных, традиционный антивирус не сможет его обнаружить.

Multi-Vector Protection от Malwarebytes, наоборот, объединяет несколько технологий обнаружения угроз в одну машину для уничтожения вредоносных программ. Среди этих многочисленных уровней защиты Malwarebytes использует так называемый эвристический анализ для выявления предательского вредоносного поведения той или иной программы. Если это выглядит как вирус и ведет себя как вирус, то, вероятно, это вирус.

Используйте VPN для защиты вашей конфиденциальности в Интернете, особенно когда вы находитесь в общедоступной сети Wi-Fi. Приложение VPN скрывает ваш IP-адрес и туннелирует ваш трафик через безопасное соединение. Подробнее о VPN читайте здесь — Что такое VPN.

Как удалить компьютерные вирусы?

Возвращаясь в последний раз к нашей аналогии с вирусом — для удаления вируса из вашего тела требуется здоровая иммунная система. То же самое для вашего компьютера. Хорошая программа защиты от вредоносных программ — это как здоровая иммунная система. По мере того, как ваша иммунная система перемещается по вашему телу в поисках и уничтожении вторгшихся вирусных клеток, антивирусное ПО сканирует файлы и вредоносный код, которые не принадлежат вашей системе, и избавляется от них.

Бесплатная версия Malwarebytes — хороший способ начать, если вы знаете или подозреваете, что на вашем компьютере есть вирус. Бесплатная версия Malwarebytes, доступная для Windows и Mac, будет сканировать на наличие вредоносных программ и очищать их постфактум. Получите бесплатную премиум-версию Malwarebytes для Windows или Malwarebytes для Mac, чтобы предотвратить заражение до того, как оно начнется. Вы также можете бесплатно попробовать наши приложения для Android и iOS, чтобы защитить свои смартфоны и планшеты.

Новости о компьютерных вирусах

- Приложение Barcode Scanner в Google Play заражает 10 миллионов пользователей одним обновлением

- «Просто скажите, как починить мой компьютер»: ускоренный курс по обнаружению вредоносных программ

- Нужна ли Chromebook антивирусная защита?

- Мошенники используют старый трюк браузера для загрузки поддельного вируса

- Наши компьютеры, мы сами: цифровая и биологическая безопасность

- Вредоносное ПО и вирус: в чем разница?

История компьютерных вирусов

Современные авторы вредоносных программ многим обязаны киберпреступникам прошлых лет. Все тактики и приемы, используемые киберпреступниками при создании современных вредоносных программ, впервые были замечены в ранних вирусах. Такие вещи, как трояны, программы-вымогатели и полиморфный код. Все это произошло от ранних компьютерных вирусов. Чтобы понять современный ландшафт угроз, нам нужно заглянуть в прошлое и взглянуть на вирусы прошлых лет.

Все тактики и приемы, используемые киберпреступниками при создании современных вредоносных программ, впервые были замечены в ранних вирусах. Такие вещи, как трояны, программы-вымогатели и полиморфный код. Все это произошло от ранних компьютерных вирусов. Чтобы понять современный ландшафт угроз, нам нужно заглянуть в прошлое и взглянуть на вирусы прошлых лет.

1949, Джон фон Нейман и «самовоспроизводящиеся машины»

Именно в те сладкие дни вычислительной техники математик, инженер и эрудит Джон фон Нейман прочитал лекцию по теории и организации сложных автоматов , в которой он впервые утверждал, что компьютерные программы могут «самовоспроизводиться». В эпоху, когда компьютеры были размером с дом, а программы хранились на перфолентах длиной в милю, идеи Нойманна, должно быть, звучали как что-то из научно-фантастического бульварного романа.

1982, Протокомпьютерный вирус

В 1982 пятнадцатилетний мальчик, разыгравший своих друзей, подтвердил реальность теории Неймана. Elk Cloner Рича Скренты широко известен как первый протокомпьютерный вирус (термин «компьютерный вирус» еще не существовал). Elk Cloner нацелен на компьютеры Apple II, заставляя зараженные машины отображать стихотворение Скренты:

Elk Cloner Рича Скренты широко известен как первый протокомпьютерный вирус (термин «компьютерный вирус» еще не существовал). Elk Cloner нацелен на компьютеры Apple II, заставляя зараженные машины отображать стихотворение Скренты:

Elk Cloner: программа с личностью

Она попадет на все ваши диски

Она проникнет в ваши чипы

Да, это Cloner!

Он прилипнет к вам, как клей

Это также изменит оперативную память.

Отправьте клонер!

Другие примечательные новшества — Elk Cloner был первым вирусом, распространявшимся через съемные носители (он записывал себя на любую дискету, вставленную в компьютер). В течение многих лет именно таким образом вирусы путешествовали по системам — через зараженные дискеты передавались от пользователя к пользователю.

1984, Компьютерный вирус, определение

В 1984 году ученый-компьютерщик Фред Коэн представил свою дипломную работу Компьютерные вирусы – теория и эксперименты , в котором он ввел термин «компьютерный вирус», и это здорово, потому что «сложные самовоспроизводящиеся автоматы» — это настоящая находка. В той же статье Коэн также дал нам наше первое определение «компьютерного вируса» как «программы, которая может «заражать» другие программы, модифицируя их, чтобы включать в себя, возможно, развитую копию себя».

В той же статье Коэн также дал нам наше первое определение «компьютерного вируса» как «программы, которая может «заражать» другие программы, модифицируя их, чтобы включать в себя, возможно, развитую копию себя».

1984, Core War

До этого момента большинство разговоров о компьютерных вирусах происходило только в разреженном воздухе университетских городков и исследовательских лабораторий. Но 1984 Статья Scientific American выпустила вирус из лаборатории. В статье автор и ученый-компьютерщик А.К. Дьюдни поделился подробностями новой захватывающей компьютерной игры своего творения под названием Core War. В игре компьютерные программы соревнуются за контроль над виртуальным компьютером. По сути, игра была ареной сражений, где программисты могли противопоставить друг другу свои вирусные творения. За два доллара Дьюдни присылал подробные инструкции по настройке собственных сражений Core War в рамках виртуального компьютера. Что произойдет, если боевую программу вынести из виртуального компьютера и поместить в реальную компьютерную систему? В последующей статье для журнала Scientific American Дьюдни поделился письмом двух итальянских читателей, вдохновленных своим опытом работы с Core War на создание настоящего вируса для Apple II. Нетрудно предположить, что другие читатели были так же вдохновлены.

Нетрудно предположить, что другие читатели были так же вдохновлены.

1986 год, первый компьютерный вирус

Вирус Brain был первым, нацеленным на текстовый предшественник Microsoft Windows, MS-DOS. Детище пакистанских братьев и инженеров-программистов Басита и Амджада Фарука, Brain действовало как ранняя форма защиты авторских прав, не давая людям пиратствовать их программное обеспечение для мониторинга сердца. Если целевая система содержала пиратскую версию программного обеспечения брата, «жертва» получала на экране сообщение «ДОБРО ПОЖАЛОВАТЬ В ПОДЗЕМЕЛЬЕ. . . СВЯЖИТЕСЬ С НАМИ ДЛЯ ВАКЦИНАЦИИ», а также имена братьев, номер телефона и служебный адрес в Пакистане. За исключением того, что жертвы, заплатившие за пиратское программное обеспечение, испытывают чувство вины, Brain не оказывает никакого вредного воздействия.

В разговоре с F-Secure Басит назвал Brain «очень дружелюбным вирусом». Амджад добавил, что сегодняшние вирусы, потомки Мозга, являются «чисто преступным деянием».

1986, Вирусы переходят в режим скрытности

Также в 1986 году вирус BHP первым поразил компьютер Commodore 64. На зараженных компьютерах отображалось текстовое сообщение с именами нескольких хакеров, создавших вирус — цифровой эквивалент надписи «(ваше имя) был здесь» на стене здания. BHP также известен как первый стелс-вирус; то есть вирус, который избегает обнаружения, скрывая изменения, которые он вносит в целевую систему и ее файлы.

1988, Компьютерный вирус года

Можно утверждать, что 1988 год был годом, когда компьютерные вирусы стали мейнстримом. В сентябре того же года на обложке журнала TIME появилась статья о компьютерных вирусах. На обложке вирусы были изображены в виде милых мультяшных насекомых с выпученными глазами, ползающих по всему настольному компьютеру. До этого момента компьютерные вирусы были относительно безвредны. Да, они были раздражающими, но не разрушительными. Так как же компьютерные вирусы превратились из неприятной угрозы в чуму, разрушающую систему?

«Все вирусы были о мире и любви — пока они не начали ломать компьютеры людей».

1988, Послание мира идет наперекосяк

Все вирусы были о мире и любви, пока они не начали ломать компьютеры людей. Вирус MacMag заставил зараженные компьютеры Mac отображать на экране сообщение 2 марта 1988 года:

РИЧАРД БРАНДОУ , издатель MacMag, и весь его персонал

хотел бы воспользоваться этой возможностью, чтобы передать свои

ВСЕОБЩЕЕ ПОСЛАНИЕ МИРА

всем пользователям Macintosh по всему миру

К сожалению, ошибка в вирусе привела к сбою зараженных компьютеров Mac задолго до дня «всеобщего мира» Брандоу. Вирус также был разработан таким образом, чтобы удалять себя после отображения сообщения Брандоу, но в конечном итоге вместе с ним удалялись и другие пользовательские файлы. Одна из жертв, руководитель отдела программного обеспечения, работающий в Aldus Corp, непреднамеренно скопировала вирус в предварительную версию программного обеспечения для иллюстраций Aldus Freehand. Затем зараженный Freehand был скопирован и отправлен нескольким тысячам клиентов, что сделало MacMag первым вирусом, распространяемым через законный коммерческий программный продукт.

Затем зараженный Freehand был скопирован и отправлен нескольким тысячам клиентов, что сделало MacMag первым вирусом, распространяемым через законный коммерческий программный продукт.

Дрю Дэвидсон, человек, который на самом деле закодировал вирус MacMag (Брэндоу не был кодером), сказал TIME, что он создал свой вирус, чтобы привлечь внимание к своим навыкам программирования.

«Я просто подумал, что мы выпустим его, и это будет неплохо», — сказал Дэвидсон.

1988, первая полоса The New York Times

Спустя чуть более месяца после статьи в журнале TIME на первой полосе 9 появилась статья о «самой серьезной компьютерной «вирусной» атаке» в истории США.0139 Нью-Йорк Таймс . Это был интернет-червь Роберта Таппана Морриса, ошибочно названный «вирусом». Честно говоря, никто не знал, что такое червь. Творение Морриса было архетипом. Червь Морриса вывел из строя более 6000 компьютеров, когда распространился по ARPANET, ранней версии Интернета, управляемой правительством и ограниченной доступом к школам и военным объектам. Червь Морриса был первым известным применением атаки по словарю. Как следует из названия, атака по словарю включает в себя получение списка слов и его использование для попытки угадать комбинацию имени пользователя и пароля целевой системы.

Червь Морриса был первым известным применением атаки по словарю. Как следует из названия, атака по словарю включает в себя получение списка слов и его использование для попытки угадать комбинацию имени пользователя и пароля целевой системы.

Роберт Моррис был первым, кому были предъявлены обвинения в соответствии с недавно принятым Законом о компьютерном мошенничестве и злоупотреблениях, согласно которому вмешательство в правительственные и финансовые системы, а также в любой компьютер, используемый в торговле и коммуникациях США, является незаконным. В свою защиту Моррис никогда не предполагал, что его одноименный червь причинит столько вреда. По словам Морриса, червь был разработан для проверки брешей в системе безопасности и оценки размера раннего Интернета. Из-за ошибки червь снова и снова заражал целевые системы, при этом каждое последующее заражение потребляло вычислительную мощность, пока система не дала сбой.

1989, Компьютерные вирусы становятся вирусными

В 1989 году троян AIDS стал первым примером того, что позже стало известно как программа-вымогатель. Жертвы получали по почте 5,25-дюймовую дискету с пометкой «Информация о СПИДе», содержащую простую анкету, предназначенную для того, чтобы помочь получателям выяснить, подвержены ли они риску заражения вирусом СПИДа (биологическим).

Жертвы получали по почте 5,25-дюймовую дискету с пометкой «Информация о СПИДе», содержащую простую анкету, предназначенную для того, чтобы помочь получателям выяснить, подвержены ли они риску заражения вирусом СПИДа (биологическим).

Метафора удачная (хотя и бесчувственная), однако нет никаких указаний на то, что создатель вируса, доктор Джозеф Л. Попп, намеревался провести параллели между своим цифровым творением и смертельным вирусом СПИДа. Как сообщает Medium, многие из 20 000 получателей дисков были делегатами Всемирной организации здравоохранения (ВОЗ). ВОЗ ранее отказала Поппу в должности исследователя СПИДа.

Загрузка анкеты заражает целевые системы трояном AIDS. После этого троянец СПИДа оставался бездействующим в течение следующих 89 загрузок. Когда жертвы включали свой компьютер в 90-й раз, им показывалось на экране сообщение якобы от «PC Cyborg Corporation» с требованием оплаты «аренды вашего программного обеспечения», аналогично вирусу Brain, появившемуся тремя годами ранее. Однако, в отличие от вируса Brain, троянец AIDS шифровал файлы жертв.

Однако, в отличие от вируса Brain, троянец AIDS шифровал файлы жертв.

В эпоху, когда еще не было биткойнов и других неотслеживаемых криптовалют, жертвам приходилось отправлять средства в качестве выкупа на абонентский ящик в Панаме, чтобы получить программное обеспечение для расшифровки и восстановить доступ к своим файлам. Средства, как утверждал Попп после ареста, предназначались для исследований вируса СПИДа.

1990-е годы, Расцвет Интернета

К 1990 году сеть ARPANET была выведена из эксплуатации в пользу своего общедоступного коммерчески доступного родственника Интернета. А благодаря новаторской работе Тима Бернерса-Ли над веб-браузерами и веб-страницами Интернет теперь стал удобным для пользователя местом, которое мог исследовать любой, не обладающий специальными техническими знаниями. По данным «Наш мир в данных», в 1990 году в Интернете было 2,6 миллиона пользователей. К концу десятилетия это число превысит 400 миллионов.

С появлением Интернета появились новые способы распространения вирусов.

1990, Mighty morphin’ 1260 вирус

Исследователь кибербезопасности Марк Уошберн хотел продемонстрировать недостатки традиционных антивирусных (AV) продуктов. Традиционный AV работает, сравнивая файлы на вашем компьютере с гигантским списком известных вирусов. Каждый вирус в списке состоит из компьютерного кода, и каждый фрагмент кода имеет уникальную сигнатуру — как отпечаток пальца. Если фрагмент кода, найденный на вашем компьютере, совпадает с кодом известного вируса в базе данных, файл помечается. Вирус Washburn 1260 избежал обнаружения, постоянно меняя свой отпечаток каждый раз, когда он реплицировался в системе. Хотя каждая копия вируса 1260 выглядела и действовала одинаково, базовый код был другим. Это называется полиморфным кодом, что делает 1260 первым полиморфным вирусом.

1999, «Вам письмо (а также вирус)»

Вспомните 1999 год. Если кто-то из ваших знакомых отправил вам электронное письмо следующего содержания: «Вот документ, который вы запрашивали… никому не показывать еще ;-)», вы открыли вложение. Именно так распространялся вирус Мелисса, и это сыграло на наивности общественности в отношении того, как вирусы работали до этого момента. Мелисса была макровирусом. Вирусы этого типа скрываются внутри макроязыка, обычно используемого в файлах Microsoft Office. Открытие вирусного документа Word, электронной таблицы Excel и т. д. запускает вирус. На тот момент Melissa был самым быстро распространяющимся вирусом, заразившим около 250 000 компьютеров9.0139 Сообщено о среднем .

Именно так распространялся вирус Мелисса, и это сыграло на наивности общественности в отношении того, как вирусы работали до этого момента. Мелисса была макровирусом. Вирусы этого типа скрываются внутри макроязыка, обычно используемого в файлах Microsoft Office. Открытие вирусного документа Word, электронной таблицы Excel и т. д. запускает вирус. На тот момент Melissa был самым быстро распространяющимся вирусом, заразившим около 250 000 компьютеров9.0139 Сообщено о среднем .

2012 г., полный Шамун над Саудовской Аравией

К началу 21-го века дорожная карта для будущих вредоносных программ была установлена. Вирусы проложили путь целому новому поколению разрушительных вредоносных программ. Криптоджекеры тайно использовали наши компьютеры для майнинга криптовалют, таких как Биткойн. Программа-вымогатель держала наши компьютеры в заложниках. Банковские трояны, такие как Emotet, украли нашу финансовую информацию. Шпионское ПО и кейлоггеры проникали в нашу сеть со всего Интернета, похищая наши имена пользователей и пароли.

Вирусы старой школы по большей части остались в прошлом. Однако в 2012 году вирусы в последний раз привлекли внимание всего мира с помощью вируса Shamoon. Шамун атаковал компьютеры и сетевые системы, принадлежащие государственной нефтяной компании Саудовской Аравии Aramco, в ответ на политические решения правительства Саудовской Аравии на Ближнем Востоке. Атака считается одной из самых разрушительных атак вредоносного ПО на одну организацию в истории, полностью уничтожив три четверти систем Aramco, Об этом сообщает The New York Times . В качестве прекрасного примера того, что происходит, исследователи кибербезопасности предположили, что атака началась с зараженного USB-накопителя — современного эквивалента гибких дисков, которые использовались для переноса самого первого вируса, Elk Cloner.

Мошенничество со службой технической поддержки сегодня

Прошли десятилетия с тех пор, как компьютерные вирусы достигли своего апогея разрушительной силы, но есть связанная с этим угроза, о которой вам следует знать. Эта современная угроза, которую обычно называют мошенничеством с технической поддержкой или вирусной мистификацией, вовсе не является вирусом.

Эта современная угроза, которую обычно называют мошенничеством с технической поддержкой или вирусной мистификацией, вовсе не является вирусом.

Вот как работает мошенничество с технической поддержкой. Жертва получает поддельное всплывающее объявление после перехода на поддельный веб-сайт или в результате заражения рекламным ПО. В недавнем примере мошенники использовали вредоносную рекламу, чтобы связать жертв с вредоносными сайтами поддержки после того, как жертвы искали такие вещи, как советы по приготовлению пищи и рецепты. Мы также видели, как взломанные сайты WordPress перенаправлялись на мошеннические сайты. Фальшивая реклама выглядит как системное предупреждение, сгенерированное операционной системой, и может содержать что-то вроде «Предупреждение системы безопасности: ваш компьютер может быть заражен вредоносными вирусами» вместе с контактной информацией службы технической поддержки. Нет ни вируса, ни технической поддержки — только мошенники, которые сделают вид, будто у вас вирус, и потребуют плату за его «лечение».

По данным Федеральной торговой комиссии, в 2018 году поступило 143 000 сообщений о мошенничестве с технической поддержкой, а общие убытки достигли 55 миллионов долларов. Что делает эту аферу особенно коварной, так это то, что киберпреступники часто нацелены на наиболее уязвимую часть населения мира. Люди в возрасте 60 лет и старше в пять раз чаще сообщали о том, что стали жертвами мошенничества со службой технической поддержки.

Является ли Chromium вирусом?

Как обсуждалось выше, ряд вещей, называемых вирусами, на самом деле не являются вирусами. Некоторые из них, такие как программы-вымогатели или компьютерные черви, все еще являются вредоносными, но они не являются компьютерными вирусами. Некоторые вещи, которые 9Вредоносные программы 0139, а не иногда подозреваются в качестве вирусов, и Chromium является хорошим примером этого.

Chromium не является вирусом. Chromium — это бесплатный проект веб-браузера с открытым исходным кодом от Google. Большая часть кода Chromium служит исходным кодом для Google Chrome, законного и популярного веб-браузера.