Что такое Лайфхак – Radio Star Five

Лайфхак (Lifehack) – это способ выполнить определенное действие и достичь цели быстрее и проще. Под этим понятием следует рассматривать некие советы, методики, приемы, с помощью которых можно экономить время на каких-то бытовых проблемах.

Что такое ЛАЙФХАК– значение, определение простыми словами.

Простыми словами, Лайфхак – это трюк или полезный совет, который значительно упрощает жизнь. Как правило, с помощью таких рекомендаций стремятся быстрее выполнять какие-то повседневные задачи. Дословно этот термин переводится, как «взлом жизни», то есть жизненные хитрости, или даже можно сказать современная народная мудрость.

Если кто-то нашел способ выполнить бытовую задачу или решить проблему быстрее, то он может поделиться своим лайфхаком с другими и тем самым помочь людям.

Лайфхак можно назвать некой оптимизацией. Как правило, в нашей жизни очень много рутинных дел, которые вызывают негативные эмоции и раздражают.

Немного истории.

Лайфхак – достаточно новый термин, который придумал журналист, чтобы дать определение этим новым и современным советам для жизни. Современный лайфхак отличается от народной мудрости тем, что он более практичный, основан на реальных фактах и приносит реальную пользу. Этот термин был придуман журналистом Денни О’Брайеном из Британии в 2004 году.

О’Брайен воспринимает лайфхаки не просто, как советы, а как целую философию. Он рассказал о таком движении в одной из своих статей, посвященных программированию и компьютерным технологиям.

Стоит отметить, что само понятие «взлома», в английском варианте «хак», появилось намного раньше, еще в 1980-х годах, когда процессы оптимизации, упрощения искали программисты и люди, связанные с техникой. Уже позже добавилось слово «лайф» и стало означать взлом не техники, а жизни.

Особая популярность лайфхаков, возникновение движения лайфхакеров стали актуальными в 2005, когда популярности набрали социальные сети и блоги. Тогда начало появляться много полезной и захватывающей информации, стало реальным найти ответы на любые вопросы.

Как понимать лайфхак?

Само это слово намекает, что люди живут шаблонами, жизнь идет по правилам, а лайфхак – это возможность отойти от шаблонов и правил. Сделать что-то в пользу себе, улучшить жизнь, оптимизировать бытовые процессы.

Например, лайфхак – это соорудить умывальник из пластиковых бутылок в полевых условиях, или, как объехать утреннюю пробку по пути на работу. Могут решаться даже очень важные вопросы и проблемы.

Кто такой ЛАЙФХАКЕР?

Есть люди, которые посвящают поиску лайфхаков все свое свободное время. Такие люди называют себя лайфхакерами. Они могут относиться к своему занятию очень ответственно, находя действительно важные решения на проблемы или советовать что-то бесполезное, но очень смешное.

Даже обычный человек, не лайфхакер, может придумать какой-то интересный и полезный совет. Часто решения на сложности приходят совершенно неожиданно, а результат очень радует. Но можно и сознательно искать хитрости и трюки, которые упрощают жизнь, и делится ими с другими. Стать участником движения лайфхакеров не так просто, потому то потребуется много усилий и времени.

Способ жизни людей, создающих лайфхаки.

Чтобы самостоятельно начать создавать советы и хитрые приемы для жизни, следует поучиться у лайфхакеров. Их способ жизни достаточно интересный и насыщенный, но если начать выполнять хоть некоторые рекомендации, можно существенно улучшить свою жизнь. Эти люди:

всю информацию сохраняют на картах памяти, так надежнее, да и рабочий стол чище;

планируют день и не оставляют время без контроля, кстати, точно также делают успешные люди;

они постоянно думают, без смекалки не обойтись;

ценят безопасность, они не станут делать необдуманные шаги, пробовать непроверенные советы, чтобы не подвергнуть опасности себя или близких;

не пренебрегают опытом, нет смысла изобретать велосипед, если его уже изобрели ранее;

не отвергают помощи других, часто им требуется помощник.

Как обнаружить лайфхакера?

Понять, что рядом не обычный человек, а лайфхакер – сложно, он не выглядят по-другому, не отличаются какими-то кардинальными чертами. Понять, что рядом лайфхакер, можно по таким признакам:

они нестандартно смотрят на проблемы, их взгляды отличаются;

они экономные и не тратят денег впустую;

знают много лайфхаков, имеют разные приспособления, часть из которых придумана ими лично;

лайфхакеры очень быстро реагируют на все ситуации; на оценку, обдумывание, анализ требуется намного меньше времени, как правило, они быстро находят решения;

чтобы придумывать лайфхаки, требуется логическое мышление и смекалка; эти люди умные и в общении такие характеристики заметные;

они, чаще всего, успешные;

речь идет о категории образованных начитанных, умных людей;

люди из этого движения не хранят свои достижения и советы в тайне, по сути, несут пользу для других.

Как создать лайфхак?

Стать лайфхакером – не самая простая задача, но если есть смекалка, ум, развита логика, то можно попробовать создавать лайфхаки. Кстати, если работать над собой, любые навыки можно улучшить, поэтому при желании каждый может добиться успеха.

Кстати, если работать над собой, любые навыки можно улучшить, поэтому при желании каждый может добиться успеха.

Есть пару советов, которые помогут быстрее создавать лайфхаки:

Читать как можно больше. Акцентировать внимание стоит на энциклопедиях, информации, которая принесет пользу.

Носить с собой набор полезных вещей, которые могут пригодиться в любое время: фонарик, ручка, блокнот, смартфон с полезными программами и другие вещи;

Учиться оценивать ситуации без лишних эмоций, трезво, рассматривать их всесторонне, чтобы быстро находить самые оптимальные решения.

Будет полезным вспомнить некоторые школьные предметы – химию, физику. Учитывая насколько интересно сейчас это делать, ведь существует много информации, видео, получать знания будет не так сложно.

Интересную информацию надо всегда фиксировать, даже если в данный момент она не кажется полезной. Не стоит надеяться на память, потому что идей будет приходить все больше и можно забыть о чем-то действительно важном.

Не бояться экспериментировать и импровизировать, потому что гениальные решения приходят неожиданно.

Не игнорировать готовый опыт, общаться с лайфхакерами, посещать сайты на эту тему.

Конечно, нет инструкции, как создать лайфхак, стоит начать уделять этому вопросу время и результат обязательно порадует.

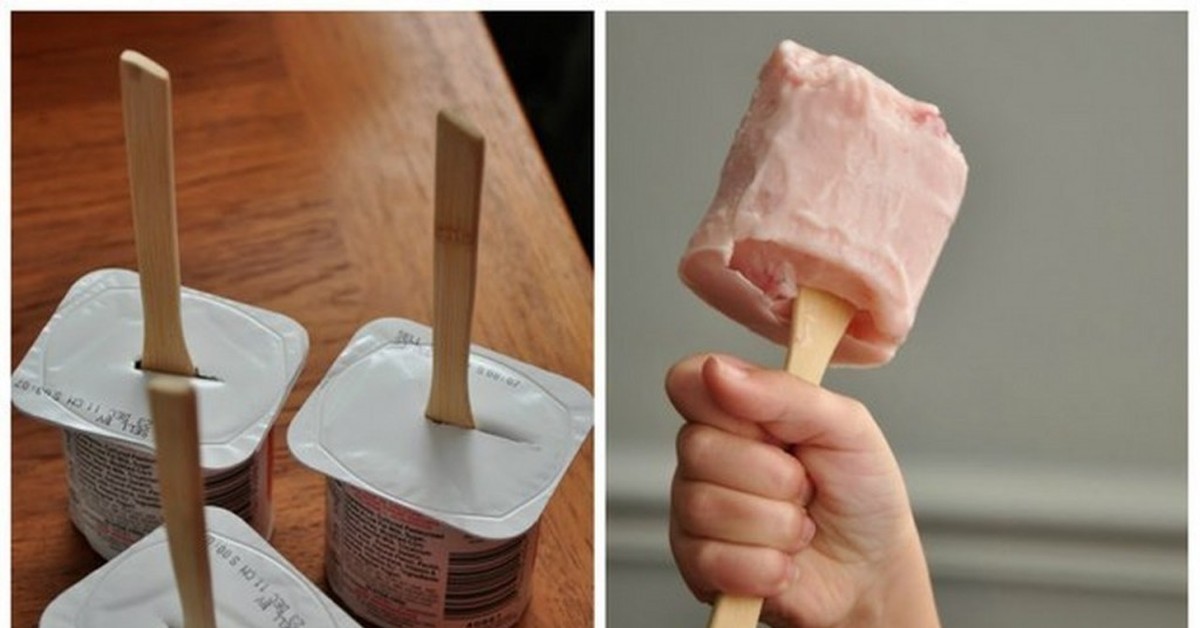

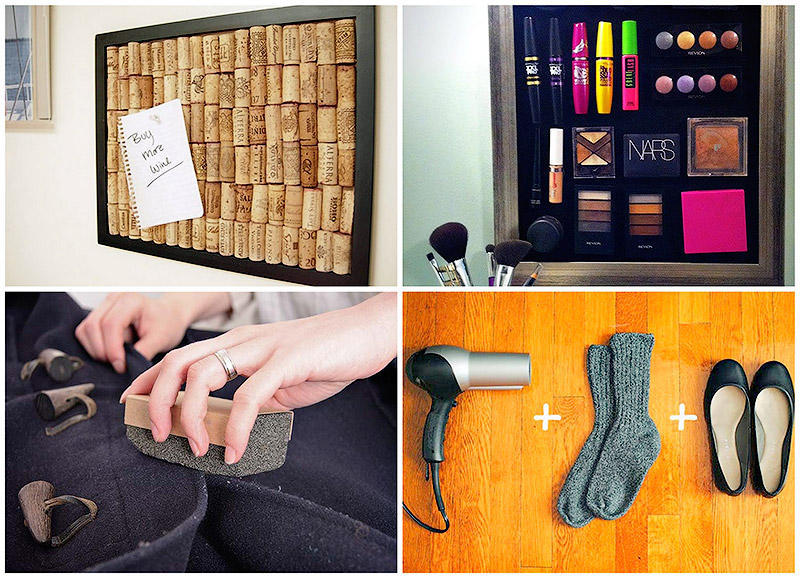

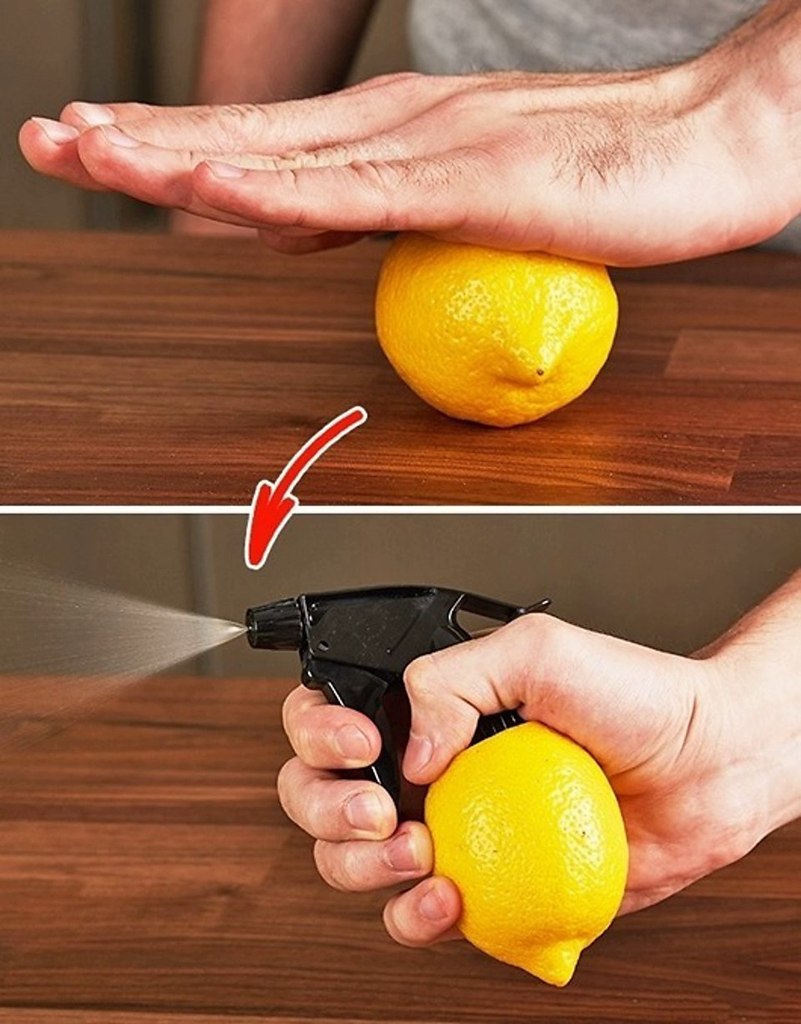

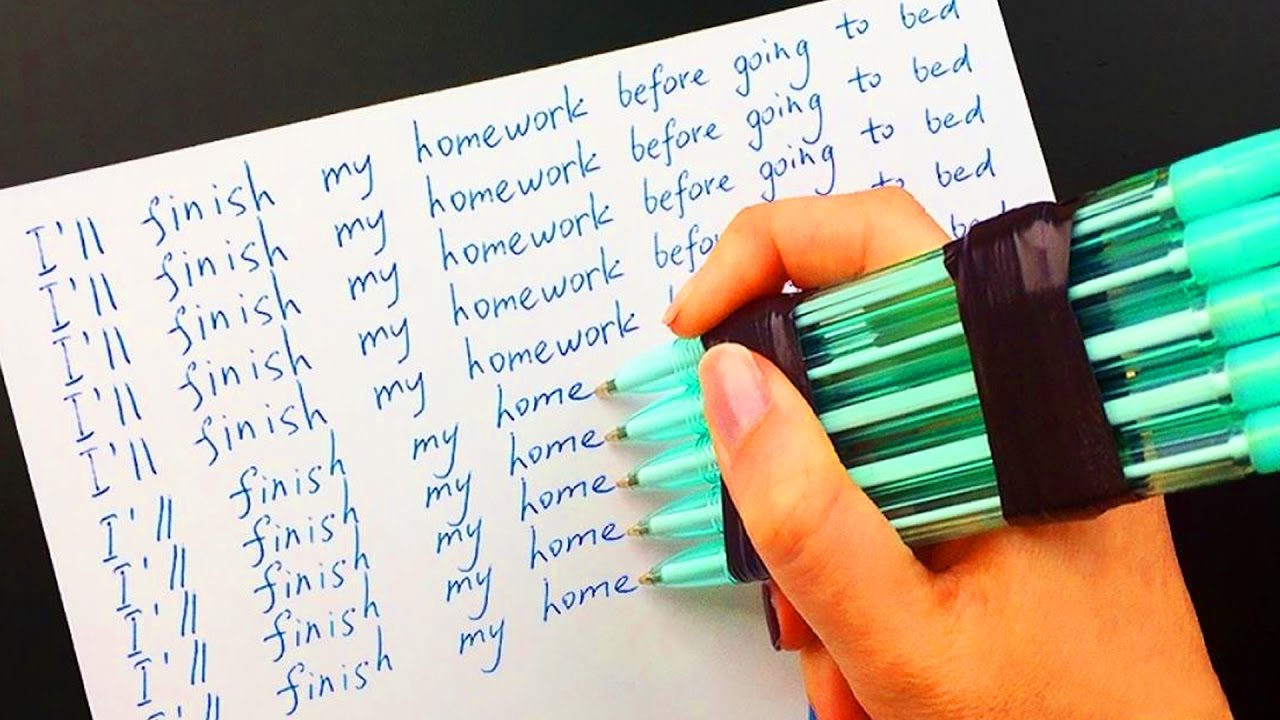

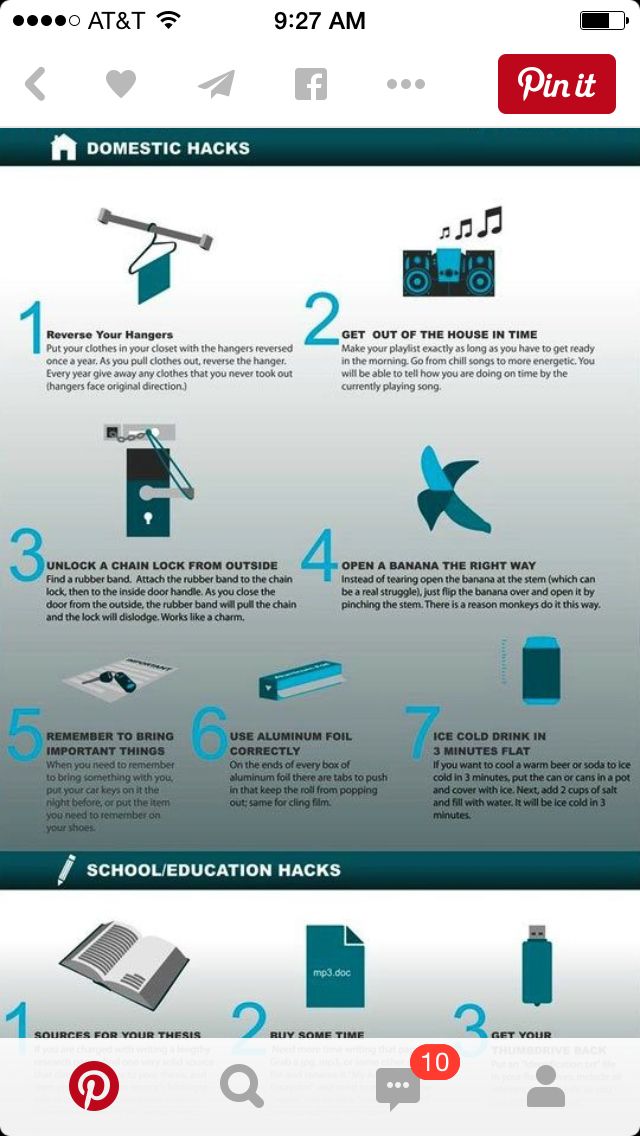

Самые интересные лайфхаки.

Перечислить все полезные советы практически невозможно, поэтому можно вспомнить лишь некоторые:

раньше, чтобы узнать, всем ли отключили свет, люди бежали к окну, сегодня можно включить поиск wi-fi и проверить эту информацию более современным способом;

если телефон надо зарядить очень срочно, быстрее будет с включённым режимом «в самолете»;

достаточно старый лайфхак, который не потерял актуальности сегодня – чтобы при нарезке лука не плакать, необходимо набрать в рот холодной воды;

чтобы в спортивной сумке не было неприятного запаха, стоит положить в неё несколько чайных пакетиков.

Лайфхак – модная оптимизация жизни.

Лайфхак – это доступный, простой совет, который помогает сделать жизнь проще. Как правило, дает ответы на разные вопросы:

вылечить то, что беспокоит, избавиться от какой-то проблемы в плане здоровья, красоты;

починить поломку любой сложности;

как что-то оптимизировать, улучшить;

как быстро получить определенные знания;

как оптимизировать жизнь, время, улучшить свои навыки.

Современный мир требует от людей спешки, и если не успевать за быстрыми темпами, можно забыть об успехе. Поэтому лайфхаки – это очень полезные рекомендации, благодаря которым не надо тратить время впустую. Несмотря на то, что лайфхак в молодежном сленге встречается чаще, в нем нет ничего кардинально нового. Подобные советы существовали всегда, просто сейчас лайфхак – это более современный, более эффективный. Улучшенный совет.

Лайфхаками можно пользоваться, ими важно делиться, потому что, чем больше работающих хитростей и трюков знать, тем проще оптимизировать жизнь.

Share and Enjoy:

Лучшие лайфхаки, которые вы можете применить в своей работе

Успешные люди — кто они? Как они добились всего того, что

имеют? Почему у них получается достигать запредельных вершин, в то время как остальные

люди просиживают часы на нелюбимой работе? Мы выбрали шесть лайфхаков, которые

помогут вам из обычного рядового работника стать успешным и перспективным

сотрудником. Пользуйтесь ими — и уже через полгода вы не узнаете себя!

Пользуйтесь ими — и уже через полгода вы не узнаете себя!

Узнавайте все первыми

Для того чтобы стать успешным, мало быть просто профессионалом своего дела. Вы всегда должны быть на шаг впереди остальных. Пока ваши коллеги еще только узнают о новых тенденциях, вы уже должны применять их в работе. Ищите информацию везде, где только можно: ходите на курсы, посещайте мастер-классы, смотрите видеоуроки. Не ждите, пока статьи и книги известных зарубежных специалистов переведут на русский, — учите английский и читайте их в оригинале. Кстати, для этого не нужно тратить годы: всего несколько месяцев обучения на общем курсе английского в ALIBRA SCHOOL — и вы уже вполне сносно сможете читать иностранные тексты.

Заводите связи среди коллег

Вы никогда не узнаете заранее, какое знакомство окажется для вас судьбоносным. Возможно, ваш сосед по столу — будущий генеральный директор корпорации, а секретарша станет основателем всемирно известного стартапа.

Пользуйтесь бесплатными материалами

Вы удивитесь, но знания не всегда стоят больших денег. Более того, очень многие интересные и полезные вещи можно узнавать совершенно бесплатно. Многие профессионалы делятся своим опытом в блогах и даже выпускают бесплатные электронные версии своих книг. В свободном доступе можно найти записи лекций и семинаров из ведущих мировых университетов, а если вы хотите видеть все своими глазами, приходите на бесплатные мероприятия — их в Казани проходит великое множество. Например, в ALIBRA SCHOOL регулярно устраивают английские мастер-классы, посвященные различным темам: работе, бизнесу, путешествиям. Как написать первоклассное резюме или пройти собеседование на английском в любую компанию — всему этому можно научиться совершенно бесплатно!

Как написать первоклассное резюме или пройти собеседование на английском в любую компанию — всему этому можно научиться совершенно бесплатно!

Не теряйте время

Понедельник — любимый день, в котором мы начинаем заниматься спортом, идем на курсы и садимся на диету. Но помните — пока вы откладываете все на завтра, другие начинают действовать сегодня, и однажды вы с удивлением обнаружите, что, несмотря на все старания, оказались за бортом. Если можно сделать что-то сегодня — сделайте это! Нашли полезную статью — читайте сразу, увидели хорошие курсы — запишитесь, пришла интересная идея — реализуйте. Давно хотели выучить английский? Сейчас самое время начать. Приходите в ALIBRA SCHOOL в мае и уже к концу лета сможете говорить грамотно и уверенно, расширите словарный запас и избавитесь от языкового барьера.

Погружайтесь в детали

Нет ничего хуже для компании, чем сотрудник, имеющий поверхностные знания обо всем, но до конца не разбирающийся ни в одном вопросе. Конечно, дополнительные навыки — это всегда плюс, но у вас должна быть одна область, в которой вы будете настоящим экспертом. Ищите вопрос, в котором вы хорошо разбираетесь, и сделайте все, чтобы разбираться в нем еще лучше. Работаете юристом? Пройдите курс английского, созданный специально для юристов. Хотите возглавить отдел в своей компании? Получите сертификат по бизнес-английскому BEC (Business English Certificate) и дайте сто очков вперед любому кандидату!

Конечно, дополнительные навыки — это всегда плюс, но у вас должна быть одна область, в которой вы будете настоящим экспертом. Ищите вопрос, в котором вы хорошо разбираетесь, и сделайте все, чтобы разбираться в нем еще лучше. Работаете юристом? Пройдите курс английского, созданный специально для юристов. Хотите возглавить отдел в своей компании? Получите сертификат по бизнес-английскому BEC (Business English Certificate) и дайте сто очков вперед любому кандидату!

Будьте краткими и говорите по существу

Все мы время от времени любим поболтать о пустяках, рассказать о своих успехах на воскресной рыбалке или прочесть лекцию о любимом сериале. Но если вы стали замечать, что коллеги стараются поскорее закончить разговор и вернуться к работе, это повод задуматься, не слишком ли вы навязчивы. И если вместо того, чтобы заняться проектом, вы лишь рассказываете остальным, почему до сих пор ничего не работает, не удивляйтесь тому, что вам не повышают зарплату. Помните — вас будут судить не по словам, а по делам. Вместо пространной эмоциональной речи подготовьте тезисный доклад с описанием проблемы и предложите способы ее решения. Такой подход гораздо больше подходит для успешного человека. Не хватает компетенций? Приходите на бизнес-тренинги в ALIBRA SCHOOL — там вас научат правильно работать с информацией на английском. Каждый мини-тренинг посвящен отработке конкретного навыка: созданию презентаций, проведению совещаний и телефонных переговоров, написанию деловых писем, командировке. Вы научитесь правильно формулировать и излагать свои мысли, работать с возражениями, выходить из конфликтных ситуаций. Вы выучите всю необходимую лексику и отработаете разговорные навыки. Только в мае — специальные цены на мини-тренинги в ALIBRA SCHOOL. Узнать расписание и записаться можно по телефону 8-800-301-20-20 или на сайте школы.

Помните — вас будут судить не по словам, а по делам. Вместо пространной эмоциональной речи подготовьте тезисный доклад с описанием проблемы и предложите способы ее решения. Такой подход гораздо больше подходит для успешного человека. Не хватает компетенций? Приходите на бизнес-тренинги в ALIBRA SCHOOL — там вас научат правильно работать с информацией на английском. Каждый мини-тренинг посвящен отработке конкретного навыка: созданию презентаций, проведению совещаний и телефонных переговоров, написанию деловых писем, командировке. Вы научитесь правильно формулировать и излагать свои мысли, работать с возражениями, выходить из конфликтных ситуаций. Вы выучите всю необходимую лексику и отработаете разговорные навыки. Только в мае — специальные цены на мини-тренинги в ALIBRA SCHOOL. Узнать расписание и записаться можно по телефону 8-800-301-20-20 или на сайте школы.

16+

Нашли ошибку в тексте? Выделите ее и нажмите Ctrl + Enter

версия для печати

Взлом | Что такое взлом?

youtube.com/embed/pxSp6HeM4RM?rel=0&autoplay=0;modestbranding=1″ title=»YouTube video player» frameborder=»0″ allow=»accelerometer; autoplay=0; clipboard-write; encrypted-media; gyroscope; picture-in-picture; web-share» allowfullscreen=»»/>Определение взлома: Что такое взлом?

Взлом относится к действиям, направленным на взлом цифровых устройств, таких как компьютеры, смартфоны, планшеты и даже целые сети. И хотя хакерство не всегда может иметь злонамеренные цели, в настоящее время большинство ссылок на хакерство и хакеров характеризуют его / их как незаконную деятельность киберпреступников, мотивированную финансовой выгодой, протестом, сбором информации (шпионажем) и даже просто для «развлечения». » вызова.

Кто такие хакеры?

Многие думают, что слово «хакер» относится к некоему вундеркинду-самоучке или мошеннику-программисту, умеющему модифицировать компьютерное оборудование или программное обеспечение таким образом, чтобы его можно было использовать способами, выходящим за рамки первоначального замысла разработчиков. Но это узкий взгляд, который не охватывает широкий спектр причин, по которым кто-то обращается к хакерству. Все ли взломы плохи? Посмотрите это видео, которое даст вам некоторые идеи о различных типах взлома:

Но это узкий взгляд, который не охватывает широкий спектр причин, по которым кто-то обращается к хакерству. Все ли взломы плохи? Посмотрите это видео, которое даст вам некоторые идеи о различных типах взлома:

Конечно, это только верхушка. Чтобы узнать больше о различных мотивах, которые могут быть у разных типов хакеров, прочтите статью Под толстовкой: почему деньги, власть и эгоизм толкают хакеров на киберпреступления. Кроме того, ознакомьтесь с эпизодом подкаста Malwarebytes Labs, в котором берут интервью у хакера Sick Codes: 9.0009

Инструменты для взлома: как хакеры взламывают?

Взлом, как правило, носит технический характер (например, создание вредоносной рекламы, размещающей вредоносное ПО в ходе атаки, не требующей вмешательства пользователя). Но хакеры также могут использовать психологию, чтобы заставить пользователя щелкнуть вредоносное вложение или предоставить личные данные. Эта тактика называется «социальной инженерией».

На самом деле правильно охарактеризовать хакерство как всеобъемлющий зонтичный термин для деятельности, стоящей за большинством, если не за всеми, вредоносными программами и злонамеренными кибератаками на компьютеры, предприятия и правительства. Помимо социальной инженерии и вредоносной рекламы, распространенные методы взлома включают:

Помимо социальной инженерии и вредоносной рекламы, распространенные методы взлома включают:

- Ботнеты

- Взлом браузера

- Атаки типа «отказ в обслуживании» (DDoS)

- Программы-вымогатели

- Руткиты

- Трояны

- Вирусы

- Черви

От детей-сценаристов до организованной киберпреступности

Таким образом, хакерство превратилось из подросткового проказы в растущий бизнес с оборотом в миллиарды долларов, приверженцы которого создали криминальную инфраструктуру, которая разрабатывает и продает готовые хакерские инструменты потенциальным мошенникам с менее сложными техническими навыки (известные как «детские сценарии»). В качестве примера см.: Эмотет.

В другом примере пользователи Windows, как сообщается, стали мишенью широкомасштабной киберпреступной деятельности, предлагающей удаленный доступ к ИТ-системам всего за 10 долларов США через хакерский магазин даркнета, что потенциально позволяет злоумышленникам красть информацию, нарушать работу систем, развертывать программы-вымогатели и многое другое. . Системы, рекламируемые для продажи на форуме, варьируются от Windows XP до Windows 10. Владельцы магазинов даже предлагают советы о том, как те, кто использует незаконные логины, могут остаться незамеченными.

. Системы, рекламируемые для продажи на форуме, варьируются от Windows XP до Windows 10. Владельцы магазинов даже предлагают советы о том, как те, кто использует незаконные логины, могут остаться незамеченными.

«Хакерство превратилось из подросткового озорства в бизнес с оборотом в миллиарды долларов».

Типы хакеров/хакеров

Вообще говоря, можно сказать, что хакеры пытаются взломать компьютеры и сети по любой из четырех причин.

- Получение преступной финансовой выгоды, то есть кражи номеров кредитных карт или мошенничества с банковскими системами.

- Далее, завоевание уличного авторитета и укрепление своей репутации в хакерской субкультуре мотивирует некоторых хакеров, поскольку они оставляют свои следы на веб-сайтах, которые они разрушают, как доказательство того, что они совершили взлом.

- Еще есть корпоративный шпионаж или кибершпионаж, когда хакеры одной компании пытаются украсть информацию о продуктах и услугах конкурента, чтобы получить преимущество на рынке.

- Наконец, целые страны участвуют в спонсируемых государством хакерских атаках, чтобы украсть деловые и/или национальные разведданные, дестабилизировать инфраструктуру своих противников или даже посеять раздор и смятение в стране-мишени. (Существует консенсус в отношении того, что такие атаки проводились Китаем и Россией, в том числе атака на Forbes.com. Кроме того, недавние атаки на Национальный комитет Демократической партии [DNC] получили широкое освещение в новостях, особенно после того, как Microsoft заявила, что хакеры, обвиняемые во взломе в Национальный комитет Демократической партии использовали ранее неизвестные уязвимости в операционной системе Microsoft Windows и программном обеспечении Flash от Adobe Systems. Имеются также случаи взлома, любезно предоставленные правительством Соединенных Штатов.)

Есть еще одна категория киберпреступников: хакеры, имеющие политические или социальные мотивы по какой-либо причине. Такие хакеры-активисты, или «хактивисты», стремятся привлечь внимание общественности к проблеме, привлекая нелестное внимание к цели — обычно путем обнародования конфиденциальной информации. Чтобы узнать об известных группах хактивистов, а также о некоторых из их наиболее известных начинаний, см. Anonymous, WikiLeaks и LulzSec.

Чтобы узнать об известных группах хактивистов, а также о некоторых из их наиболее известных начинаний, см. Anonymous, WikiLeaks и LulzSec.

Этический взлом? Белые, черные и серые шляпы

Есть и другой способ анализа хакеров. Помните классические старые вестерны? Хорошие парни = белые шляпы. Плохие парни = черные шляпы. Сегодняшняя граница кибербезопасности сохраняет атмосферу Дикого Запада с белыми и черными хакерами и даже с третьей промежуточной категорией.

Если хакер — это человек, глубоко разбирающийся в компьютерных системах и программном обеспечении и использующий эти знания для того, чтобы каким-то образом подорвать эту технологию, то черный хакер делает это для кражи чего-то ценного или по другим злонамеренным причинам. Таким образом, разумно приписать любой из этих четырех мотивов (кража, репутация, корпоративный шпионаж и взлом национального государства) черным шляпам.

Белые хакеры, с другой стороны, стремятся улучшить безопасность систем безопасности организации, находя уязвимые места, чтобы они могли предотвратить кражу личных данных или другие киберпреступления до того, как черные шляпы заметят. Корпорации даже нанимают собственных белых хакеров в качестве вспомогательного персонала, как подчеркивается в недавней статье онлайн-издания New York Times. Или компании могут даже отдать свои белые шляпы на аутсорсинг таким сервисам, как HackerOne, который тестирует программные продукты на наличие уязвимостей и ошибок за вознаграждение.

Корпорации даже нанимают собственных белых хакеров в качестве вспомогательного персонала, как подчеркивается в недавней статье онлайн-издания New York Times. Или компании могут даже отдать свои белые шляпы на аутсорсинг таким сервисам, как HackerOne, который тестирует программные продукты на наличие уязвимостей и ошибок за вознаграждение.

Наконец, есть толпа серых шляп, хакеры, которые используют свои навыки для взлома систем и сетей без разрешения (прямо как черные шляпы). Но вместо того, чтобы сеять преступный хаос, они могут сообщить о своем открытии владельцу-мишени и предложить устранить уязвимость за небольшую плату.

Защита от взлома

Если ваш компьютер, планшет или телефон находятся в центре внимания хакера, окружите их концентрическими кольцами мер предосторожности.

Защита от вредоносных программ

В первую очередь загрузите надежный антивирусный продукт (или приложение для телефона), который может обнаруживать и нейтрализовывать вредоносное ПО, а также блокировать подключения к вредоносным фишинговым веб-сайтам. Конечно, используете ли вы Windows, Android, Mac, iPhone или корпоративную сеть, мы рекомендуем многоуровневую защиту Malwarebytes для Windows, Malwarebytes для Mac, Malwarebytes для Android, Malwarebytes для Chromebook, Malwarebytes для iOS, и бизнес-продукты Malwarebytes.

Конечно, используете ли вы Windows, Android, Mac, iPhone или корпоративную сеть, мы рекомендуем многоуровневую защиту Malwarebytes для Windows, Malwarebytes для Mac, Malwarebytes для Android, Malwarebytes для Chromebook, Malwarebytes для iOS, и бизнес-продукты Malwarebytes.

Будьте осторожны с приложениями

Во-вторых, загружайте приложения для телефона только с законных торговых площадок, которые самостоятельно контролируют приложения, содержащие вредоносное ПО, таких как Google Play и Amazon Appstore. (Обратите внимание, что политика Apple ограничивает пользователей iPhone загрузкой только из App Store.) Тем не менее, каждый раз, когда вы загружаете приложение, сначала проверяйте рейтинги и отзывы. Если у него низкий рейтинг и небольшое количество загрузок, лучше избегать этого приложения.

Защитите свою информацию

Знайте, что ни один банк или система онлайн-платежей никогда не запросят у вас учетные данные для входа в систему, номер социального страхования или номера кредитных карт по электронной почте.

Обновите программное обеспечение

Независимо от того, пользуетесь ли вы телефоном или компьютером, убедитесь, что ваша операционная система постоянно обновляется. Также обновите другое резидентное программное обеспечение.

Внимательно просматривайте

Избегайте посещения небезопасных веб-сайтов, никогда не загружайте непроверенные вложения и не переходите по ссылкам в незнакомых электронных письмах. Вы также можете использовать Malwarebytes Browser Guard для более безопасного просмотра.

Защита паролем

Все вышеперечисленное является элементарной гигиеной и всегда полезно. Но плохие парни вечно ищут новый путь в вашу систему. Если хакер узнает один из ваших паролей, который вы используете для нескольких служб, у него есть приложения, которые могут взломать другие ваши учетные записи. Поэтому делайте свои пароли длинными и сложными, избегайте использования одного и того же пароля для разных учетных записей и вместо этого используйте менеджер паролей. Потому что стоимость даже одной взломанной учетной записи электронной почты может обрушить на вас катастрофу.

Потому что стоимость даже одной взломанной учетной записи электронной почты может обрушить на вас катастрофу.

«Знайте, что ни один банк или система онлайн-платежей никогда не попросят вас ввести учетные данные для входа в систему, номер социального страхования или номера кредитных карт по электронной почте».

Использовать VPN (виртуальную частную сеть)

Виртуальная частная сеть или VPN — это технология, позволяющая установить безопасное и частное подключение к Интернету. VPN по сути действует как цифровой посредник между вами и Интернетом. Ваш интернет-трафик проходит через зашифрованный туннель и будет выглядеть так, как будто он исходит от VPN-сервера, а не от вашего собственного IP-адреса (что такое IP-адрес). Это обеспечивает конфиденциальность в Интернете и защищает ваш цифровой след, что очень важно, особенно если вы используете общедоступный Wi-Fi или общее соединение Wi-Fi.

Если вам интересно узнать больше о VPN, вы можете прочитать больше в этой статье — Что такое VPN.

Взлом на телефонах Android

В то время как большинство ассоциирует взлом с компьютерами Windows, операционная система Android также предлагает привлекательную цель для хакеров.

Немного истории: Ранние хакеры, одержимо изучавшие низкотехнологичные методы обхода защищенных телекоммуникационных сетей (и дорогих в то время междугородных звонков), первоначально назывались фриками — сочетание слов «телефон» и «фрики». Они были определенной субкультурой в 1970-х, и их деятельность называлась фрикингом.

В настоящее время фрикеры вышли из эпохи аналоговых технологий и стали хакерами в цифровом мире более чем двух миллиардов мобильных устройств. Хакеры мобильных телефонов используют различные методы для доступа к мобильному телефону человека и перехвата голосовой почты, телефонных звонков, текстовых сообщений и даже микрофона и камеры телефона, и все это без разрешения или даже ведома этого пользователя.

«Киберпреступники могут просматривать ваши сохраненные данные на телефоне, включая идентификационную и финансовую информацию».

Почему Android?

По сравнению с iPhone, телефоны Android гораздо более разрозненны, чей характер с открытым исходным кодом и несоответствия в стандартах с точки зрения разработки программного обеспечения подвергают Android большему риску повреждения данных и кражи данных. Взлом Android может привести к множеству плохих вещей.

Киберпреступники могут просматривать сохраненные в телефоне данные, включая идентификационную и финансовую информацию. Точно так же хакеры могут отслеживать ваше местоположение, заставлять ваш телефон отправлять текстовые сообщения на веб-сайты премиум-класса или даже распространять свой взлом (со встроенной вредоносной ссылкой) другим среди ваших контактов, которые будут нажимать на него, потому что кажется, что он исходит от вас.

Конечно, законные правоохранительные органы могут взламывать телефоны с ордером на хранение копий текстов и электронных писем, расшифровку личных разговоров или отслеживание перемещений подозреваемого. Но черные хакеры определенно могут причинить вред, получив доступ к учетным данным вашего банковского счета, удалив данные или добавив множество вредоносных программ.

Но черные хакеры определенно могут причинить вред, получив доступ к учетным данным вашего банковского счета, удалив данные или добавив множество вредоносных программ.

Фишинг

Телефонные хакеры обладают преимуществом многих методов взлома компьютеров, которые легко адаптировать к Android. Фишинг, преступление, заключающееся в нацеливании на отдельных лиц или членов целых организаций с целью заманить их к раскрытию конфиденциальной информации с помощью социальной инженерии, является проверенным и надежным методом для преступников. На самом деле, поскольку телефон отображает гораздо меньшую адресную строку по сравнению с ПК, фишинг в мобильном интернет-браузере, вероятно, упрощает подделку, казалось бы, надежного веб-сайта, не раскрывая тонкие подсказки (например, преднамеренные орфографические ошибки), которые вы можете увидеть на веб-сайте. настольный браузер. Итак, вы получаете записку от своего банка с просьбой войти в систему для решения срочной проблемы, переходите по удобно предоставленной ссылке, вводите свои учетные данные в форму, и хакеры у вас есть.

Троянские приложения

Троянские приложения, загруженные с незащищенных торговых площадок, представляют собой еще одну перекрестную хакерскую угрозу для Android. Крупные магазины приложений для Android (Google и Amazon) внимательно следят за сторонними приложениями; но встроенное вредоносное ПО может проникать либо изредка с надежных сайтов, либо чаще с менее надежных сайтов. Таким образом, на вашем телефоне размещается рекламное ПО, шпионское ПО, программа-вымогатель или любое другое вредоносное ПО.

Синий хакинг

«Bluehacking получает доступ к вашему телефону, когда он появляется в незащищенной сети Bluetooth».

Другие методы еще более изощренны и не требуют манипулирования пользователем, чтобы он нажимал на неверную ссылку. Bluehacking получает доступ к вашему телефону, когда он появляется в незащищенной сети Bluetooth. Можно даже имитировать доверенную сеть или вышку сотовой связи для перенаправления текстовых сообщений или сеансов входа в систему. А если вы оставите свой разблокированный телефон без присмотра в общественном месте, вместо того, чтобы просто украсть его, хакер может клонировать его, скопировав SIM-карту, что равносильно передаче ключей от вашего замка.

А если вы оставите свой разблокированный телефон без присмотра в общественном месте, вместо того, чтобы просто украсть его, хакер может клонировать его, скопировав SIM-карту, что равносильно передаче ключей от вашего замка.

Взлом компьютеров Mac

Чтобы вы не думали, что взлом — это только проблема Windows, пользователи Mac, будьте уверены — вы не застрахованы. В 2021 году Apple публично подтвердила, что да, на компьютеры Mac попадают вредоносные программы.

До этого признания в 2017 году проводилась фишинговая кампания, нацеленная на пользователей Mac, в основном в Европе. Передаваемый трояном, который был подписан действительным сертификатом разработчика Apple, взломщик выманивал учетные данные, выводя полноэкранное предупреждение, в котором утверждалось, что есть важное обновление OS X, ожидающее установки. Если взлом удался, злоумышленники получили полный доступ ко всем сообщениям жертвы, что позволило им подслушивать все веб-браузеры, даже если это HTTPS-соединение со значком блокировки.

Помимо взломов с помощью социальной инженерии на компьютерах Mac, случайные аппаратные недостатки также могут создавать уязвимости, как это было в случае с так называемыми недостатками Meltdown и Spectre, о которых The Guardian сообщила в начале 2018 года. Apple отреагировала, разработав защиту от этой уязвимости, но посоветовал клиентам загружать программное обеспечение только из надежных источников, таких как магазины приложений для iOS и Mac, чтобы предотвратить использование хакерами уязвимостей процессора.

А потом был коварный Calisto, вариант вредоносного ПО Proton Mac, который работал в дикой природе в течение двух лет, прежде чем был обнаружен в июле 2018 года. Он был похоронен в поддельном установщике кибербезопасности Mac и, помимо прочего, собирал имена пользователей и пароли.

Более свежие примеры взлома компьютеров Mac и вредоносных программ для Mac включают Silver Sparrow, ThiefQuest и вредоносное ПО, маскирующееся под iTerm2. Хакеры создали обширный набор инструментов, от вирусов до вредоносных программ и брешей в системе безопасности, чтобы сеять хаос на вашем Mac. Хороший антивирус для Mac и программа защиты от вредоносных программ помогут защитить ваш Mac от таких вредоносных программ.

Хороший антивирус для Mac и программа защиты от вредоносных программ помогут защитить ваш Mac от таких вредоносных программ.

Как взлом влияет на мой бизнес?

Для преступных хакеров бизнес процветает. Атаки программ-вымогателей на крупные предприятия широко освещались в новостях в течение 2021 года. Некоторые из них были громкими, например атаки на Colonial Pipeline, JBS (крупнейший в мире упаковщик мяса) или крупную паромную службу Steamship Authority. Существует несколько групп вымогателей, поставщиков программ-вымогателей как услуги и различных типов программ-вымогателей. Например, вам могут быть знакомы такие имена, как Конти, Рюк или ГандКраб.

Трояны остаются угрозой для бизнеса, наиболее известными из которых являются Emotet и TrickBot. Emotet, Trickbot и GandCrab полагаются на вредоносный спам в качестве основного переносчика инфекции. Эти вредоносные спам-сообщения, замаскированные под знакомые бренды, обманом заставляют ваших конечных пользователей щелкать вредоносные ссылки для скачивания или открывать вложение, загруженное вредоносным ПО. Интересно, что Emotet превратился из самостоятельного банковского троянца в инструмент для доставки других вредоносных программ, в том числе других банковских троянов, таких как Trickbot.

Интересно, что Emotet превратился из самостоятельного банковского троянца в инструмент для доставки других вредоносных программ, в том числе других банковских троянов, таких как Trickbot.

Так что же происходит, когда киберпреступники могут взломать вашу сеть?

Emotet, например, затруднил работу критически важных систем в городе Аллентаун, штат Пенсильвания, и потребовалась помощь группы реагирования на инциденты Microsoft для очистки. В целом город потратил на ремонт около 1 миллиона долларов.

GandCrab такой же ужасный. Было подсчитано, что программа-вымогатель с отвратительно звучащим названием уже принесла своим авторам около 300 миллионов долларов в виде платных выкупов, а отдельные выкупы установлены от 600 до 700 000 долларов.

Как защитить свой бизнес от взлома

В свете атак программ-вымогателей и троянских программ, которым в настоящее время отдают предпочтение хакеры-преступники, возникает вопрос: как я могу защитить свой бизнес от взлома? Вот несколько советов, как оставаться в безопасности.

- Реализовать сегментацию сети. Распространение ваших данных по небольшим подсетям снижает вашу уязвимость во время атаки. Это может помочь ограничить заражение только нескольких конечных точек, а не всей вашей инфраструктуры.

- Применение принципа наименьших привилегий (PoLP). Предоставляя пользователям только тот уровень доступа, который им необходим для выполнения их работы, и ничего более, вы можете свести к минимуму потенциальный ущерб от атак программ-вымогателей.

- Сделайте резервную копию всех ваших данных. Это относится ко всем конечным точкам в вашей сети и сетевым ресурсам. Пока ваши данные заархивированы, вы всегда можете стереть зараженную систему и восстановить ее из резервной копии.

- Обучите конечных пользователей тому, как обнаруживать вредоносный спам. Пользователи должны опасаться нежелательных электронных писем и вложений от неизвестных отправителей. При работе с вложениями ваши пользователи должны избегать запуска исполняемых файлов и включения макросов в файлах Office.

Если сомневаетесь, обращайтесь. Обучите конечных пользователей запрашивать дополнительные сведения, если подозрительные электронные письма поступают из надежного источника. Один быстрый телефонный звонок или электронное письмо помогут избежать вредоносного ПО.

Если сомневаетесь, обращайтесь. Обучите конечных пользователей запрашивать дополнительные сведения, если подозрительные электронные письма поступают из надежного источника. Один быстрый телефонный звонок или электронное письмо помогут избежать вредоносного ПО. - Обучите персонал созданию надежных паролей и внедрите какую-либо форму многофакторной аутентификации (MFA) — как минимум двухфакторную аутентификацию.

- Исправление и обновление программного обеспечения. Emotet и Trickbot используют уязвимости Windows EternalBlue/DoublePulsar, чтобы заражать компьютеры и распространяться по сетям, поэтому своевременно обновляйте свои системы.

- Будьте активны в отношении защиты конечных точек. Например, у Malwarebytes есть несколько вариантов для вашего бизнеса с Endpoint Protection и Endpoint Detection and Response.

Хакеры обычно делятся на три типа: черные хакеры, белые хакеры и серые хакеры. Как вы можете догадаться, они связаны с этичным взломом, неэтичным взломом или чем-то средним.

В двух словах, взлом означает взлом компьютерной системы, устройства или сети для получения доступа к информации или данным . Взлом не всегда является злонамеренным действием, но этот термин тесно связан с киберпреступностью.

Стать хакером непросто — помимо всего прочего вам потребуется хорошее знание нескольких языков программирования.

Инструменты для взлома: как хакеры взламывают? Взлом, как правило, носит технический характер (например, создание вредоносной рекламы, размещающей вредоносное ПО в ходе атаки, не требующей вмешательства пользователя). Но хакеры также могут использовать психологию, чтобы заставить пользователя щелкнуть вредоносное вложение или предоставить личные данные.

«}} ,{«@type»: «Вопрос»,»name»: «Легко ли научиться взлому?»,»acceptedAnswer»: {«@type»: «Ответ»,»text»:»Стать хакером это непросто — помимо прочего, вам потребуется хорошее знание нескольких языков программирования.

«}} ,{«@type»: «Вопрос»,»name»: «Как именно хакеры взламывают?»,»acceptedAnswer»: {«@type»: «Ответ»,»text»:»Что такое взлом и как работает ли взлом? в основном негативные коннотации из-за связи с киберпреступностью.

Как работает взлом?

Итак, как взламывают хакеры? Хакеры используют различные методы для достижения своих целей. Некоторые из наиболее распространенных методов включают:

Социальная инженерия

Социальная инженерия — это метод манипулирования, предназначенный для использования человеческих ошибок для получения доступа к личной информации. Используя фальшивую личность и различные психологические уловки, хакеры могут обманом заставить вас раскрыть личную или финансовую информацию. Для этого они могут полагаться на фишинг, спам по электронной почте или мгновенные сообщения или даже на поддельные веб-сайты.

Взлом паролей

Хакеры используют разные способы для получения паролей. Метод проб и ошибок известен как атака грубой силы, в которой хакеры пытаются угадать все возможные комбинации для получения доступа. Хакеры также могут использовать простые алгоритмы для создания различных комбинаций букв, цифр и символов, чтобы помочь им идентифицировать комбинации паролей. Другой метод известен как атака по словарю, которая представляет собой программу, которая вставляет общие слова в поля пароля, чтобы проверить, работает ли он.

Другой метод известен как атака по словарю, которая представляет собой программу, которая вставляет общие слова в поля пароля, чтобы проверить, работает ли он.

Заражение устройств вредоносным ПО

Хакеры могут проникнуть на устройство пользователя для установки вредоносного ПО. Скорее всего, они нацелятся на потенциальных жертв через электронную почту, мгновенные сообщения и веб-сайты с загружаемым контентом или одноранговые сети.

Использование незащищенных беспроводных сетей

Вместо того, чтобы использовать вредоносный код для проникновения в чей-то компьютер, хакеры могут просто воспользоваться открытыми беспроводными сетями. Не все защищают свой маршрутизатор, и этим могут воспользоваться хакеры, разъезжающие в поисках открытого незащищенного беспроводного соединения. Это деятельность, известная как вардрайвинг. Как только хакеры подключатся к незащищенной сети, им нужно всего лишь обойти базовую защиту, чтобы получить доступ к устройствам, подключенным к этой сети.

Получение доступа через черный ход

Хакеры могут создавать программы, которые ищут незащищенные пути к сетевым системам и компьютерам. Хакеры могут получить доступ через черный ход, заразив компьютер или систему троянским конем, созданным хакерами для получения и кражи важных данных без ведома жертвы.

Шпионить за электронной почтой

Хакеры могут создавать код, который позволяет им перехватывать и читать электронные письма. Большинство почтовых программ сегодня используют формулы шифрования, что означает, что даже если хакеры перехватят сообщение, они не смогут его прочитать.

Регистрация нажатий клавиш

Некоторые программы позволяют хакерам отслеживать каждое нажатие клавиши пользователем компьютера. После установки на компьютер жертвы программы записывают каждое нажатие клавиши, предоставляя хакеру все необходимое для проникновения в систему или кражи чьей-либо личности.

Создание компьютеров-зомби

Компьютер-зомби или бот — это компьютер, который хакер может использовать для рассылки спама или совершения распределенных атак типа «отказ в обслуживании» (DDoS). После того, как жертва запускает, казалось бы, невинный код, между ее компьютером и системой хакера открывается соединение. Затем хакер может тайно контролировать компьютер жертвы, используя его для совершения преступлений или распространения спама.

После того, как жертва запускает, казалось бы, невинный код, между ее компьютером и системой хакера открывается соединение. Затем хакер может тайно контролировать компьютер жертвы, используя его для совершения преступлений или распространения спама.

Какой ущерб могут нанести хакеры?

Взлом системы кибербезопасности может вызвать настоящий хаос. Какую бы технику ни использовали хакеры, получив доступ к вашим данным или устройствам, они могут:

- Украсть ваши деньги и открыть кредитную карту и банковские счета на ваше имя

- Уничтожить свой кредитный рейтинг

- Запрос персональных идентификационных номеров (ПИН) новой учетной записи или дополнительных кредитных карт

- Совершать покупки от вашего имени

- Добавьте себя или псевдоним, который они контролируют в качестве авторизованного пользователя, чтобы упростить использование вашего кредита

- Получение наличных авансов

- Использование и злоупотребление вашим номером социального страхования

- Продажа вашей информации другим лицам, которые будут использовать ее в злонамеренных целях

- Удалить или повредить важные файлы на вашем компьютере

- Получить конфиденциальную личную информацию и поделиться ею или угрожать поделиться ею публично

Зачем люди взламывают?

Кто такие хакеры и зачем они взламывают? Мотивы взлома могут быть разными. Некоторые из наиболее распространенных включают в себя:

Некоторые из наиболее распространенных включают в себя:

Деньги

Самой большой мотивацией часто является финансовая выгода. Хакеры могут зарабатывать деньги, крадя ваши пароли, получая доступ к данным вашего банка или кредитной карты, удерживая вашу информацию с целью получения выкупа или продавая ваши данные другим хакерам или в даркнете.

Корпоративный шпионаж

Иногда хакеры мотивированы кражей коммерческой тайны у компаний-конкурентов. Корпоративный шпионаж — это форма взлома, предназначенная для доступа к секретным данным или интеллектуальной собственности с целью получения конкурентного преимущества перед корпоративными конкурентами.

Политический шпионаж

Государства могут использовать хакеров в политических целях. Это может включать кражу секретных данных, вмешательство в выборы, доступ к правительственным или военным документам или попытку вызвать политические волнения.

Месть

Иногда хакерами движет гнев — желание отомстить отдельным лицам или организациям, которые, по их мнению, каким-то образом причинили им вред.

Хактивизм

Взлом может быть формой гражданского неповиновения. Некоторые хакеры используют свои навыки для продвижения определенной политической программы или общественного движения.

Дурная слава

Хакеры могут быть мотивированы достижением, то есть взломом «системы». Хакеры могут соревноваться, бросая вызов друг другу и получая признание за свои подвиги. Социальные сети дают им возможность похвастаться своей деятельностью.

Улучшения безопасности

Не все взломы являются вредоносными. Некоторый взлом, например взлом в белых шляпах или тестирование на проникновение, проводится для проверки уязвимостей с целью повышения безопасности для всех пользователей. Таким образом, взлом в белой шляпе считается этичным взломом.

История хакерства

Хотя хакерство в наши дни имеет в основном негативный оттенок, так было не всегда. На заре компьютерного взлома хакеры считались экспертами в области технологий, основной мотивацией которых была настройка и оптимизация. По мере того, как киберпреступность развивалась, становилась все более сложной и распространенной, хакерские атаки стали в основном ассоциироваться со злонамеренными действиями. Давайте взглянем на краткую историю взлома:

По мере того, как киберпреступность развивалась, становилась все более сложной и распространенной, хакерские атаки стали в основном ассоциироваться со злонамеренными действиями. Давайте взглянем на краткую историю взлома:

1960-е годы

Термин «взлом» стал ассоциироваться с членами Клуба технических моделей железных дорог Массачусетского технологического института, которые «взламывали» свои высокотехнологичные поезда, чтобы изменить их функции. Позже они перешли от игрушечных поездов к компьютерам, экспериментируя с IBM 704, чтобы попытаться расширить задачи, которые могли выполнять компьютеры. Ранние хакеры интересовались, как они могут исследовать, улучшать и тестировать ограничения существующих программ. Их усилия часто окупались, поскольку они создавали программы, которые были лучше, чем существующие.

1970-е годы

Взлом компьютеров продолжался в 1970-х годах, но диверсифицировался за счет взлома телефонов. Телефонные хакеры, также известные как «фрикеры», пытались использовать рабочие характеристики телефонной коммутационной сети, которая недавно стала полностью электронной. Джон Дрейпер прославился, когда обнаружил, что игрушечный свисток, найденный в хлопьях Cap’n Crunch, издает точно необходимый тон — 2600 герц — чтобы указать длинным линиям, что линия готова и доступна для маршрутизации нового вызова. Это позволяло фрикерам обманывать сеть и совершать бесплатные междугородние звонки. Интересно, что сообщалось, что Стив Джобс и Стив Возняк были фрикерами до того, как основали одну из самых успешных компьютерных компаний в мире.

Джон Дрейпер прославился, когда обнаружил, что игрушечный свисток, найденный в хлопьях Cap’n Crunch, издает точно необходимый тон — 2600 герц — чтобы указать длинным линиям, что линия готова и доступна для маршрутизации нового вызова. Это позволяло фрикерам обманывать сеть и совершать бесплатные междугородние звонки. Интересно, что сообщалось, что Стив Джобс и Стив Возняк были фрикерами до того, как основали одну из самых успешных компьютерных компаний в мире.

1980-е годы

В 1980-х годах персональные компьютеры больше не ограничивались предприятиями или университетами — они стали более широко доступными для населения. Это увеличение доступности привело к значительному росту взлома компьютеров. Изменился и характер взлома. Раньше взлом часто был связан с улучшением компьютеров, однако новое поколение хакеров в первую очередь мотивировалось личной выгодой, включая пиратское программное обеспечение, создание вирусов и взлом систем для кражи информации. Закон начал признавать эту новую реальность с принятием в США Федерального закона о компьютерном мошенничестве и злоупотреблениях.

1990-е годы

Хакерство действительно приобрело известность в 1990-х годах благодаря нескольким громким киберпреступлениям и арестам. Среди известных хакеров этого десятилетия были Кевин Митник, Кевин Поулсен, Роберт Моррис и Владимир Левин, которые были осуждены за различные преступления: от кражи проприетарного программного обеспечения и обмана радиостанций для выигрыша дорогих автомобилей до запуска первого компьютерного червя и создания первого цифрового банка. ограбление.

2000-е

Правительственные учреждения и крупные корпорации все чаще подвергались взлому систем кибербезопасности. Среди известных жертв были Microsoft, eBay, Yahoo! и Amazon, которые все стали жертвами распределенных атак типа «отказ в обслуживании». Известно, что системы Министерства обороны США и Международной космической станции были взломаны 15-летним мальчиком.

2010s

Поскольку Интернет стал центральной частью повседневной жизни, хакерство стало более изощренным, чем когда-либо. Регулярно появлялись новые киберугрозы. В течение этого десятилетия группа хактивистов, известная как Anonymous, приобрела известность, разоблачая правительственные секреты и проводя цифровые крестовые походы, которые, по их мнению, способствовали общественным интересам. В ответ как на хактивистов, так и на растущую киберпреступность правительства, крупные корпорации и компьютерные гиганты усердно работали над улучшением своих систем. Эксперты по кибербезопасности продолжают внедрять инновации, чтобы оставаться на шаг впереди хакеров.

Регулярно появлялись новые киберугрозы. В течение этого десятилетия группа хактивистов, известная как Anonymous, приобрела известность, разоблачая правительственные секреты и проводя цифровые крестовые походы, которые, по их мнению, способствовали общественным интересам. В ответ как на хактивистов, так и на растущую киберпреступность правительства, крупные корпорации и компьютерные гиганты усердно работали над улучшением своих систем. Эксперты по кибербезопасности продолжают внедрять инновации, чтобы оставаться на шаг впереди хакеров.

Часто задаваемые вопросы о взломе

Что такое взлом?

Взлом — это широкий термин, обозначающий ряд действий, направленных на компрометацию компьютеров и сетей путем выявления и последующего использования слабых мест в системе безопасности. Взлом не всегда является злонамеренной деятельностью, но этот термин имеет в основном негативный оттенок из-за его связи с киберпреступностью.

Какие существуют виды взлома?

Хакеров можно разделить на категории, известные как черные, белые и серые. Термины происходят из старых западных фильмов американской поп-культуры, где главные герои носили белые или светлые шляпы, а антагонисты носили черные шляпы. По сути, тип хакера определяется его мотивацией и тем, нарушают ли они закон. Хакеры в черной шляпе имеют злой умысел, тогда как хакеры в белой шляпе считаются этическими хакерами. Серые хакеры занимают промежуточное положение. Вы можете прочитать более подробное описание типов хакеров здесь.

Термины происходят из старых западных фильмов американской поп-культуры, где главные герои носили белые или светлые шляпы, а антагонисты носили черные шляпы. По сути, тип хакера определяется его мотивацией и тем, нарушают ли они закон. Хакеры в черной шляпе имеют злой умысел, тогда как хакеры в белой шляпе считаются этическими хакерами. Серые хакеры занимают промежуточное положение. Вы можете прочитать более подробное описание типов хакеров здесь.

Что такое этичный взлом?

Этический взлом включает в себя выявление слабых мест в компьютерных системах или сетях, но вместо того, чтобы использовать эти слабые места, как это происходит при злонамеренном взломе, цель состоит в том, чтобы разработать контрмеры, которые преодолевают эти недостатки. По сути, цель состоит в том, чтобы повысить безопасность для всех.

Этичные хакеры также известны как белые хакеры, и они действуют с разрешения того, кто владеет компьютерной системой или сетью, которую они взламывают. Они сообщают обо всех выявленных слабостях владельцу, а также информируют поставщиков аппаратного и программного обеспечения о любых обнаруженных ими уязвимостях. Они защищают конфиденциальность организации, которая была взломана.

Они защищают конфиденциальность организации, которая была взломана.

Предотвращение взлома

Вы можете защитить себя от хакеров, соблюдая правила кибербезопасности. Вот несколько ключевых советов по предотвращению хакерских атак:

Используйте надежные пароли

Большая часть хакерских атак связана с получением паролей пользователей. Поэтому важно использовать надежный и уникальный пароль для каждой онлайн-учетной записи. Надежный пароль состоит не менее чем из 12 символов, а в идеале больше, и представляет собой сочетание букв верхнего и нижнего регистра, цифр и специальных символов. Может быть сложно отслеживать несколько паролей, поэтому может помочь использование менеджера паролей.

Используйте многофакторную аутентификацию (MFA)

Включите двухфакторную или многофакторную аутентификацию для максимально возможного числа ваших онлайн-аккаунтов. MFA использует вторую часть информации — часто код, сгенерированный приложением или отправленный через SMS — вместе с паролем, добавляя еще один уровень безопасности к вашим учетным записям.

Будьте бдительны против фишинга

Успешный взлом часто начинается с фишинговых электронных писем или текстов. Будьте бдительны: когда приходит новое электронное письмо или текстовое сообщение, содержащее ссылку или вложение, наш первоначальный инстинкт часто может состоять в том, чтобы щелкнуть или коснуться его. Избегайте этого искушения — не открывайте сообщения от неизвестных отправителей, никогда не нажимайте на ссылки и не открывайте вложения в сообщениях электронной почты, в которых вы не уверены, и удаляйте сообщения, которые вы считаете спамом.

Управляйте своим цифровым следом

Цифровой след — это данные, которые вы оставляете после использования Интернета. Рекомендуется активно управлять своим цифровым следом. Вы можете предпринять следующие шаги:

- Удаление старых учетных записей и приложений, которые вы больше не используете

- Проверка ваших настроек конфиденциальности в социальных сетях и проверка того, что они установлены на уровне, который вам удобен

- Будьте внимательны к тому, что вы публикуете, и избегайте публичного раскрытия личной или финансовой информации о себе

- Проверка браузера на наличие файлов cookie и регулярное удаление нежелательных файлов cookie

- Использование инструментов обеспечения конфиденциальности, таких как анонимные браузеры, частные поисковые системы или средства защиты от отслеживания

Обновляйте свои устройства и программное обеспечение

Обновления обычно включают в себя последние исправления безопасности, т. е. решения для уязвимостей безопасности, которые любят использовать хакеры. Убедившись, что ваша операционная система, приложения и устройства постоянно обновляются, вы максимально защищаете себя от хакеров.

е. решения для уязвимостей безопасности, которые любят использовать хакеры. Убедившись, что ваша операционная система, приложения и устройства постоянно обновляются, вы максимально защищаете себя от хакеров.

Обеспечение безопасности устройств

Обеспечение безопасного хранения устройств. Всегда блокируйте свои устройства с помощью распознавания отпечатков пальцев, безопасного PIN-кода (не чего-то очевидного, например даты рождения) или уникального жеста. Установите приложение «Найти iPhone» (Apple) или настройте «Найти устройство» (Android) на случай, если ваш телефон пропадет.

Избегайте сомнительных веб-сайтов

Загружайте программное обеспечение только с сайтов, которым вы доверяете. Внимательно оцените бесплатное программное обеспечение и приложения для обмена файлами перед их загрузкой. Выполняйте транзакции только на веб-сайтах с актуальным сертификатом безопасности — они будут начинаться с HTTPS вместо HTTP, а в адресной строке будет значок замка. Будьте избирательны в отношении того, с кем вы делитесь своими данными.

Будьте избирательны в отношении того, с кем вы делитесь своими данными.

Отключите функции, которые вам не нужны

Хакеры могут использовать определенные функции вашего телефона для идентификации вашей информации, местоположения или подключения. Чтобы предотвратить это, отключайте GPS, беспроводное соединение и гео-отслеживание, когда они вам не нужны.

Не получайте доступ к личным или финансовым данным через общедоступную сеть Wi-Fi

Когда вы выходите в Интернет в общественном месте, используя общедоступную сеть Wi-Fi, вы не можете напрямую контролировать ее безопасность. Если вы используете общедоступный Wi-Fi, избегайте личных транзакций, таких как онлайн-банкинг или онлайн-покупки. Если вам нужно это сделать, используйте виртуальную частную сеть или VPN. VPN защитит любые данные, которые вы отправляете по незащищенной сети. Если вы не используете VPN, сохраняйте любые личные транзакции, пока не сможете использовать надежное подключение к Интернету.

Если сомневаетесь, обращайтесь. Обучите конечных пользователей запрашивать дополнительные сведения, если подозрительные электронные письма поступают из надежного источника. Один быстрый телефонный звонок или электронное письмо помогут избежать вредоносного ПО.

Если сомневаетесь, обращайтесь. Обучите конечных пользователей запрашивать дополнительные сведения, если подозрительные электронные письма поступают из надежного источника. Один быстрый телефонный звонок или электронное письмо помогут избежать вредоносного ПО.