Что такое идентификация? Определение, примеры. Механизм идентификации Идентификация как процесс механизмы идентификации

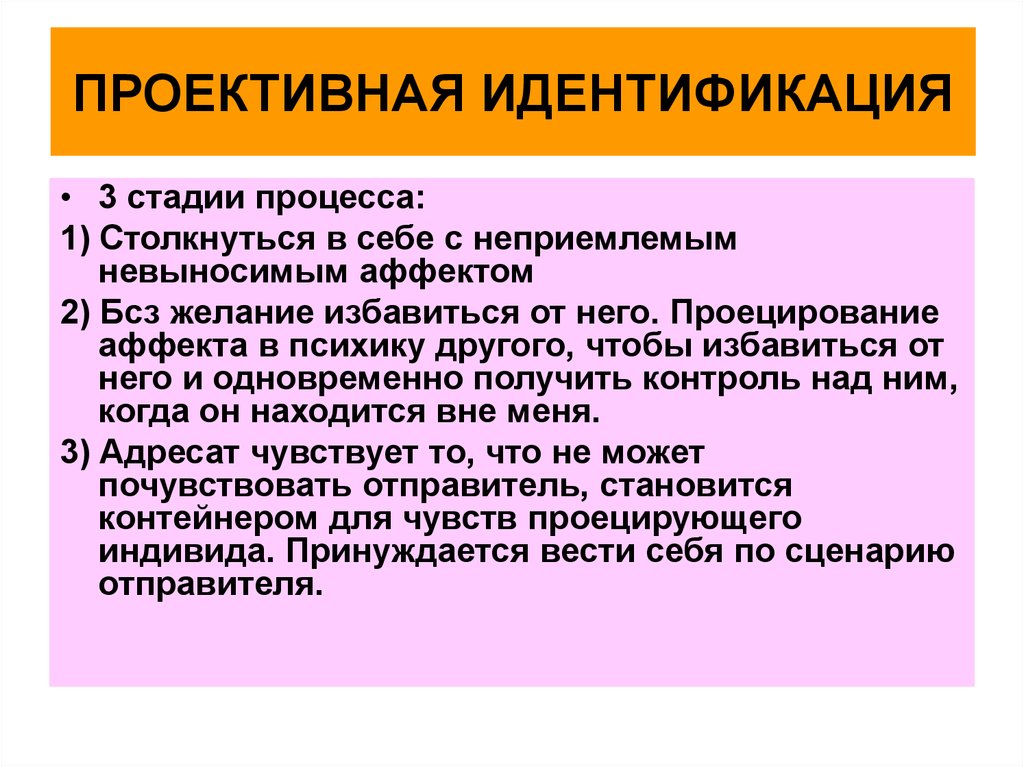

По тому признаку, что идентификация в той или иной степени всегда осознаётся: хотя сам процесс идентификации остаётся бессознательным, выбор объектов идентификации вполне осознаваем и поддаётся субъективному контролю.

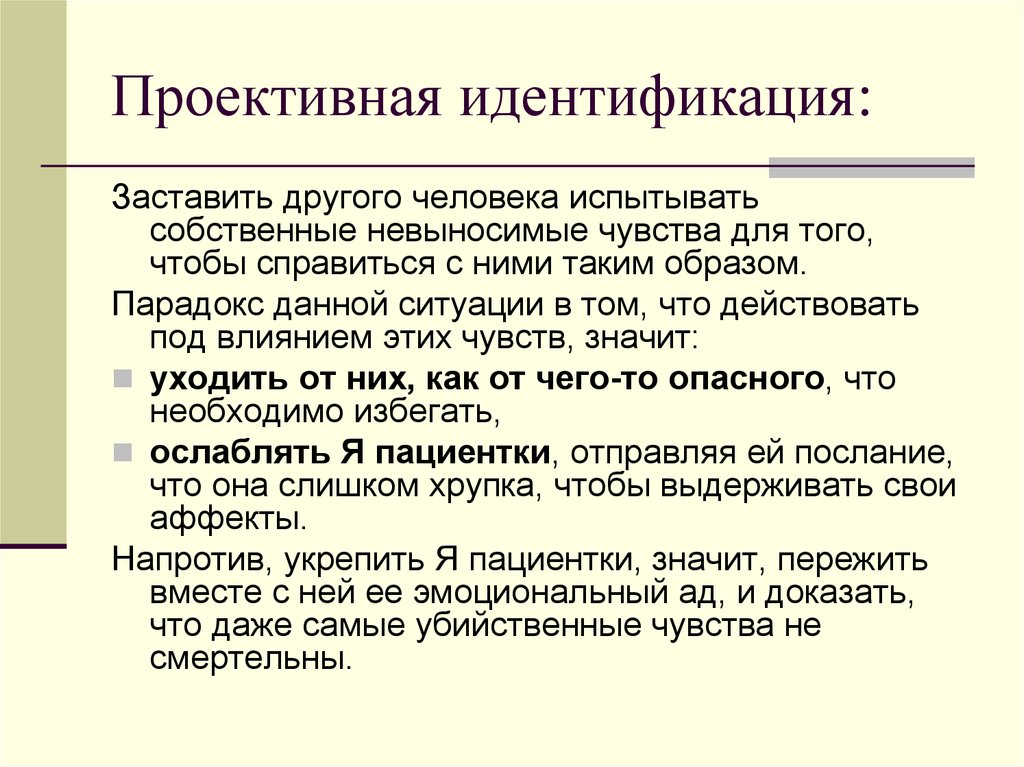

Как защитный механизм

Кроме того, такой процесс как «идентификация с агрессором» хотя и является по сути скорее интроекцией агрессора , может быть частично осознан и тогда его правильнее относить к защитной форме идентификации.

Как адаптивный процесс

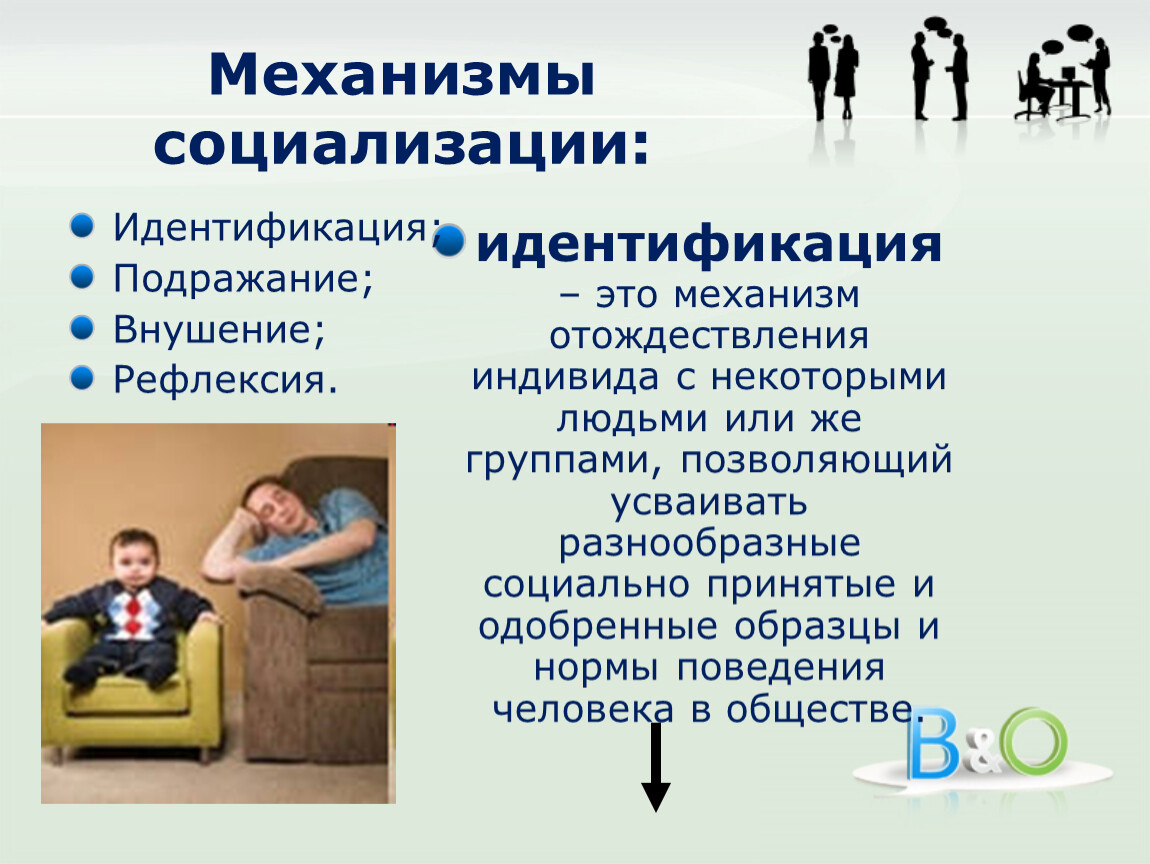

Идентификация лежит в основе нормальных попыток стать похожим на другого человека или группу людей, перенять значимые черты. В таком виде она присутствует с раннего детства и постепенно развивается от примитивного желания «вобрать в себя», до более сложных, эффективных и субъективно контролируемых форм. Идентификация способствует установлению глубокой эмоциональной связи с другим человеком или группой людей, ощущению причастности, единения с ними.

Адаптивная (приспособительная) сила идентификации может значительно варьироваться, в зависимости от того, кто и когда выбран в качестве объекта идентификации. Идентификация, повышающая социализацию на одном жизненном этапе, может снижать её на другом: если в школьном возрасте идентификация с соседским драчуном может способствовать повышению социального статуса, то во взрослом возрасте вероятнее обратный эффект.

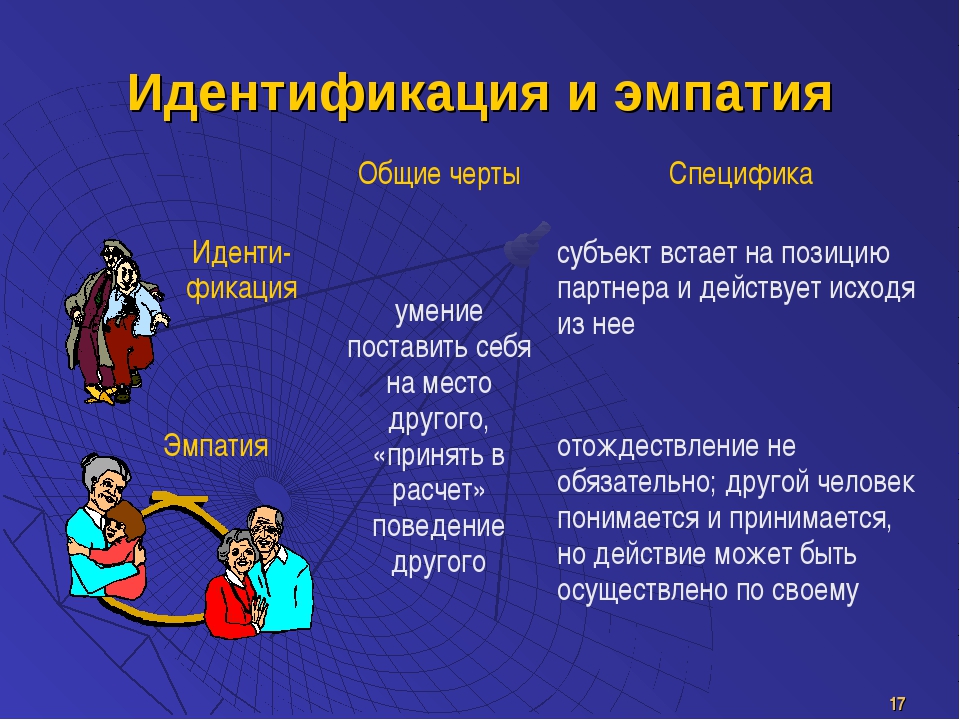

Сознательная и бессознательная идентификация может давать возможность «вставать на чужое место» — погружаться, переноситься в поле, пространство, обстоятельства другого человека, что способствует глубокому его пониманию.

Литература

- Фрейд, Анна . Психология Я и защитные механизмы = Das Ich und die Abwehrmechanismen. — Москва: Педагогика-Пресс, 1993. — 68 с. — ISBN 3-596-42001-6

- Мак-Вильямс, Нэнси .

Психоаналитическая диагностика: Понимание структуры личности в клиническом процессе = Psychoanalytic diagnosis: Understanding personality structure in the clinical process. — Москва: Класс, 1998. — 480 с. — ISBN 5-86375-098-7

Психоаналитическая диагностика: Понимание структуры личности в клиническом процессе = Psychoanalytic diagnosis: Understanding personality structure in the clinical process. — Москва: Класс, 1998. — 480 с. — ISBN 5-86375-098-7 - Фрейд, Зигмунд . «Я» и «Оно» = Das Ich und das Es (1923). — Азбука, 2008. — 288 с. — 7000 экз. — ISBN 978-5-91181-292-8

Примечания

| Защитные механизмы психики | |

|---|---|

| Человек :психика | |

| Первичные | |

| Вторичные | |

| Смежные понятия | |

| Наука :Психология /Психиатрия | |

Wikimedia Foundation . 2010 .

Смотреть что такое «Идентификация (психология)» в других словарях:

— ’ПСИХОЛОГИЯ МАСС И АНАЛИЗ ЧЕЛОВЕЧЕСКОГО Я’ произведение Фрейда (1921), посвященное социально психологическому анализу массовидных общностей. Данная работа знаменует переход от трактовки психоанализа как терапевтической методологии к психоанализу… …

Данная работа знаменует переход от трактовки психоанализа как терапевтической методологии к психоанализу… …

идентификация — 1) Уподобление (как правило, неосознанное) себя значимому другому (напр. родителю) как образцу на основании эмоциональной связи с ним. Посредством механизма И. начиная с раннего детства у ребенка формируются многие черты личности и поведенческие… … Большая психологическая энциклопедия

— (от ср. лат. identificare отождествлять, уподоблять, устанавливать совпадение) глубинная, трудно удовлетворяемая потребность человека к уподоблению, к поиску объекта поклонения. Индивид, воспринимающий мир как систему таинственных вещей и явлений … Философская энциклопедия

ИДЕНТИФИКАЦИЯ В ПСИХОЛОГИИ — (от французск. identification отождествление), отождествление себя с другим существом; одно из основных понятий психоанализа. Особенно отчетливо процессы И. проявляются в сновидениях, где они представляют частичный вид сгущения, т. е. соединения… … Большая медицинская энциклопедия

Наука о психической реальности, о том, как индивид ощущает, воспринимает, чувствует, мыслит и действует. Для более глубокого понимания человеческой психики психологи исследуют психическую регуляцию поведения животных и функционирование таких… … Энциклопедия Кольера

Для более глубокого понимания человеческой психики психологи исследуют психическую регуляцию поведения животных и функционирование таких… … Энциклопедия Кольера

Для улучшения этой статьи желательно?: Найти и оформить в виде сносок ссылки на авторитетные источники, подтверждающие написанное. Проставив сноски, внести более точные указания на источники … Википедия

ИДЕНТИФИКАЦИЯ — процесс неосознаваемого отождествления себя с субъектом общения, деятельности (личностью, социальной общностью, нацией и т. п.), с объектом идентификации (с другим человеком, с определенной группой, общностью людей, другой нацией, народностью), в … Энциклопедический словарь по психологии и педагогике

У этого термина существуют и другие значения, см. Психология восприятия. Психология восприятия запаха процессы, связанные со способностью человека воспринимать и идентифицировать запахи. Процесс восприятия запаха человеком отличается очень… … Википедия

ПСИХОЛОГИЯ МАСС И АНАЛИЗ ЧЕЛОВЕЧЕСКОГО Я — произведение З. Фрейда (1921), посвященное социально психологическому анализу массовидных общностей. Данная работа знаменует переход от трактовки психоанализа как терапевтической методологии к психоанализу как форме философствования. Такой… … Социология: Энциклопедия

Фрейда (1921), посвященное социально психологическому анализу массовидных общностей. Данная работа знаменует переход от трактовки психоанализа как терапевтической методологии к психоанализу как форме философствования. Такой… … Социология: Энциклопедия

Произведение Фрейда (1921), посвященное социально психологическому анализу массовидных общностей. Данная работа знаменует переход от трактовки психоанализа как терапевтической методологии к психоанализу как форме философствования. Такой переход… … История Философии: Энциклопедия

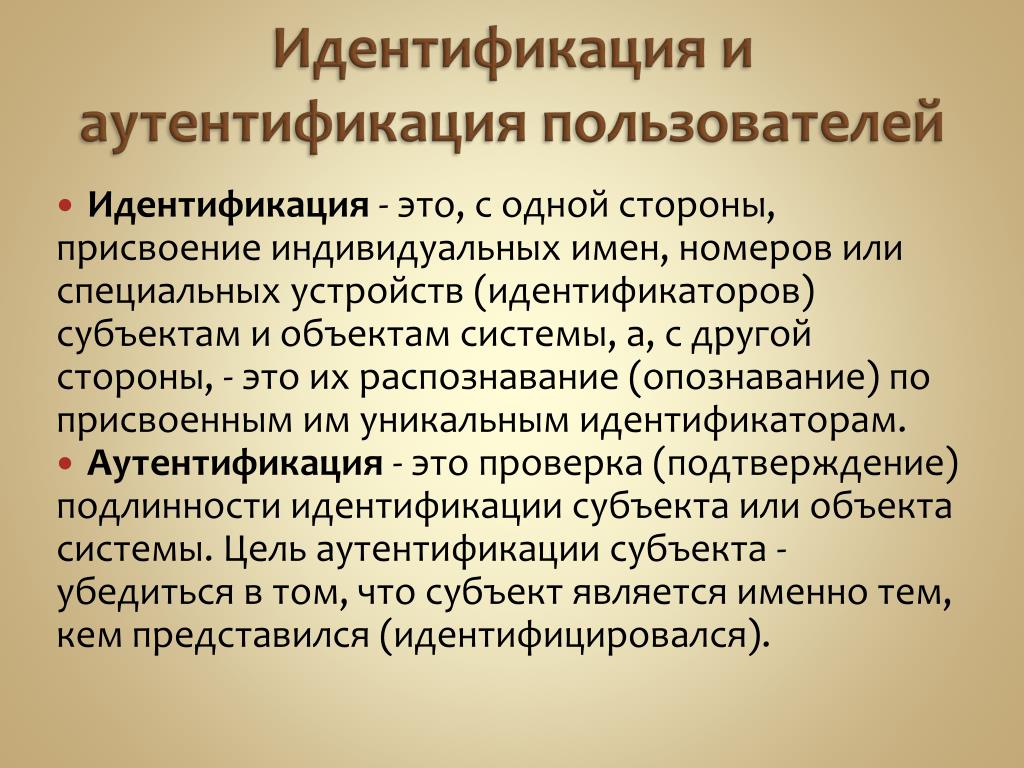

Идентификация – это уподобление человека другому индивиду, группе или выдуманному персонажу. Идентификация является механизмом защиты психики, которая содержится в бессознательном отождествлении объекту, что вызывает тревогу или страх. Идентификация переводится с лат. языка «identificare», как отождествление, корень «iden» значит то, что долго не меняется. Учитывая такое определение можно сформулировать понятие идентификация, как похожесть или соответствие чего-то существующему образцу, взятому за основу, имеющему обозначенные стабильные параметры. Механизм защиты психики бывает ситуативный, неосознанный, при котором человек уподобляет себя конкретному другому значимому человеку, как образцу. В основании такого уподобления лежит эмоциональная связь между людьми.

Механизм защиты психики бывает ситуативный, неосознанный, при котором человек уподобляет себя конкретному другому значимому человеку, как образцу. В основании такого уподобления лежит эмоциональная связь между людьми.

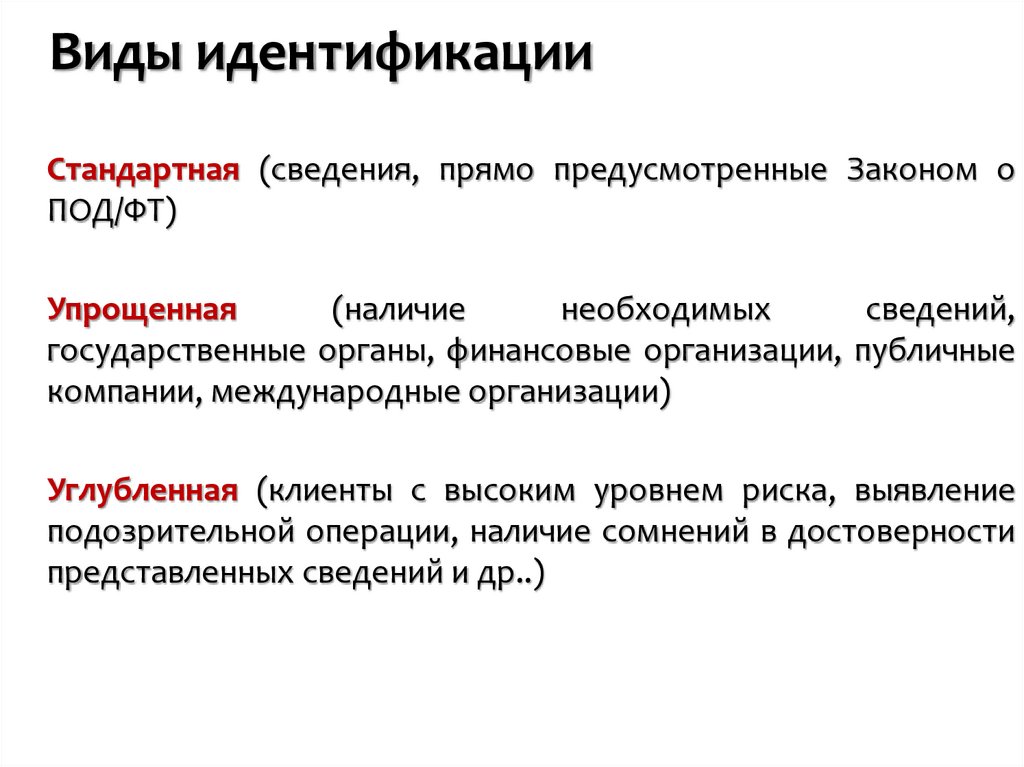

Виды идентификации

Идентичность в узком понимании представляет собой отождествление человека с другими людьми. Выделяют первичную и вторичную идентификацию. Первичная представляет собой отождествление младенца вначале с матерью, дальше с родителем, пол которого соответствует ребенку. Вторичная происходит немного позже с людьми, которые родителями не являются.

При идентификации с выдуманным персонажем (из литературы, кинофильма) возникает проникновение в смысл самого художественного произведения, при котором индивид начинает эстетически переживать.

Механизм идентификации начинает активно действовать с детства. У ребенка постепенно формируются подобные черты и стереотипы действий, ценностные ориентации, созревает половая идентичность.

Ситуативная идентификация зачастую проявляется в детских играх.

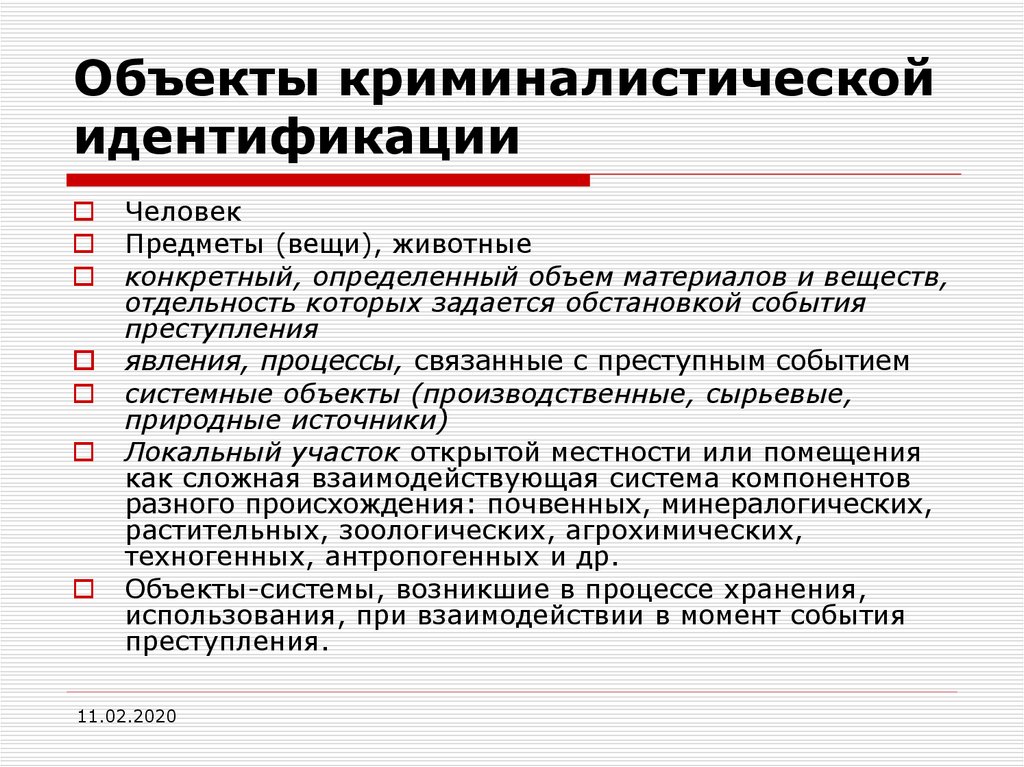

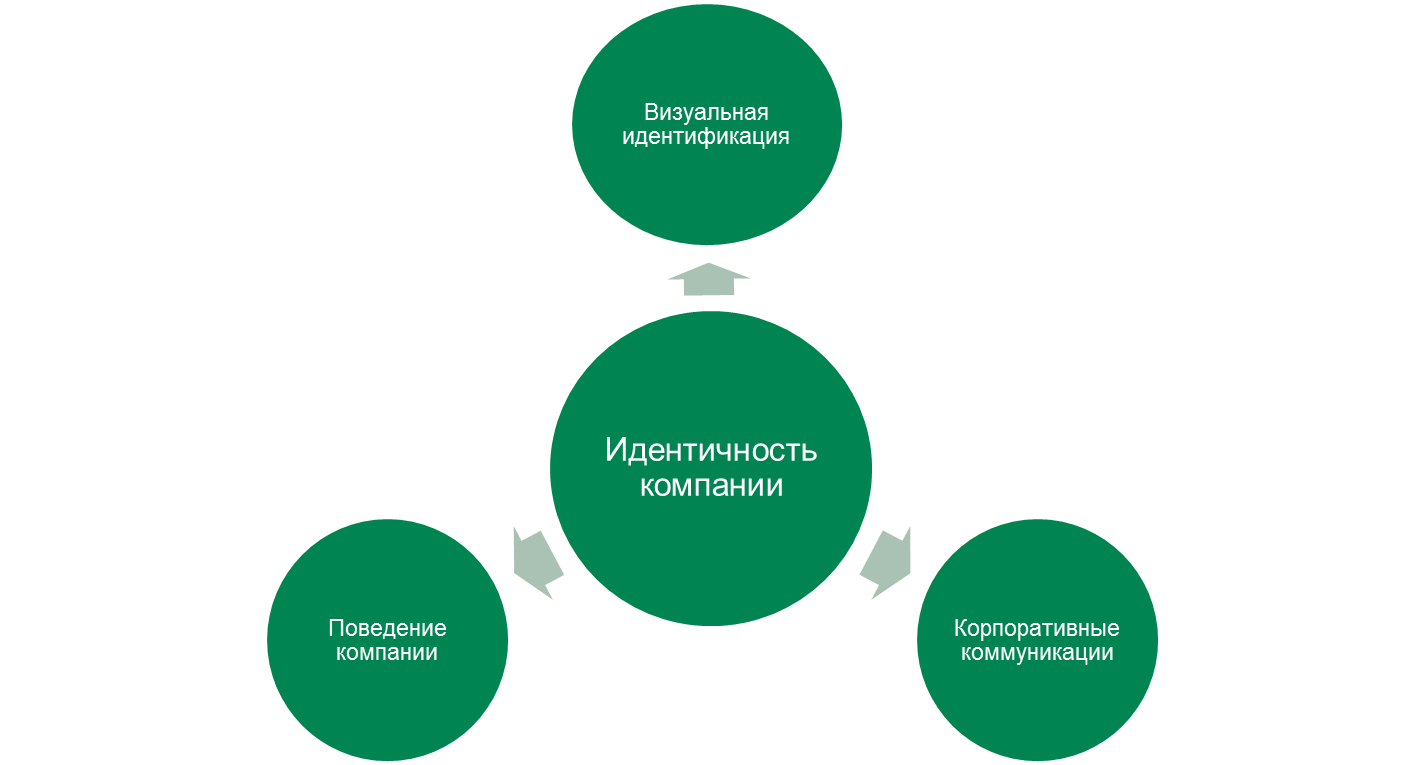

Групповая идентификация – это устойчивое уподобление человека общности и группе, она отображается в принятии целей, ценностей группы, как собственных; постижении себя, как участника группы. Описываемое понятие часто встречается в инженерной, юридической, криминальной психологии, и служит в качестве опознания, распознавания каких-то объектов (людей), отнесение этих объектов к конкретному классу или узнавание посредством сопоставления известных признаков.

Социальная идентификация отображает процесс классификации, восприятия, оценивания, личности себя, как агента, который занимает конкретное положение в социальном кругу. Она является способом постижения собственной принадлежности к общественным группам. Идентификация человека, как биологической особи с социальными группами делает его именно социальным человеком и активной личностью, что позволяет ему оценить личные социальные связи, пользоваться термином принадлежности «Мы».

Личностная идентификация являет собой набор черт, какие отличаются своим постоянством, позволяют дифференцировать конкретного человека от остальных личностей. Под личностной идентификацией понимается комплекс характеристик, что делает личность подобной себе и отличительной от других.

Личностная идентификация (Self-identity) являет собой единство и постоянство смысложизненных установок, мотивов, целей жизнедеятельности личности, понимающей себя, как субъекта активной деятельности. Также это не совокупность особенных черт, или особое качество, каким владеет человек. Это самость человека (истинная сущность). Она проявляется в действиях, поступках человека, в реакциях других на него, больше всего в его умении понимать и поддерживать историю личного «Я».

Виды идентификации включают также этническую идентификацию. Этническая – это один из наиболее стабильных видов социальной идентификации. Обозначается, как эмоциональный результат познавательного процесса самоопределения индивида или небольшой группы в социальном пространстве, характеризуется пониманием личной принадлежности к этнической культуре, также пониманием, переживанием и оцениванием своего положения.

Политическая идентификация – отождествление личности с конкретной жизненной позицией. Она выражается, как единство установок и ориентаций политического субъекта, совпадение способов достижения политических целей, возникает из принятия политических ролей и эмоционального соотношения личностью себя с политической силой.

Политическое идентифицирование – это установка относительно политических лидеров, институтов власти и различных вопросов, относящихся к политике.

Что такое идентификация

Определение идентификации – это глубинная потребность личности устанавливать совпадения и похожести с объектом почитания. Человек, воспринимающий мир, как систему таинственных явлений и вещей, становится не в состоянии самостоятельно осознавать смысл бытия и назначение окружающего мира. Такой человек нуждается в стойкой системе ориентации, что дала бы возможность ему сопоставить себя с конкретным образцом. Механизм такого рода впервые был разработан в психоаналитической теории Зигмунда Фрейда. Он выделил его на основании личного наблюдения за патологическими случаями, и позже распространил это на «здоровую» духовную жизнь.

Он выделил его на основании личного наблюдения за патологическими случаями, и позже распространил это на «здоровую» духовную жизнь.

Механизм идентификации Зигмунд Фрейд рассматривал в качестве попытки слабого человека (или ребенка) перенять себе силу значимых других личностей, которые для него являются авторитетами. Таким образом, у индивида уменьшается тревога и чувство перед реальностью. Установлено, что у личности есть глубинная потребность постоянно наблюдать в своем поле зрения персонифицированных образцов. Прикладной также изучает типы механизмов идентификации, связанные с организацией различных общественных движений и проявлением харизмы политических лидеров.

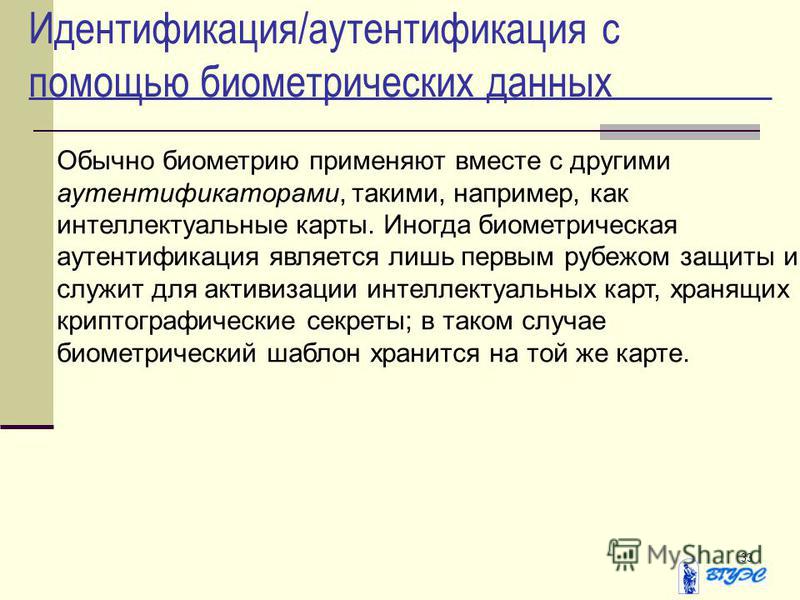

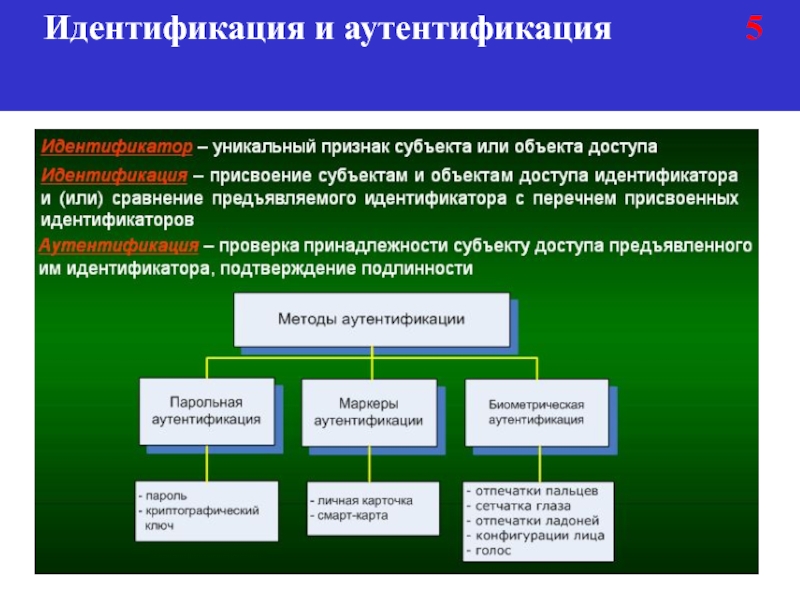

Существуют некоторые методы идентификации, что прилагаются в разных сферах жизнедеятельности (психологии, криминалистике, медицине).

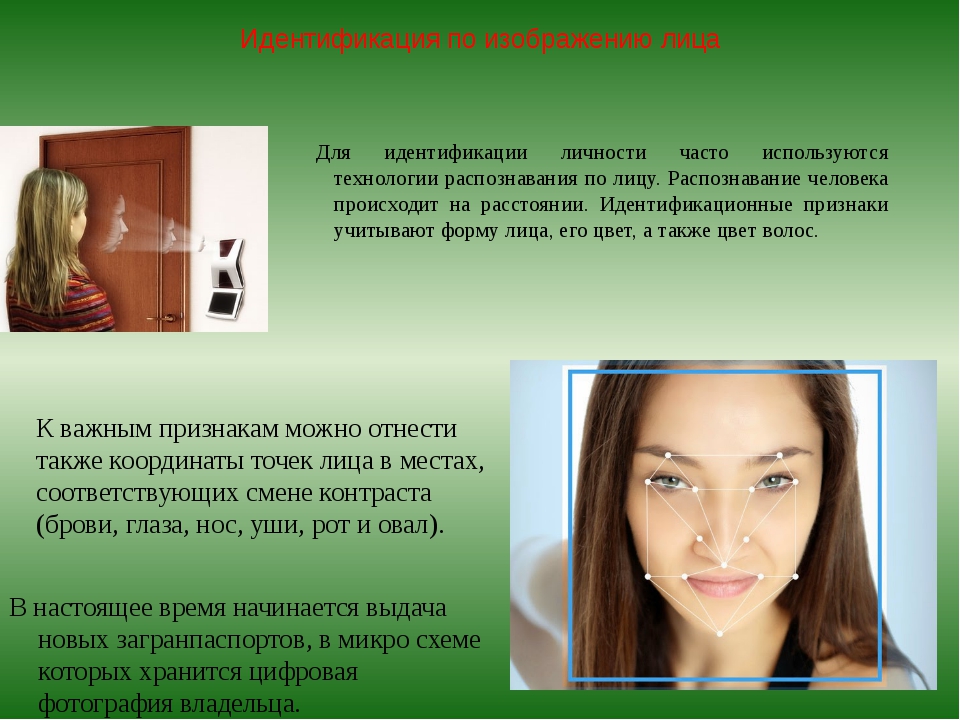

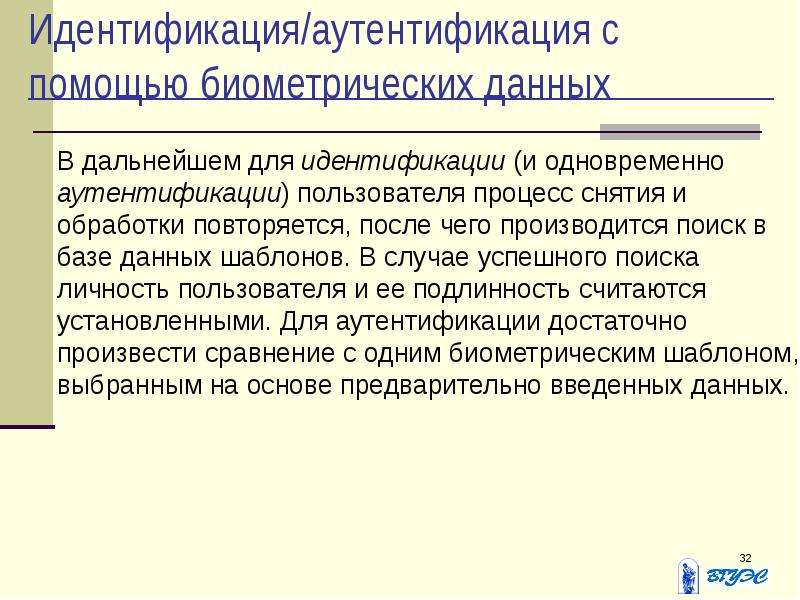

Методы идентификации включают исследование таких биометрических показателей: отпечатков пальцев, формы лица, рисунка сетчатки, радужной оболочки глаза, уникальности голоса, оригинальности почерка и подписи, «клавиатурного» почерка и др.

Методы идентификации разделяют на статические и динамические приемы. Статические – сформированы на уникальных человеческих свойствах, данных от рождения, не отдельных от организма. Это физиологические свойства – рисунок ладони, геометрия лица, рисунок сетчатки и др.

Динамические – основаны на динамических (поведенческих) характеристиках личности. Поведенческие особенности проявляются в подсознательных движениях, осуществляемых человеком – речи, динамике набора на клавиатуре, почерке. Эти динамические характеристики испытывают воздействие управляемых и менее хорошо управляемых психологических факторов. Вследствие непостоянства биометрические образцы необходимо обновлять при использовании.

Одним из популярных методов есть дактилоскопия. Дактилоскопия основана на оригинальности папиллярных узоров пальцев каждого человека. Специальным сканером приобретается очерчивание отпечатка пальца, что можно соотнести с имеющимися отпечатками в базе данных и идентифицировать личность. Еще одним статическим методом является идентифицирование по форме кисти руки. Для этого осуществляется замер формы кисти. Отождествление по уникальности радужной оболочки и по рисунку сетчатки глаза, выполняется специальным сканером, неопасным для зрения.

Еще одним статическим методом является идентифицирование по форме кисти руки. Для этого осуществляется замер формы кисти. Отождествление по уникальности радужной оболочки и по рисунку сетчатки глаза, выполняется специальным сканером, неопасным для зрения.

Создание двух/трехмерного лица также является статическим методом. С помощью камеры и специальной программы выделяются черты лица (контуры губ, носа, глаз, бровей и т. д.). Подсчитывается расстояние между данными показателями и другие параметры. По полученным сведениям формируется образ лица индивида.

Динамическим методом является идентифицирование человека по особенностям его подписи и почерка. В данном методе главным является стабильность уникальности почерка каждого человека (нажим пера, завитки, объем и др.). Характеристики почерка исследуются, затем их перерабатывают в цифровой образ и подвергают обработке компьютерной программой.

Еще одним динамическим методом есть распознание по динамике набора по клавиатурным клавишам («клавиатурный почерк»). Процесс аналогичен методу распознавания по почерку. Однако здесь используется вместо бумаги клавиатура, а вместо подписи определенное кодовое слово. Главной характеристикой есть динамика компьютерного набора этого кодового слова.

Процесс аналогичен методу распознавания по почерку. Однако здесь используется вместо бумаги клавиатура, а вместо подписи определенное кодовое слово. Главной характеристикой есть динамика компьютерного набора этого кодового слова.

Метод распознавания по голосу – это метод, который очень удобен в своем применении. Его начали применять, в силу обширного распространения телефонных связей и различных гаджетов с микрофонами. Проблемой этого метода есть факторы, которые оказывают воздействие на качественное распознавание голоса: шумы, помехи, ошибки в произнесении, неровное эмоциональное состояние и т. д.

Идентификация в психологии

Данное понятие в психологии описывает процесс, где человек частично или абсолютно диссимилируется (отторгается) от себя. Бессознательная проекция человеком собственной личности на то, кем и чем он действительно не является: другого человека, дело, объект, местоположение. Это отождествление, бессознательное уподобление с другой персоной, идеалом, группой, явлением, процессом.

Идентификация является значимой частью нормального формирования личности.

Идентификация примеры: отождествление ребенка с отцом, что означает усвоение его способа мышления и стереотипов действий или отождествление родных братьев, которые обмениваются информацией, постоянно взаимодействуют, будто по отдельности не являются индивидуалами.

Идентификацию могут спутать с имитацией. Однако она отличительна, потому что имитация – это чисто сознательное подражание другому человеку, а идентификация – бессознательное. Она содействует развитию человека, пока его индивидуальный путь не проложен. При возникновении лучшей возможности она раскрывает патологический характер, в дальнейшем приводит к приостановке развития, хотя до этого содействовала развитию. Этот механизм способствует диссоциации личности, то есть расщеплению субъекта на две чуждые друг другу личности.

Идентификация касается не только одних субъектов, но также предметов, явлений, психологических функций. Идентификация психологических функций приводит к созданию вторичного характера, индивид настолько идентифицирует себя с самой развитой у себя функцией, что сильно отдаляется от начального уклона собственного характера, в результате истинная индивидуальность переходит в бессознательное.

Подобный исход является регулярным у личностей с развитой первичной (ведущей) функцией. Это имеет некоторое значение на пути индивидуализации человека. Уподобление ребенка самым близким членам семьи отчасти является нормальным явлением, потому что сходится с первоначальным семейным тождеством. Здесь уместнее говорить о тождестве, а не идентификации.

Идентификация с близкими, в отличие от тождества не является априори фактом, но слагается вторичным образом в последующем процессе. Индивид, исходящий из начального семейного тождества на пути личностного развития и приспособления встречается с преградами, требующими для их преодоления усилий, в результате образовывается застой либидо (жизненной энергии), которое начинает поиски пути регрессии. Регрессия позволяет возвратиться в предшествующие состояния, и в семейное тождество. На данном пути складывается любая идентификация, она имеет собственную цель – постигнуть способ мышления и стереотипы действия другого субъекта, ради достижения определенной выгоды или устранения какого-то препятствия, разрешения задачи.

Коллективистская идентификация проявляется в коллективной деятельности, когда переживания одного члена группы предлагаются другим, как мотивы поведения, образовывающие их общую деятельность. Это значит единство и формирование взаимоотношений, основанных на нравственных принципах. Больше всего выражается в соучастии и сочувствии, когда участник группы эмоционально откликается на успехи, счастье или огорчения каждого. Коллективистская идентификация выражается через признание за собой и остальными равноправных обязательств, проявляется в оказании поддержки и участия, требовательном отношении остальных к себе.

Психологическая основа коллективистской идентификации – это индивидуальная готовность действовать в коллективной деятельности, переживать, чувствовать других, как себя. Данное явление преобладает в группе значительного развития, не обращая особенного внимания на персональные предпочтения членов коллектива. Проявления коллективисткой идентификации, опосредованные ценностными ориентациями совместной деятельности, смысловыми установками становятся стабильными характеристиками каждого участника коллектива и перестают быть зависимыми от субъективных симпатий.

Коллективистская идентификация возникает примерно в дошкольном и школьном возрасте во время сотрудничества между собой детей.

Нарциссическая идентификация проявляет самопроецирование на «Я», как потерянного субъекта если отстраненное либидо ориентировано на «Я», при этом индивид относится к персональному «Я», как к оставленному объекту и устремляет на него амбивалентные импульсы, что кроме прочих включают агрессивные компоненты.

Половая идентификация выражает целостность поведения и самосознания индивида, что относит себя к одному из полов, ориентируется на соответствующие своему полу требования.

Гендерная идентификация выражает один из аспектов половой принадлежности, что определяется, как самоидентификация персоны с конкретным гендером, как самоощущение женщины, мужчины или промежуточного состояния. Стоит помнить то, что гендерная идентичность часто, но не всегда будет соответствовать биологическому полу. Так, женщина, воспитанная в определенной обстановке, может больше ощущать себя мужчиной, и наоборот.

Анна Фрейд, исследуя агрессивное влечение, пришла к выводу, что либидо и агрессия имеют один и тот же источник — бессознательное человека, а также развиваются по одним и тем же законам. Стадии развития агрессивного влечения — те же самые, что и в развитии либидного влечения, и имеют схожие т.к. тесно связаны между собой. Но агрессивное влечение имеет некоторые своеобразные делегирование и идентификация с агрессором.

На примере работы с детьми рассматривает несколько вариантов формирования психологической защиты — идентификация с агрессором:

1) Ребенок может идентифицироваться с человека, которого он боится. В этом случае, идентификация — это уподобление другому человеку через его мимику, действия, изображение эмоций. Так, ребенок, который, по мнению учителя, «строил рожи» во время уроков, всего лишь повторял его мимику, что стало заметно психоаналитику со стороны.

2) Для преодоления могут самостоятельно придумывать способы защиты от него, повторяя иллюзорные действия возможного агрессора. Девочка, которая боялась приведений, которые по ее мнению находились в темном коридоре, для преодоления этого пространства проходила его, сильно размахивая руками, как мог бы делать призрак. В таких ситуациях, идентификация — это смена ролей, когда ребенок встает в позицию устрашающего объекта и сам становится агрессором.

Девочка, которая боялась приведений, которые по ее мнению находились в темном коридоре, для преодоления этого пространства проходила его, сильно размахивая руками, как мог бы делать призрак. В таких ситуациях, идентификация — это смена ролей, когда ребенок встает в позицию устрашающего объекта и сам становится агрессором.

3) Часто дети идентифицируются не с внешним объектом, а силой его агрессии. Натолкнувшись на кулак учителя физкультуры, ученик пришел в школу на следующий день с разными видами оружия, т.е. предпринял попытку присоединиться к его мощи, силе, мужественности. Реально, учитель не проявлял агрессию, не стремился наказать ребенка, и у малыша проявилась не столько агрессия, сколько способы защиты от всех возможных агрессивных действий сильных мужчин. В таких ситуациях, идентификация — это проявление формирующегося Сверх-Я ребенка, когда ученик не проявляет агрессию, а находит способ ее предотвращения в будущем способом защиты. Помимо приобретения оружия такой ребенок может начать заниматься спортом, усиливая свою мускульную силу.

4) В активных играх дети часто изображают агрессоров, тренируя свое влечение, хотя по отношению к ним не совершалось никаких агрессивных действий со стороны взрослых или сверстников. В агрессивной игре идентификация — это своеобразный тренинг агрессивного влечения, когда внутренний агрессор может приобретать вид воина, монстра или терминатора.

Идентификация с агрессором — это нормальный процесс регулирования своего влечения, который можно тренировать с помощью фантазий, игр, занятий спортом. В асоциальной среде дети используют свою агрессию для идентификации с группой других агрессоров, чтобы быть в такой группе «своим», частью общей агрессивной силы. Идентификация в семье происходит у ребенка со значимыми людьми, с их качествами характера, т.е. идентификация личности — это процесс развития ребенка, приобщение к другим людям, вне зависимости от того, с каким влечением происходит идентификация: агрессивным или либидным.

Сила агрессивного влечения возрастает, пока оно является запретным, пока ребенок не умеет им управлять, не знаком с его силой и мощью. Агрессивным преступником может стать как ребенок, которому категорически запрещалось проявлять агрессию, так и тот, кто ее проявлял бесконтрольно и постоянно. Криминалистическая идентификация, т.е. определение преступника по отпечаткам, голосу или другим признакам по совокупности, только останавливает его, но не помогает решить проблему его агрессии. Психолого-педагогическую работу с внутренним агрессором, который постоянно «рвется» проявить себя, необходимо проводить с раннего детства, тренируя влечение, контролируя его и управляя им.

Агрессивным преступником может стать как ребенок, которому категорически запрещалось проявлять агрессию, так и тот, кто ее проявлял бесконтрольно и постоянно. Криминалистическая идентификация, т.е. определение преступника по отпечаткам, голосу или другим признакам по совокупности, только останавливает его, но не помогает решить проблему его агрессии. Психолого-педагогическую работу с внутренним агрессором, который постоянно «рвется» проявить себя, необходимо проводить с раннего детства, тренируя влечение, контролируя его и управляя им.

1.1 Понятие идентификации

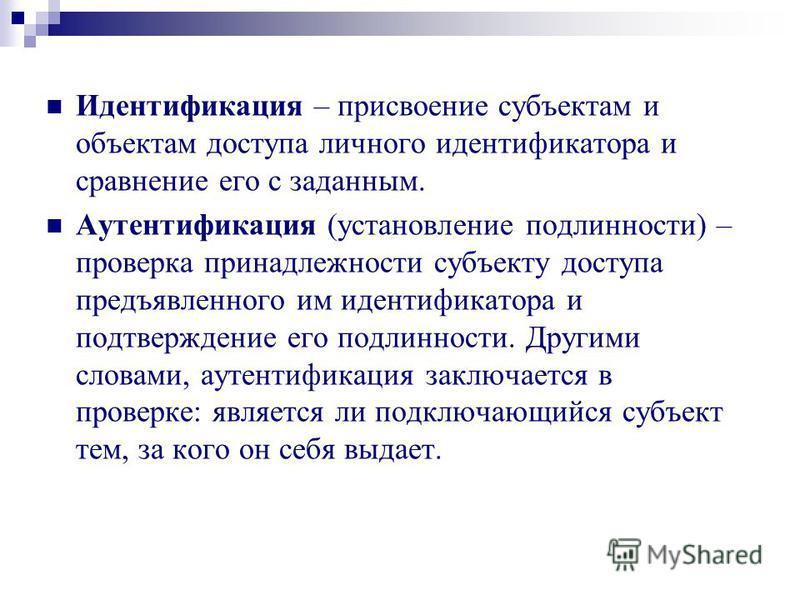

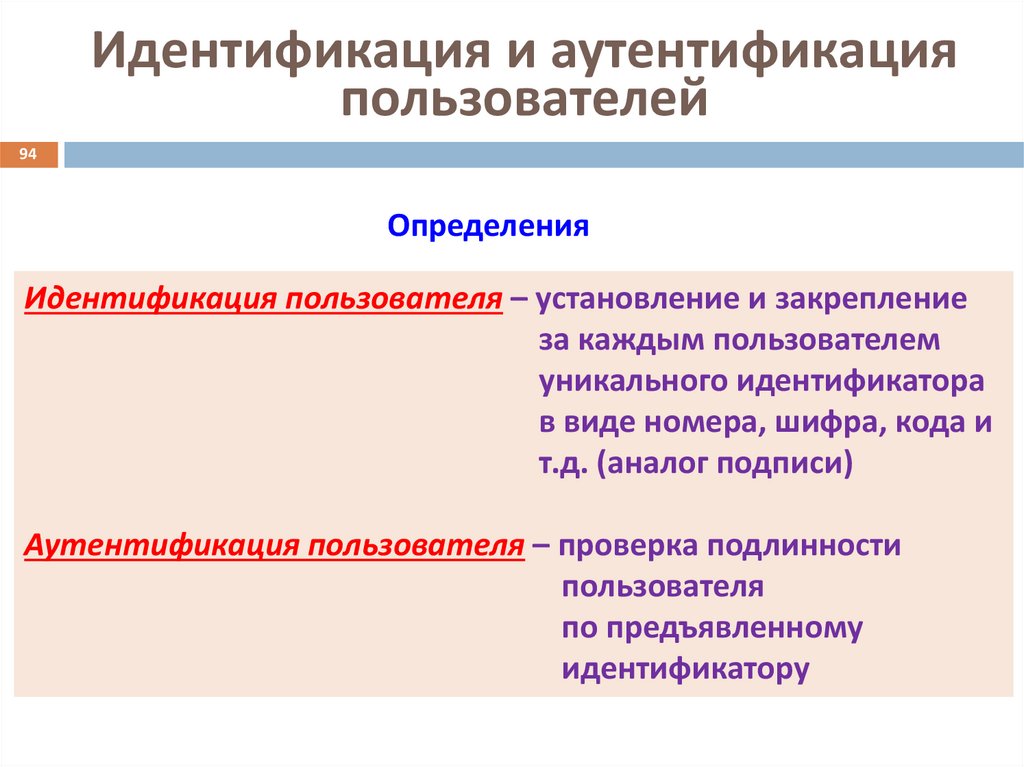

Идентификация- опознание кого-либо, чего-либо и уподобление, отождествление себя, своих действий с кем-либо, чем-либо.

Идентичный — тождественный, одинаковый .

В психологии личности и социальной психологии, «идентификация», определяется как эмоционально-когнитивный процесс «отождествления субъектом себя с другим субъектом, группой, образцом».

Впервые понятие «идентификация» было введено З.Фрейдом , причем механизмы идентификации, по его мнению, обеспечивали взаимную связь индивидов в группе.

В неортодоксальном психоанализе понятие идентификации выступает в качестве центрального механизма формирования способности «Я» — субъекта к саморазвитию; при этом, между субъектом и отражаемым объектом, происходит установление определенной эмоциональной связи, содержанием которой является переживание своей тождественности с объектом.

Понятие «идентификация»- получило широкое распространение и в социальной психологии, где рассматривается как механизм социализации, проявляющийся в принятии индивидом социальной роли при вхождении в группу, в сознании им групповой принадлежности, формирование социальных установок.

В современной психологии, понятие «идентификация» имеет три различных значения:

1. Процесс объединения субъекта себя с другим субъектом, или группой, на основе установившейся эмоциональной связи, или включение в свой внутренний мир, и принятие как своих собственных норм, ценностей, образов.

2. Представление, видение субъектом другого человека, как продолжение самого себя, наделение его своими чувствами, желаниями, чертами.

3. Механизм постановки субъектом самого себя на место другого, что проявляется в виде погружения, перенесение индивидом себя в поле, пространство, обстоятельства другого человека, что приходит его к усвоению личностных смыслов.

Такой тип идентификации позволяет моделировать смысловое поле партнера по общению, обеспечивает процесс взаимопонимания, и вызывает соответствующее поведение. Идентификация себя другим (или группой), может свидетельствовать о стремлении принадлежать или не принадлежать к определенной социальной группе.

Как уже указывалось, механизм идентификации получил свои истоки в психоанализе З. Фрейда. Идентификация осуществляется на основе эмоциональной связи с другим лицом. Специфические свойства и качества другого человека, его выражения лица, манера поведения, походка, стиль поведения – все это копируется и воспроизводится. Благодаря идентификации происходит формирование поведения и свойств личности, взятые за образец.

В работе «Психология масс и анализ человеческого «Я» З. Фрейд выделяет несколько разновидностей идентификации: а) идентификация с любимым лицом; б) идентификация с нелюбимым лицом; в) идентификация первичная: первичное отношение между матерью и ребенком, в котором нет дифференциации между субъектом и объектом; г) идентификация как замена либидинозной привязанности к объекту, образовавшаяся путем регрессии и интроекции объекта в структуру Я; д) идентификация, возникающая при восприятии общности с другим лицом, не являющимся объектом полового влечения.

Фрейд выделяет несколько разновидностей идентификации: а) идентификация с любимым лицом; б) идентификация с нелюбимым лицом; в) идентификация первичная: первичное отношение между матерью и ребенком, в котором нет дифференциации между субъектом и объектом; г) идентификация как замена либидинозной привязанности к объекту, образовавшаяся путем регрессии и интроекции объекта в структуру Я; д) идентификация, возникающая при восприятии общности с другим лицом, не являющимся объектом полового влечения.

Чтобы понимать других, люди часто стремятся уподобляться им, таким путем стараясь догадаться об их психических состояниях. Установлено существование тесной связи идентификации с эмпатией, которая подразумевает аффективное «понимание».

Первые лица, окружающие ребенка, определяют условия жизни и социализации не только в актуальной ситуации младенчества и детства, но они продолжают оказывать влияние (иногда катастрофически фатальное) и дальше, в другие возрастные периоды человека.

Влияние первых лиц на личность проявляется в формировании так называемых имаго, внутренних образов, которые представляют в психике ребенка реальных родителей, учителей и т. д.

д.

Гиппенрейтер Ю.Б, выделяет механизм идентификации, как один из механизмов формирования личности. Это стихийный механизм, так как субъект не осознает его полностью и сознательно им не управляет. Идентификация с родителями – это подражание родителям, их вкусам, отношениями с окружающими. Этот процесс не осознается и не контролируется ребенком. В более позднем возрасте объект идентификации отодвигается – на кинозвезду, на литературного героя и др.

В процессах общения механизм идентификации выступает (на ряду с рефлексией и стереотипизацией) как один из важнейших механизмов межличностного восприятия. Идентификация – как способ понимания другого человека через осознанное или бессознательное уподобление характеристикам самого субъекта.

1.2 Идентичность юношеского возраста

Вероятно, ни один аспект психологии юношеского возраста не привлекал к себе такого большего внимания, какое в течение многих лет уделялось вопросам Я — концепции, самооценки и идентичности . Еще в 1980 году Ульям Джеймс посвятил феномену Я целую главу своей книги «Принципы психологии» (Jems, 1980). В 1947 году Карл Роджерс выступал перед Американской психологической ассоциацией с докладом о самооценке (Rogers,1961), а Хилгард продолжил развитие этой темы в 1949 году (Hilgard, 1949). Эрик Эриксон назвал свою весьма значимую работу «Идентичность, юность и кризис» (Ericson, 1968). В ней автор утверждает, что главной психосоциальной задачей юности является формирование идентичности.

В 1947 году Карл Роджерс выступал перед Американской психологической ассоциацией с докладом о самооценке (Rogers,1961), а Хилгард продолжил развитие этой темы в 1949 году (Hilgard, 1949). Эрик Эриксон назвал свою весьма значимую работу «Идентичность, юность и кризис» (Ericson, 1968). В ней автор утверждает, что главной психосоциальной задачей юности является формирование идентичности.

Обсудим вкратце смысл понятий Я — концепции и самооценки и их значение и связь с психическим здоровьем.

Часть личности человека, которая им осознается, называется Я. Я-концепцию можно определить как сознательное когнитивное восприятие и оценка индивидом самого себя. То есть мысли и мнения о себе. Я-концепцию можно также назвать «самопредполагаемой, гипотетической идентичностью». Эриксон (1968) называет Я-концепцию «идентичностью эго» индивида, или согласованным самовосприятием индивидом своей личности.

Я-концепцию часто описывают как глобальное понятие, то есть –общее отношение человека к самому себе. Но ее можно также рассматривать как совокупность множества Я – концепций, каждая из которых сформирована по отношению к какой – либо роли.

Но ее можно также рассматривать как совокупность множества Я – концепций, каждая из которых сформирована по отношению к какой – либо роли.

Большинство психологов считают, что полное развитие личной идентичности невозможно до тех пор, пока подросток не достигнет стадии формальных операций в своем когнитивном развитии. Ведь именно на этой стадии становятся возможными размышления о самом себе. Подростки собирают информацию, которая позволяет им оценить себя: способен ли Я? Привлекателен ли Я для противоположного пола? Умен ли Я? На основе полученных данных они формируют представления о себе. В дальнейшем свои ощущения и оценки они проверяют посредством различных экспериментов и во взаимоотношениях их с другими людьми. Они сравнивают себя с собственными идеалами и с идеалами других.

Рут Стренг выделила четыре основных аспекта Я:

· общая, основная Я — концепция, которая подразумевает представление подростка о собственной личности и «восприятие своих способностей, а также статуса и ролей во внешнем мире»;

· индивидуальные временные или переходные Я-концепции, зависящие от настроения, ситуации, от прошлых или текущих переживаний;

· социальное Я подростка: его представления о том, что о нем думают другие люди. Эти представления в свою очередь влияют на мысли юного человека о себе;

Эти представления в свою очередь влияют на мысли юного человека о себе;

· идеальное Я, то есть то, каким подросток хотел бы стать. Эти представления могут быть реалистическим, заниженными или завышенными. Заниженное идеальное Я препятствует достижениям; завышенный образ идеального Я может привести к фрустации и снижению самооценки. Реалистические Я концепции способствуют принятию самого себя. Психическому здоровью и достижению реалистических целей.

Таким образом, важную роль в дальнейшем самоопределении индивида играет — самооценка. После составления представления о себе, подросток оценивает полученную картину. Самооценка достаточна для того, чтобы принять самого себя и жить с этими представлениями о себе. Поскольку людям необходима самооценка, то должна существовать связь между их Я-концепцией и идеальным Я.

В начале периода полового созревания большинство подростков начинают проводить тщательную оценку самих себя. Сравнивая свои внешние данные, физическое развитие, двигательные навыки. Интеллектуальные способности и социальные умения с аналогичными качествами своих сверстников и идеальных героев. Эта критическая самооценка обычно сопровождается периодом застенчивости, когда подросток чрезвычайно уязвим и легко смущается. Поэтому подростки очень озабочены тем, чтобы как-то примирить воспринимаемое собственное Я с идеальным Я. В старшем подростковом возрасте им, как правило, удается разобраться в себе, определить, что они могут делать с максимальной эффективностью. И соединить свои цели с идеальным Я.

Интеллектуальные способности и социальные умения с аналогичными качествами своих сверстников и идеальных героев. Эта критическая самооценка обычно сопровождается периодом застенчивости, когда подросток чрезвычайно уязвим и легко смущается. Поэтому подростки очень озабочены тем, чтобы как-то примирить воспринимаемое собственное Я с идеальным Я. В старшем подростковом возрасте им, как правило, удается разобраться в себе, определить, что они могут делать с максимальной эффективностью. И соединить свои цели с идеальным Я.

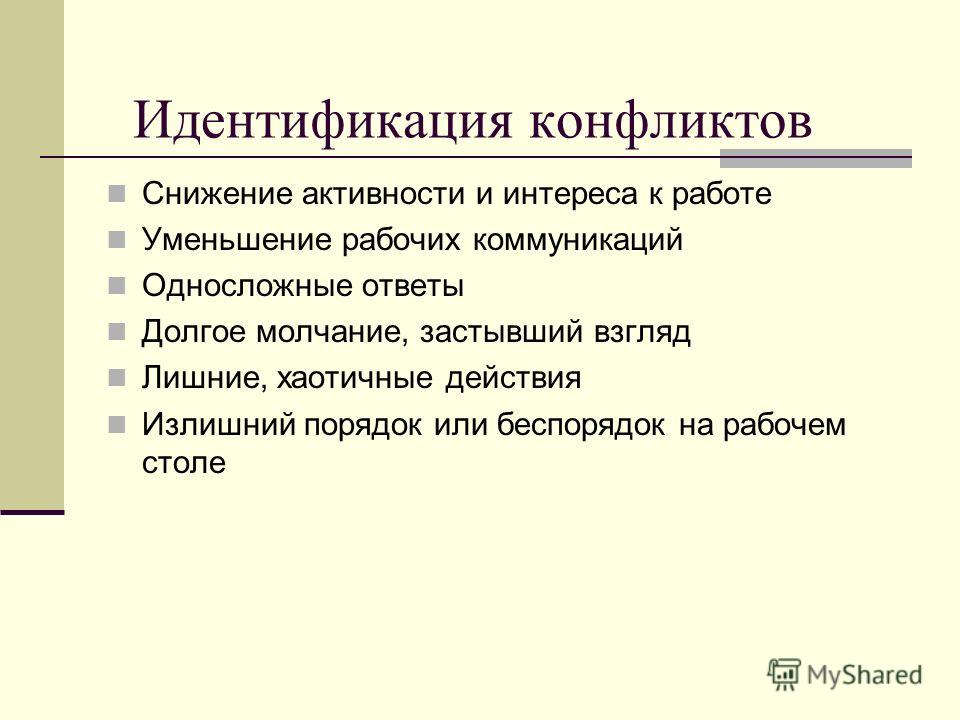

Значение адекватной Я — концепции и самооценки. Индивиды со слабой идентичностью или с недостаточным развитием самооценки проявляют ряд симптомов эмоциональных расстройств. У них могут появиться психосоматические симптомы тревожности.

Еще одной причиной повышенной тревожности заключается в том, что у индивидов с низкой самооценкой идентичность бывает неустойчивой и часто меняется. Подростки с низкой самооценкой застенчивы и чрезмерно уязвимы для критики или проявлений неприятия, что служит для них доказательством их неадекватности, некомпетентности и непригодности.

Все больше подтверждений получает теория о существовании зависимости между Я — концепцией и достижениями в учебе. Так изучение учащихся шестого, седьмого и восьмого классов обнаружило, что у мальчиков взаимозависимость между достижениями и образом Я более выражена по сравнению с девочками, и с возрастом эта корреляция у них усиливается, а у девочек ослабевает. Это открытие согласуется с гипотезой о том, что на мальчиков, по мере их взросления, усиливается общественное давление, связанное с достижениями.

Значимые другие. Общепризнано, что Я — концепция отчасти определяется тем, что о нас думают другие, или тем, что мы принимаем за их отношения к нам.

Влияние значимых других на самооценку юношей с возрастом уменьшалось. Между ранним и поздним подростковым периодом влияние матерей и отцов несколько возрастало, но влияние учителей и друзей уменьшалось столь сильно, что общее влияние значимых других ослабевало. Для мальчиков особенно значимым оказалось влияние и мнение отца.

Влияние значимых других на самооценку девушек с возрастом усиливалось. Между ранним и поздним подростковым периодом влияние учителей и отцов несколько уменьшалось, но влияние матерей и друзей возрастало настолько сильно, что в целом влияние значимых других усиливалось. Для них особенно большое значение имело влияние и мнение матери и друзей. поскольку отношения с ними становились более близкими.

В формировании позитивной Я — концепции и высокой самооценки вносит свой вклад ряд факторов. Девушки- подростки, которые близки с матерью, чувствуют себя уверенными, умными, рассудительными и самостоятельными. Те, которые такой близости не ощущают, видят в себе негативные качества – мятежность, импульсивность, обидчивость и бестактность. Эти результаты указывают на то, что на Я — концепцию влияет степень идентификации с матерью. Эриксон (1968) считал, что полная идентификация с родителями убивает «зарождающуюся идентичность» посредством подавления эго. Однако при недостаточной идентификации с родителями у детей также формируется слабая идентичность эго; у девочек это происходит как при плохой, так и при полной идентификации с матерью. Оптимальным вариантом является умеренная степень идентификации.

Оптимальным вариантом является умеренная степень идентификации.

Отец также играет важную роль в развитии девочки. Теплые и приносящие удовлетворение отношения с отцом помогают дочери гордиться своей женственностью, способствуют принятию себя в качестве женщины и более легкой, приносящей удовлетворение гетеросексуальной адаптации. Если мальчик идентифицируется со своим отцом, но при этом у него теплые и взаимные отношения с матерью, то его дальнейшие отношения с женщинами будут скорее всего комфортными и приятными.

Главным фактором, определяющим наличие или отсутствие положительного влияния родителей на формирование у подростка здоровой идентичности, являются теплота, забота и интерес, проявляемые ими по отношению к подростку.

Согласно теории Эрика Эриксона , одной из центральных задач развития в юношеском возрасте является формирование адекватной личной идентичности. В процессе выбора подростком ценностей, убеждений и жизненных целей формируется его идентичность. Социум ожидает от молодых людей, что они выберут для себя колледж и /или место работы, вступят в романтические отношения и сделают выбор, касающийся политической философии и религиозной практики. Эриксон описывал формирование идентичности как процесс выбора, происходящего путем исследования различных вариантов и опробования ролей. Если по мере взросления подростка его перестают удовлетворять выбранные ценности, убеждения, цели и практики, он может переопределить и уточнить свою идентичность, которая, не является чем- то стабильным, а меняется в течении жизни человека.

Эриксон описывал формирование идентичности как процесс выбора, происходящего путем исследования различных вариантов и опробования ролей. Если по мере взросления подростка его перестают удовлетворять выбранные ценности, убеждения, цели и практики, он может переопределить и уточнить свою идентичность, которая, не является чем- то стабильным, а меняется в течении жизни человека.

С середины 60-х появилось большое количество научных работ, одни из которых работы Джеймса Марша, подтверждающих психосоциальную модель Эриксона. Он считал, что критериями достижения зрелой идентичности являются две переменные, связанные с выбором ода занятий, религии и политической идеологии: переживание кризиса и обретение убеждений. Зрелая идентичность достигается, когда индивид пережил кризис и сделал осмысленный выбор профессии и идеологии.

В своих работах Марш выделил четыре основных статуса идентичности: размытую идентичность, преждевременную, мораторий и достигнутую идентичность.

Размытая идентичность характерна тем, что индивиды не прошли кризис и не выбрали для себя профессию, религию, приемлемую для себя политическую философию, половую роль или личные нормы сексуального поведения.

Если подросток пытался сделать связанный с поиском идентичности выбор и потерпел неудачу, его реакцией может быть гнев, направленный против родителей или религиозных, политических, общественных лидеров. Юноши и девушки с неопределенной идентичностью, которые стремятся избежать тревожности, кризиса и выбора убеждений с помощью алкоголя и наркотиков, тем самым пытаются отрицать существование каких-либо проблем.

Таким образом, самой точной характеристикой индивида с размытой идентичностью будет слово «уход». Самой распространенной реакцией на стресс является уход от него. С этим связан тот факт, что у индивидов с размытой идентичностью обнаруживается самый низкий уровень близости в отношениях с друзьями одного с ними и противоположного пола или у них отсутствуют любые значимые социальные отношения.

Если индивид сделал профессиональный и идеологический выбор. Не сталкиваясь с кризисом и не результате самостоятельно поиска, а под давлением чужих советов, чаще всего родительских, то имеет место преждевременная или досрочная идентичность. Молодые люди с такой идентичностью нее принимают самостоятельного решения и становятся такими, какими их заставляют стать другие.

Молодые люди с такой идентичностью нее принимают самостоятельного решения и становятся такими, какими их заставляют стать другие.

Статус досрочной идентичности у подростков часто является симптомом невротической зависимости. Обычно такие люди имеют высокие показатели авторитарности и нетерпимости, проявляют сильный конформизм и консерватизм. Они стремятся к чувству защищенности и к поддержке, которые могут дать значимые другие или знакомая обстановка.

Было высказано предположение о том, что преждевременная идентичность является способом снижения тревожности.

Слов мораторий означает период отсрочки, данной кому-либо, кто не готов принять решение или взять на себя обязательство. Этим термином обозначается период в молодости, когда подросток исследует варианты развития перед тем, как сделать окончательный выбор. Некоторые индивиды на этапе моратория находятся в состоянии нормативного кризиса. В результате они кажутся обеспокоенными, не постоянными и неудовлетворенными. Некоторые избегаю решения проблем и имеют тенденцию к затягиванию этого процесса до тех пор, пока ситуация сама не продиктует определенный образ действий. Молодые люди склонны к тревожности, так переживают кризис. В одном исследовании выяснилось даже, что подростки на этапе моратория испытывают большой страх смерти, чем на остальных трех этапах.

Некоторые избегаю решения проблем и имеют тенденцию к затягиванию этого процесса до тех пор, пока ситуация сама не продиктует определенный образ действий. Молодые люди склонны к тревожности, так переживают кризис. В одном исследовании выяснилось даже, что подростки на этапе моратория испытывают большой страх смерти, чем на остальных трех этапах.

Опыт, приобретенный молодыми людьми при прохождении этапа моратория, может быть даже – положительным. Если у подростка, столкнувшись с проблемами моратория, достаточно возможностей искать, экспериментировать, изучать различные области и пробовать себя в разнообразных ролях, то у него велик шанс найти себя, сформировать идентичность, обрести политические и религиозные убеждения, поставить перед собой профессиональные цели и ясно определить половую роль и половые предпочтения.

Молодые люди в статусе достигнутой или зрелой идентичности, прошли стадию психологического моратория, разрешили кризис своей идентичности и путем тщательной оценки и выбора вариантов пришли к самостоятельным решениям и выводам. Они, как правило, имеют сильную мотивацию достижений, причем многого они могут достичь не за счет особых способностей, а скорее за счет более высокого уровня внутренней психической цельности и социальной адаптации. По достижении идентичности происходит самоприятие, стабильное самоопределение и осмысленный выбор профессии, религии и политической идеологии.

Они, как правило, имеют сильную мотивацию достижений, причем многого они могут достичь не за счет особых способностей, а скорее за счет более высокого уровня внутренней психической цельности и социальной адаптации. По достижении идентичности происходит самоприятие, стабильное самоопределение и осмысленный выбор профессии, религии и политической идеологии.

Следует отметить, что статусы идентичности не всегда сменяют друг друга в точном соответствии с писанной выше последовательностью. Такая последовательность допускает три варианта отклонений. Во-первых, значительное количество индивидов вступает в период юности в статусе размытой идентичности; некоторые из них так в нем и остаются. Во-вторых, некоторые молодые люди вообще не проходят статус моратория и не достигают зрелой идентичности, прочно закрепившись в статусе досрочной идентичности. В-третьих, иногда достигшие зрелой идентичности люди регрессируют и возвращаются к более низким статусам.

Немного о женской идентичности. Раньше женщины традиционно находили свою идентичность через роль в семье. Сегодня большая часть из них стремится достичь идентичности в профессиональной сфере.

Раньше женщины традиционно находили свою идентичность через роль в семье. Сегодня большая часть из них стремится достичь идентичности в профессиональной сфере.

Существуют определенные различия между мужчинами и женщинами в достижении профессиональной идентичности. Несмотря на все возрастающее внимание женщин к своей карьере, они чаще, чем мужчины, испытывают трудности при достижении профессиональной идентичности.

Имеются данные, свидетельствующие том, что различия между мужчинами и женщинами в процессе, сферах деятельности и времени развития идентичности уменьшаются. Исследование, проведенное в 1989 году, обнаружило, что женщины, проявлявшие большую способность к саморефлексии, достигали более высоких уровней развития идентичности, чем те, кто не был склонен к ней.

Результаты исследований говорят о том, что пути достижения идентичности мужчин и женщин разнятся. У женщин выявляется тенденция к самоопределению посредством установления взаимоотношений с другими людьми, тогда как представители сильного пола следуют «традиционно мужским» линиям самоопределения через свое профессиональное Я. В отличие от мужчин, для женщин вопросом первостепенной важности является эмоциональная близость с другими людьми.

В отличие от мужчин, для женщин вопросом первостепенной важности является эмоциональная близость с другими людьми.

Таким образом можно сделать следующие выводы:

1. Я – концепция – это сознательное когнитивное восприятие и оценка индивидом самого себя. Это идентичность эго, определяющая личность данного индивида.

2. Рут Стренг выделила четыре основных аспекта Я: общая, основная Я — концепция, временные или переходные Я — концепции, социальное Я и идеальное Я.

3. Идентичность и уровень самооценки влияет на психическое здоровье. Межличностные отношения и социальную адаптацию, успехи в учебе, профессиональные стремления и противоправное поведение.

4. Развитие Я происходит на основе информации, поступающей по четырем основным каналам: слуховые сигналы. Физические ощущения, образ своего тела и личные воспоминания. Человек познает себя самого себя по мере расширения личного опыта.

5. Отношение подростка с родителями имеют большое значение. Они для них являются примерами ролей, с которыми подростки идентифицируются.

6. Здоровая идентичность эго формируется при проявлении заботы, любви и интереса со стороны родителей, при воспитании с помощью твердых, но последовательных методов и индуктивных а не продуктивных методов руководства.

7. Степень принятия своего телесного образа Я влияет на формирование Я -концепции.

8. Центральной задачей развития в юношеском возрасте является формирование адекватной личной идентичности.

9. Марш выделил четыре основных статуса идентичности: размытая идентичность, преждевременная идентификация, мораторий и достигнутая идентичность.

10.Индивиды могут проходить через последовательность этапов развития идентичности более одного раза в жизни.

11. Женщины чаще, чем мужчины, сталкиваются с трудностями при установлении профессиональной идентичности.

12. Женщины могут найти свою идентичность на путях, отличающихся т тех, которые выбирают мужчины. Для некоторых женщин способом достижения идентичности являются значимые отношения.

1. 3 Механизмы психологического воздействия рекламы

3 Механизмы психологического воздействия рекламы

Проблема психологических воздействий (или влияний) для психологии рекламы является одной из самых важных, многие психологи и рекламисты считают даже, что и реклам и психологическое воздействие — это по сути дела одно и то же. Так, В.К. Сельченок отмечает, что реклама – это «искусство достижения своего корыстного результата за счет скрытого управления склонностями, влечениями и мнениями людей искусство управления психикой и поведением человека» .

По определению Е.В. Сидоренко, «Психологическое влияние – это воздействие на психическое состояние, чувства, мысли и поступки других людей с помощью исключительно психологических средств» . Очень важным является положение о том, что у человека, на которого оказывается влияние. В том числе и рекламное воздействие, есть возможность противостоять ему с помощью психологических средств. У детей и подростков способность к противостоянию психологическому влиянию намного ниже, чем у взрослых, но, тем не мене, это принципиально возможно.

Рассматривая проблему воздействий в рекламе, многие авторы особое внимание уделяют осознаваемым и неосознаваемым воздействиям. А также детально рассматривают особенности и эффективность рациональных воздействий. Основанных на логике и убеждающих аргументах, и нерациональных, основанных на эмоциях и чувствах. Многие исследователи склоняются к мнению о том, что крайне эффективными являются, главным образом, эмоциональные и неосознаваемые воздействия. Так, по словам Г. Мюнстерберга, «Наиболее непосредственный путь к психологическому воздействию состоит в том, что вызывается какое-либо чувство или настроение, возбуждается подражание или производится внушение». При этом общепризнанным положением является то, что сильнейшее влияние неосознаваемые и эмоциональные воздействия оказывают на детей и подростков, что в полней мере используется при создании рекламы.

В рекламе применяется большое количество различных способов, методов, приемов психологического влияния. Психологического воздействия и манипулирования. В частности, различные формы гипноза, внушение, подражание, заражение, убеждение, социально-психологическая установка. Для создания эффективных приемов воздействия используются психологический стереотип, имидж, миф, механизмы «ореола», идентификация, технология рекламных шоу, «25-го кадра», нейро-лингвистическое программирование (НЛП) и др.

В частности, различные формы гипноза, внушение, подражание, заражение, убеждение, социально-психологическая установка. Для создания эффективных приемов воздействия используются психологический стереотип, имидж, миф, механизмы «ореола», идентификация, технология рекламных шоу, «25-го кадра», нейро-лингвистическое программирование (НЛП) и др.

Рассмотрим те методы и механизмы психологического воздействия рекламы, которые оказывают наибольшее влияние на подростков.

Основной психологический метод воздействия, ссылки на который наиболее часто можно встретить в литературе по психологии рекламной деятельности – это внушение. По мнению ряда авторов, под внушением (или суггестией) следует понимать прямое и неаргументрованное воздействие одного человека (суггестора) на другого (суггеренда) или на группу. При внушении осуществляется процесс воздействия, основанный на некритическом восприятии информации. Суггестию первоначально рассматривали как очень важный фактор для осуществления прежде всего лечебных, терапевтических мероприятий. В этом качестве она привлекла к себе внимание во второй половине XIX века. Длительное время проблемой суггестии занимались невропатологи и психиатры. Позже ею стали интересоваться педагоги и психологи, а со временем она привлекла внимание социологов, юристов, политиков, работников рекламы, выйдя далеко за пределы медицинской науки.

В этом качестве она привлекла к себе внимание во второй половине XIX века. Длительное время проблемой суггестии занимались невропатологи и психиатры. Позже ею стали интересоваться педагоги и психологи, а со временем она привлекла внимание социологов, юристов, политиков, работников рекламы, выйдя далеко за пределы медицинской науки.

Украинский психиатр А.П. Слободяник (1983) отмечает, что внушение может осуществляться с помощью различных приемов. Например, внушение неким действием или другим не речевым способом, называют реальным внушением. Если же внушающее лицо пользуется речью, то говорят о словесном, вербальном внушении. Различают также прямое и косвенное внушение. При прямом внушении происходит непосредственное воздействие речи на человека, как правило, в форме приказа. При косвенном (или опосредованном), скрытом (чреспредметном). По В.М. Бехтереву при внушении создают определенные условия, например, связь с приемом индифферентного лекарства (эффект плацебо). Считается, что в этом случае в коре головного мозга образуются два очага возбуждение: один – от слова, другой – от реального раздражителя.

На протяжении многих десятилетий взгляды исследователей на сущность внушения расходились. Иногда внушение рассматривали как форму или этап классического гипноза, иногда как самостоятельный способ психического воздействия. Большинство специалистов говорили о внушении лишь в том случае. Если воздействие при обычных условиях встретило бы сопротивление со стороны реципиента. Считается, что при внушении благодаря действиям суггестора, в коре головного мозга наступает некая задержка всех противоположных импульсов. Вызвать такую задержку и заставить человека действовать не рассуждая, как раз означало, по мнению многих гипнологов, сделать внушение.

Свои весьма некорректные, по мнению, А.П. Слободяника , определения внушения предлагали Г. Бернгайм, А. Молл, П. Дюбуа и В. Штерн. По мнению Г. Бернхайма, внушение есть процесс, благодаря которому в мозг «вводится» некое представление. По А. Моллу, это процесс происходит, когда в человеке «пробуждают» представление о наступлении некого действия. В. Штерн считал, что внушение есть «принятие чужого психического состояния под видимостью собственного». По его мнению, эта «установка или подражание душевным установкам». По выражении. А.П. Слободяника, все эти формулировки «не содержат характеристики специфических особенностей внушения, не указывают на их отличие от логических аргументаций, простого приказа, совета, просьбы и т.д.»

В. Штерн считал, что внушение есть «принятие чужого психического состояния под видимостью собственного». По его мнению, эта «установка или подражание душевным установкам». По выражении. А.П. Слободяника, все эти формулировки «не содержат характеристики специфических особенностей внушения, не указывают на их отличие от логических аргументаций, простого приказа, совета, просьбы и т.д.»

Российские специалисты в области рекламы и маркетинга Ф.Г. Панкратов, Серегина, В.Г. Шахурин считают (1998), что внушение предполагает способность людей принимать информацию, основанную не на доказательствах, а на престиже источников. Авторы утверждают, Что следует различать первичную (психомоторную) внушаемость, суть которой сводится к готовности соглашаться с информацией на основе некритического восприятия, и престижную внушаемость — изменение мнения под влиянием информации, полученной из высокоавторитетного источника.

Внушение носит, как правило, вербальный характер. Однако И.К. Платонов и К. К. Платонов, например, неоднократно описывали случаи внушения без всякого вербального воздействия, например, в том случае, когда голос суггестора воспроизводился суггеренду с помощью магнитофона. Это доказывает теоретическую возможность рекламного внушения с помощью средств СМИ (например телевидения и радио). Однако эта возможность должна быть тщательно изучена в условиях многочисленных лабораторных экспериментов.

К. Платонов, например, неоднократно описывали случаи внушения без всякого вербального воздействия, например, в том случае, когда голос суггестора воспроизводился суггеренду с помощью магнитофона. Это доказывает теоретическую возможность рекламного внушения с помощью средств СМИ (например телевидения и радио). Однако эта возможность должна быть тщательно изучена в условиях многочисленных лабораторных экспериментов.

Многие авторы отмечают, что дети в большей степени поддаются внушению, чем взрослые; в большей мере оказываются подверженными внушению люди утомленные, астенизированные. Часто высказывается точка зрения, что внушение предполагает многократное повторение одних и тех же внушающих установок в виде слов, текстов или многократное предъявление одних и тех же оптических образов. Причем большое значение имеют динамические характеристики предъявления внушающих установок.

Для того, чтобы в лабораторных условиях проследить динамику и некоторые особенности внушения рекламы, в Психологическом Агентстве Рекламных Исследований (ПАРИ) был проведён следующий эксперимент.

Исследование проводилось Д.А. Сугаком (1997) . В качестве стимульного материала группам испытуемых предъявлялись два рекламных видеоролика с высокой и низкой динамикой (смена кадров, темп речи диктора и пр.):

Участие испытуемых было добровольным, не оплачивалось, то есть основу их мотивации составляло любопытство.

Одной группе испытуемых непрерывно предъявлялся один и тот же ролик с низкими динамическими характеристиками, второй группе — с высокими динамическими характеристиками. Сравнивались результаты объективных измерений (кожно-гальваническая реакция по методу В. В.Суходоева), высказывания испытуемых и невербальные действия, которые записывались на видеомагнитофон.

Исследование выявило зависимость между типом ролика и интенсивностью изменения физиологических параметров организма.

Был сделан вывод, что по этим изменениям можно количественно оценивать степень психологического воздействия рекламы.

Динамика психофизиологических состояний человека и субъективные состояния менялись в зависимости от количества повторов того или иного рекламного ролика.

Так ролик с низкими динамическими характеристиками вызывал у испытуемых эмоциональное пресыщение после 7-8 предъявлений, а ролик с высокими динамическими характеристиками без существенных эмоциональных реакций они могли просмотреть всего лишь 3-4 раза. При этом после проведения эксперимента испытуемые в обеих группах не отмечали у себя возникновения аппетита, а также какого-либо желания попробовать или приобрести рекламируемый товар. Наоборот, предъявление роликов выше определённой нормы вызывало у них чувство раздражения, вербальной агрессии, отвращения, усталости.

В результате эксперимента был сделан вывод о том, что многократное и непрерывное предъявление различных рекламных видеороликов (выше некоторой эмпирически определяемой нормы) не обеспечивает прямого суггестивного эффекта, способного создавать потребность в рекламируемом товаре, а напротив, может вызвать защитную реакцию и отторжение.

По их мнению, для достижения эффекта внушения необходимо, чтобы внушаемое сообщение повторялось несколько раз, и при этом в него каждый раз вносилось нечто новое, изменялись способы и формы подачи материала.

Другие авторы, а именно Ч. Сендидж, В. Фрайбургер, К. Ротцолл (1989) , обращают внимание на тот факт что непрерывное, длительное и однообразное повторение рекламных сюжетов скорее всего не способно автоматически вызвать устойчивое потребительское поведение, оно должно каким-то образом сочетаться с внутренними состояниями человека, на которого это воздействие направлено, и в частности с его потребностями.

Можно предположить, что одна из причин использования многократного предъявления рекламы состоит в том, что она действует на человека в разное время суток и влияет наиболее сильно в какие-то определённые «благоприятные» периоды времени, например, в зависимости от естественного или вызванного изменения психофизиологических состояний человека, а также состояния его мышления и рефлексии.

А.В. Брушлинский (1981) полагал, что мышление человека работает непрерывно (недизъюнктивно). Но в некоторых случаях оно может быть более эффективным, а в других менее, то есть иногда человек лучше, а иногда хуже решает задачи (по выполнению логических операций, контролю мыслительной деятельности и т. д.). В определённых случаях человек испытывает повышенные психические или физические нагрузки, проявляется психическая астенизация, мыслительные способности и ассоциативность ослабевают. В этих случаях человеку не хватает аргументов, чтобы сопоставить факты и сделать какой-либо логичный вывод, сформулировать утверждение, суждение или доказательство. Мышление плохо справляется с проблемой.

д.). В определённых случаях человек испытывает повышенные психические или физические нагрузки, проявляется психическая астенизация, мыслительные способности и ассоциативность ослабевают. В этих случаях человеку не хватает аргументов, чтобы сопоставить факты и сделать какой-либо логичный вывод, сформулировать утверждение, суждение или доказательство. Мышление плохо справляется с проблемой.

Именно в эти моменты реклама может действовать более успешно. Она как бы продолжает за человека его мысль, подводит к решению, помогает принять тот или иной довод, аргумент, влияет на выбор и пр. А чаще всего рекламные сообщения (видеоролики) « приходят» во время просмотра вечерних программ, пассивного отдыха у экрана телевизора, когда человек расслаблен и соответственно его уровень критического восприятия информации значительно снижен. В таких случаях многократные повторения рекламных блоков (сообщений) по телевидению, радио и пр., могут оказаться достаточно эффективными.

В таких ситуациях человек может принять точку зрения рекламиста как свою собственную, иногда даже не замечая этого, особенно если эта точка зрения согласуется с его предшествующим опытом.

По мнению Г.А.Андреевой (1988), подражание – это не простое принятие внешних черт поведения другого человека, но воспроизведение индивидом черт и образцов специально демонстрируемого кем-либо поведения.

В работах Л. И. Божович (1968) , показано, что, например, развитие мотивации детей происходит от подражания к сознательной постановке цели.

Таким образом, по её мнению, есть основание полагать, что более сильно механизм «слепого» подражания будет воздействовать на детей раннего возраста и подростков, чем на взрослых людей.

Г. Крайг считает, что у детей подражание играет важную роль в овладении языком. Свои первые слова ребёнок выучивает благодаря слуху и подражанию. С точки зрения Г. Крайга, так формируется большая часть словарного запаса ребёнка, так как он не может сам придумывать слова и открывать их смысл самому себе (Крайг Г.).

Многие молодые мамы неоднократно отмечают, что их маленькие дети, которые ещё не умеют толком разговаривать, очень любят смотреть рекламу и при этом совершенно равнодушны к другим телевизионным программам..png) Часто они высказывают опасение в том, не используют ли телевизионщики какие-либо специальные технологии воздействия на маленьких детей, которые вредят их психическому здоровью. Следует отметить, что, так как не умеющие говорить дети никоим образом не смогут повлиять на своих родителей, то с позиции маркетинга (или «искусства» продаж) — такие технологии не имеют смысла (чего однако не скажешь о детях более старшего возраста). Эффект у них возникает на перцептивном уровне.

Часто они высказывают опасение в том, не используют ли телевизионщики какие-либо специальные технологии воздействия на маленьких детей, которые вредят их психическому здоровью. Следует отметить, что, так как не умеющие говорить дети никоим образом не смогут повлиять на своих родителей, то с позиции маркетинга (или «искусства» продаж) — такие технологии не имеют смысла (чего однако не скажешь о детях более старшего возраста). Эффект у них возникает на перцептивном уровне.

Внимательно вглядываясь в себя и в окружающий мир, человек создает рукотворное (и ментальное) пространство, заполняя его информацией и техникой, способной хранить и трансформировать информацию.

По словам Р.С. Немова «в подростковом возрасте изменяются содержание и роль подражания в развитии личности. Если на ранних ступенях онтогенеза оно носит стихийный характер, мало контролируется сознанием и волей ребенка, то с наступлением подростничества подражание становится управляемым, начинает обслуживать многочисленные потребности интеллектуального и личностного развития ребенка ». Кроме того, типичная черта подростков — чрезвычайно высокая конформность. Подростки зачастую абсолютно некритично относятся к мнениям значимых для них людей. В связи с этим возрастает вероятность возникновения реакций имитации, которые часто представляют собой подражание более старшим подросткам, обладающим лидерскими качествами, высоким социальным статусом в группе. Эта особенность подростков активно используется в рекламе, где создается выгодный для рекламодателей образ для подражания.

Кроме того, типичная черта подростков — чрезвычайно высокая конформность. Подростки зачастую абсолютно некритично относятся к мнениям значимых для них людей. В связи с этим возрастает вероятность возникновения реакций имитации, которые часто представляют собой подражание более старшим подросткам, обладающим лидерскими качествами, высоким социальным статусом в группе. Эта особенность подростков активно используется в рекламе, где создается выгодный для рекламодателей образ для подражания.

Механизм заражения многие психологи определяют как бессознательную, невольную подверженность индивида определенным психическим состояниям. Оно проявляется не через осознанное принятие какой- то информации или образцов поведения, а через передачу определенного эмоционального состояния (Г.М. Андреева, Б.Д. Парыгин, Ю.А. Шерковин и др.). Здесь индивид не испытывает преднамеренного давления, а бессознательно усваивает образцы поведения других людей, подчиняясь им.

Г. Лебон, анализируя данный механизм социального влияния, писал, что психическое заражение наиболее характерно для толпы. По его словам, «В толпе всякое чувство, всякое действие заразительно и притом в такой степени, что индивид очень легко приносит свои личные интересы интересу коллективному».

По его словам, «В толпе всякое чувство, всякое действие заразительно и притом в такой степени, что индивид очень легко приносит свои личные интересы интересу коллективному».

Поэтому феномен психического заражения как метод рекламного воздействия особенно ярко проявляется при проведении массовых мероприятий для молодежи, собираемой на дискотеках, где в качестве особого стимулирующего эмоционального фона используется специфическая музыка и световые эффекты.

Метод заражения крайне сильно воздействует на психику подростков в связи с тем огромным значением, которые имеют для них межличностные отношения со сверстниками. По словам Д.И. Фельштейна, поведение подростков по своей сути является коллективно-групповым. «Сознание групповой принадлежности, солидарности дает подросту чрезвычайно важное чувство эмоционального благополучия и устойчивости, поэтому подросток так неудержимо стремиться стать частью привлекательной для него группы, принять его нормы, законы, следовать применяемому ей образу жизни » .

Убеждение часто основано на увеличении объема информации о рекламируемом объекте, на преувеличениях, на сравнении достоинств рекламируемого товара с недостатками других. Так как данный метод является по ряду причин (недостаточно высокий уровень развития абстрактно-логического мышления, эмоциональность восприятия информации, неустойчивой системы ценностей и др.) относительно неэффективным методом психологического воздействия на юношей и подростков, и редко используется в рекламе адресованной детям, поэтому мы не будем его рассматривать подробно.

Отметим только, что одной из основных задач рекламного убеждения является воздействие на систему ценностей индивида, что может оказать существенное влияние на его мотивационную сферу.

Многие авторы называют имидж в рекламе средством манипулирования сознанием человека. Так Н. Голядкин пишет: «Когда рынок наводнен сотнями и тысячами однородных, функционально более или менее одинаковых товаров конкурирующих фирм, задача рекламы состоит в том, чтобы выделить их из остальных, наделив определенным образом – имиджем.

Имидж строится на эмоциональном восприятии, этот образ достаточно простой, чтобы запомнится, но не стандартный, и не завершенный, находящийся между реальностью и ожиданиями, оставляющий место для домысливания. Этот образ в каких- то чертах соответствует рекламируемому объекту- иначе в нег не поверят, и он потеряет всякую ценность, — в то же время это образ идеализированный, поскольку часто приписывает товарам функции, выходящие за пределы непосредственного предназначения».

Российский специалист в области рекламы Г.С. Мельник считает, что имидж создает заданную социально-психологическую установку, определяющую поведение человека по отношению к объекту. По его мнению, люди воспринимают объект как результат собственного видения, а не как нечто, навязанное извне. Эти свойства имиджа дают возможность пропаганде, рекламе использовать его как инструмент манипулирования сознанием. Сила имиджа проявляется во всех сферах бытия: в семейном укладе, в моде, во внешнем стиле жизни, в определении духовных ценностей, во всем человеческом облике.

Несмотря на то, что многие авторы включают в понятие имиджа многочисленные психофизиологические характеристики (ощущение цвета, звука, восприятие формы и пр.), все- таки основу его воздействия составляют социально-психологические переменные, например, понятие престижности.

Следует отметить, что эффективность воздействия данного рекламного метода на юношество обусловлено весьма актуальной на этом возрастном этапе потребностью в самоутверждении, а также связана со стремлением занять высокую социальную позицию среди сверстников, обладать всем элементами престижного среди молодежи образа жизни.

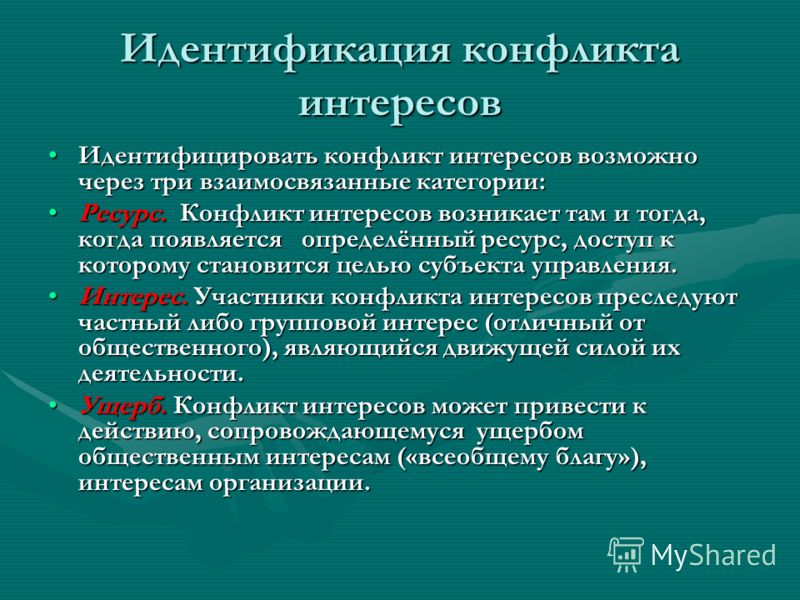

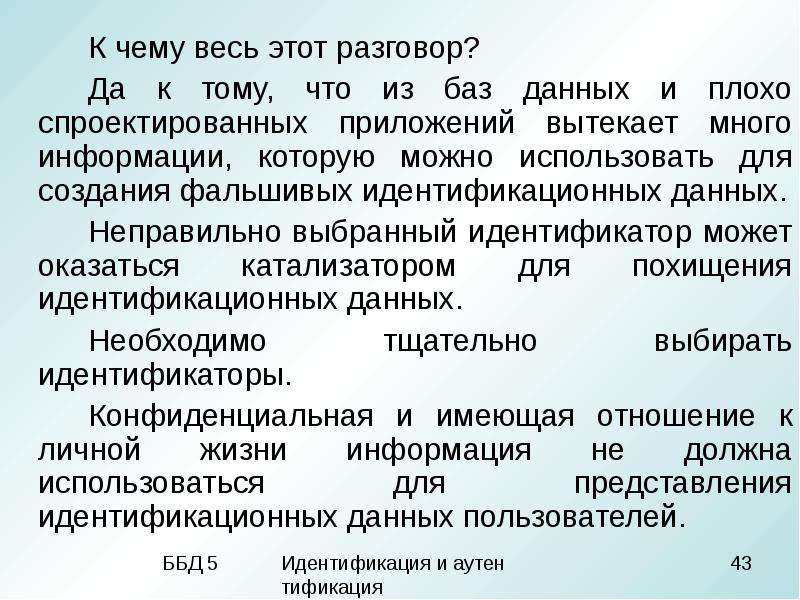

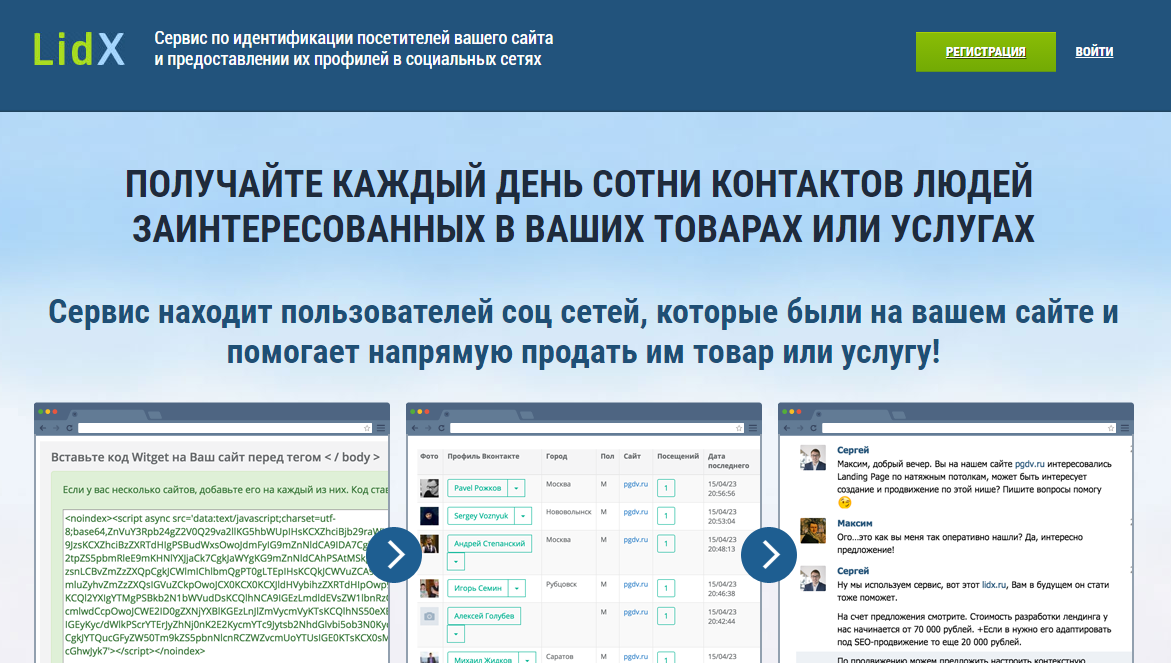

С имиджевым методом тесно связан другой механизм психологического воздействия рекламы – идентификация.

В начале ХХ века психологи начали проводить многочисленные прикладные исследования в области рекламы. Задачи рекламы формулировались главным образом как внушение, суггестия, то есть способ психологического воздействия на волю человека с целью — «создания у него потребности в рекламируемом товаре». Предполагалось, что такие потребности можно создавать искусственно, правильно учитывая психические процессы потребителя.

Предполагалось, что такие потребности можно создавать искусственно, правильно учитывая психические процессы потребителя.

Термин идентификация в психологии наиболее широко стал применяться З.Фрейдом и вначале не имел никакого отношения к рекламе или психологическим (социальным) воздействиям. По его мнению, идентификация известна психоанализу как самое раннее проявление эмоциональной связи с другим лицом. Так, малолетний мальчик проявляет особый интерес к своему отцу. Он хочет быть таким, как его отец, быть на его месте. То есть идентификация, по З.Фрейду, тесным образом связана с Эдиповым комплексом .

В рекламной практике, а также в психологии рекламы, идентификацией стали называть явление, когда потребитель мысленно ставит себя на место изображенного в рекламе персонажа и при этом хочет быть на него похожим. Иногда только с помощью данного механизма рекламе удается убедить потребителя высоком качестве того или иного товара, в наличии у последнего необходимых функциональных характеристик.

В 1923 году в своей книге «Путь к покупателю» К.Т. Фридлендер писал: « Конечной целью всякой рекламы является воздействие на сознание человека в такой степени, чтобы побудить его к совершению известного поступка, по большей части заключающегося в покупке данного товара. Таким образом, реклама теснейшим образом связана с познавательной деятельностью тех, к кому она обращена, и потому её основы в значительной части покоятся на данных науки, которая исследует и устанавливает законы человеческого познания и разумной деятельности. Эта наука – психология» (Фридлендер К. Т.) .

В этом же году немецкий психолог, профессор Психологического института Вюрцбургского университета Т. Кениг (1925) утверждал, что торговая реклама это не что иное, как планомерное воздействие на человеческую психику в целях вызвать в ней волевую готовность купить рекламируемый товар. Наличие у потребителя объективной потребности в рекламируемом товаре (актуальной или потенциальной) как главное условие эффективной рекламы им не рассматривалось.

Но для того, чтобы эти мероприятия были актуальны, им нужна информационная поддержка. В первую очередь ориентироваться следует на своих собственных спортсменов. Для разработки рекламной стратегии и её внедрения, необходимо проанализировать те ценности и возможные ожидания, на которые, прежде всего, ориентируются заинтересованные в развитии киберспорта в Удмуртии. В первую очередь, это…

Значение имеет необычная идея, уместное сочетание шрифта и цвета, а также применение нестандартных эффектов и современных технологических достижений.2 ЭМПИРИЧЕСКОЕ ИССЛЕДОВАНИЕ ОСОБЕННОСТЕЙ ВОСПРИЯТИЯ ГРАФИЧЕСКОГО РЕШЕНИЯ РЕКЛАМНОГО СООБЩЕНИЯ 2.1 Основные критерии оценки эффективности печатной рекламы Главным достоинством печатной рекламы является ее визуальная доступность для широкой аудитории. …

Одна из глубинных потребностей человека, отмеченная Фром мом, -стремление к уподоблению, поиск объекта поклонения. Индивид, заброшенный в мир таинственных вещей и явлений, просто не в состоянии самостоятельно осознать назначение и смысл окружающего бытия. Он нуждается в системе ориентации, которая дала бы ему возможность отождествлять себя с неким признанным образцом.

Впервые такого рода механизмы рассмотрены в психологической концепции Фрейда, возникшей на основе патопсихологичес кого наблюдения, а затем они были распространены на нормальную духовную жизнь. Фрейд рассматривал идентификацию как попытку ребенка (или слабого человека) перенять силу отца, матери (или лидера) и таким образом уменьшить чувство страха перед реальностью.

Современные исследования позволяют значительно расширить представление об этом механизме. Мир человеческих переживаний чрезвычайно сложен. В основе таких эмоциональных состоянии, каклюбовь, нежность, сострадание, сочувствие, ответственность, лежит нечто такое, что неизменно предполагает взгляд не только на самого себя, но и на других. Ведь эти чувства по самому своему проявлению открыты, направлены на иной объект. Следовательно, глубинная потребность человека состоит в том, чтобы постоянно видеть перед собой какие-то персонифицированные образцы.

Разумеется, человек прежде всего ищет их в ближайшем окружении. Но оно так знакомо и подчас однообразно. Иное дело- экран. Здесь творится необычный, иногда эксцентричный образ, в котором зримо воплощаются мои собственные представления о естественности, нежности, глубине чувств. Вот, например, образ купринской колдуньи, созданный Мариной Влади (1955). Скуластая, с прозрачными глазами, она пронзила сердца миллионов людей. Образ так убедительно символизировал возвращение к естественности: вот она, босоногая, с распущенными по плечам белесыми прядями, настоящее дитя природы…

Человек стремится понять самого себя. Все эти попытки найти в себе специфически человеческое свойство или дать автохарактеристику отражают в конечном счете действие механизма идентификации. Но это чувство весьма редкий феномен. Оно -удел избранных… Пожалуй,лишь чисто теоретически можно представить себе такую личность, которая проникла в ядро собственной субъективности, постигла себя, создала внутренне устойчивый образ своей индивидуальности.

Гораздо чаще человек -существо мятущееся, постоянно меняющее собственные представления о самом себе. Он живет в мире напряженных и противоречивых мотивов, стремлений и ожиданий. Ему постоянно нужна опора, необходимо соотносить свое поведение с персонифицированным образцом. Девочки играют в «дочки матери». Это постоянно воспроизводимый, непреходящий ритуал игры. Идеал многих юношей персонифи«я цировался вДжонеЛенноне. Пустьзыбкая, но мода. Партийный работник стремится уподобиться вышестоящему… Кавалькады рокеров… Неформалы со своей эмблематикой… Люди пытаются выразить себя опосредованно, через систему сложившихся ритуалов, стереотипов, готовых образов.

На заре отечественного радиовещания пришла кому-то в голову мысль: а что если организовать в эфире уроки утренней гимнастики. Стал диктор призывать граждан начинать утро с бодрых телодвижений. Никто почему-то не торопился внять призывам диктора. Тогда решили поручить утренний комплекс самому популярному комментатору. Однако популярность гимнастики оставалась нулевой… Обратились к Николаю Гордееву. Из эфира полился звонкий, жизнерадостный голос. Встрепенулся народ, прислушался. Что такое? В воображении слушателей рождался прельстительный образ. Вот он -подтянутый, энергичный человек, убежденный в том, что жизнь прекрасна, когда утро начинается с гимнастики.

Николай Гордеев -кудесник, герой своего времени… Однако он никогда не занимался спортом. Любимым его занятием было возлежание на диване и отвлеченное размышление о жизни. Что делать, у каждого свои склонности. Фигуру тоже имел далеко не спортивную. А юных радиослушательниц чаровал воображаемым стройным станом, готовностью встретить утро прохладой, а рабочий день -героическими свершениями. Такой уже в эфире складывался образ…

Однажды в программе «Пионерская зорька» прозвучала фраза про эвенкийских мальчиков. Она мгновенно соткала в сознании ребят какой-то экзотический образ. Казалось бы, что тут феноменального? В стране есть и другие дети -буряты, казахи, удмурты. Но про этих, как оказалось, пока нам неинтересно. А вот эвенкийский мальчик -это вообще нечто удивительное. Со всех концов страны пошли на радио письма. Ребята писали эвенкий скому мальчику. Редакция целый год поддерживала переписку. Сколько новых тем появилось! А ведь об этом никто и не помышлял.